Werbung

Internetüberwachung war in den letzten Jahren ein heißes Thema – wir haben hier bei MakeUseOf ausführlich darüber gesprochen, es wurde angesprochen täglich in großen Nachrichtenagenturen, und wir haben eine Reihe neuer Apps, Erweiterungen und Produkte gesehen, die Ihnen helfen sollen, Ihre Privatsphäre zu schützen online.

Dieser Artikel soll eine möglichst umfassende Ressource zur Vermeidung von Internetüberwachung sein. Wir werden darüber sprechen, warum Internetüberwachung so eine große Sache ist, wer dahintersteckt, ob Sie es können oder nicht komplett vermeiden Können Sie Internetüberwachungsprogrammen wie PRISM entkommen?Seit Edward Snowden bei PRISM, dem nicht mehr geheimen Überwachungsprogramm der NSA, gepfiffen hat, wissen wir eines mit Gewissheit: Nichts, was online passiert, kann als privat angesehen werden. Kannst du dem wirklich entfliehen... Weiterlesen , und eine breite Palette von Tools, die es schwieriger machen, Sie zu verfolgen, zu identifizieren und auszuspionieren.

Warum sich Sorgen um die Internetüberwachung machen?

Bevor wir auf die Details der Vermeidung von Internetüberwachung eingehen, sollten wir genau besprechen, von welcher Art von Überwachung wir sprechen und warum Sie ihr vielleicht ausweichen möchten. Sofern Sie nicht seit ein paar Jahren unter einem Felsen leben, haben Sie von Edward Snowden und den von ihm veröffentlichten Dokumenten gehört Einzelheiten zu den Überwachungsprogrammen der US-amerikanischen National Security Administration (NSA) und der britischen Regierungskommunikation Hauptsitz (GCHQ).

Eines der am häufigsten diskutierten Programme heißt PRISM und ermöglicht es der NSA, Daten zu sammeln von den Servern von US-Dienstleistern, einschließlich Microsoft, Apple, Google, Facebook, Yahoo! und Andere. Alles, was Sie auf den Servern von jemandem gespeichert haben, ist potenziell gefährdet, gesammelt und analysiert zu werden (um die Details zu erfahren, lesen Sie diesen Artikel auf Alles, was Sie über PRISM wissen müssen Was ist PRISM? Alles, was Sie wissen müssenDie National Security Agency in den USA hat Zugriff auf alle Daten, die Sie bei US-Dienstanbietern wie Google Microsoft, Yahoo und Facebook speichern. Sie überwachen wahrscheinlich auch den größten Teil des Verkehrs, der über die... Weiterlesen ).

Andere Programme wie FAIRVIEW und STORMBREW sammeln den gesamten Datenverkehr, der über ein bestimmtes Gateway oder einen Router geleitet wird. In beiden Fällen gibt es eine Vielzahl von Informationen, die potenziell gesammelt werden könnten, von Durchsuchen von Daten und Verlauf So blockieren Sie jede Site oder jeden Browser vom Speichern der zuletzt besuchten SitesIhr Webbrowser speichert eine Liste Ihrer zuletzt besuchten Websites. Das Löschen dieser Liste ist einfach, aber Sie sollten Ihren Browser daran hindern, den Verlauf überhaupt zu speichern, wenn Sie feststellen, dass Sie ... Weiterlesen zu E-Mails, Chats, Videos, Fotos und Dateiübertragungen. Es gibt auch viele andere, einschließlich des kürzlich enthüllten XKEYSCORE, das sicherstellen könnte, dass Sie auf der Beobachtungsliste der NSA Ihr Interesse am Datenschutz wird sicherstellen, dass Sie von der NSA angegriffen werdenJa, das ist richtig. Wenn Ihnen der Datenschutz wichtig ist, werden Sie möglicherweise zu einer Liste hinzugefügt. Weiterlesen wenn Sie nach datenschutzrelevanten Dingen suchen wie sichere Linux-Distributionen Linux-Betriebssysteme für Paranoiker: Was sind die sichersten Optionen?Der Wechsel zu Linux bietet viele Vorteile für Benutzer. Von einem stabileren System bis hin zu einer großen Auswahl an Open-Source-Software sind Sie auf der Suche nach einem Gewinner. Und es kostet Sie keinen Cent! Weiterlesen oder virtuelle private Netzwerke (VPNs).

Natürlich sind die USA und Großbritannien nicht die einzigen Länder, die Daten über Bürger erheben – dies geschieht auf der ganzen Welt. Zufällig wissen wir am besten darüber, was in diesen beiden Ländern vor sich geht. Und Regierungen sind nicht die einzigen, die Ihre Bewegungen online verfolgen – diese Informationen sind auch für private Unternehmen sehr wertvoll. Während sie Ihre E-Mails nicht lesen, können sie Ihre Surfaktivitäten verfolgen, Gewohnheiten in sozialen Netzwerken So verhindern Sie, dass Facebook und andere soziale Netzwerke Sie online verfolgenImmer wenn Sie eine Website mit einem Like-, Tweet- oder +1-Button besuchen, teilen Sie tatsächlich Daten mit Facebook, Twitter oder Google. Und das ist nicht alles. Es gibt Hunderte von Werbe- und Datenerfassungsunternehmen, die... Weiterlesen , die von Ihnen verwendeten Apps und Informationen über Ihre Freunde.

Obwohl diese Informationen von privaten Unternehmen wie sozialen Netzwerken und Einzelhändlern gesammelt werden, ist dies sicherlich möglich dass es in die Hände der Regierung gelangt, entweder durch Programme wie PRISM oder durch gerichtliche Verfügungen zur Übergabe der Daten Über. Das gleiche gilt für die Daten, die von Ihrem Internet Service Provider erfasst werden Zwei Möglichkeiten, wie Ihr ISP Sie ausspioniert und wie Sie sicher sein können [10 x SurfEasy Total VPN + BlackBerry Z10 Giveaway]Es ist eine schlechte Zeit, ein Verizon-Kunde zu sein. Weiterlesen , von denen Sie vielleicht noch nicht einmal wissen (ähnlich wie die Benutzer von Telstra keine Ahnung hatten, was ihre Surfgewohnheiten sind protokolliert und nach Übersee geschickt).

Warum sollten Sie also Regierungen und Unternehmen davon abhalten, diese Art von Informationen zu erhalten? Die Gründe können vielfältig sein: Sie sind ein Befürworter der digitalen Privatsphäre, Sie befürchten, dass Sie es könnten aufgrund Ihrer Online-Aktivitäten diskriminiert oder belästigt werden oder weil Sie der Meinung sind, dass dies gegen Menschen verstößt Rechte. All dies sind durchaus gute Gründe, die Internetüberwachung zu vermeiden.

Wenn Sie bis hierher gelesen haben, sind Sie wahrscheinlich bereits der Idee verpflichtet. Es gibt jedoch viele Leute da draußen, die glauben, dass sie sich keine Sorgen um Überwachung machen müssen, weil sie nichts zu verbergen haben. Wenn wir jedoch ein Recht auf Privatsphäre haben, ist dieses Argument ungültig. Um mehr darüber zu erfahren, warum dieses Argument einfach nicht funktioniert, können Sie den Abschnitt dazu in meinem Artikel über die lesen Spioniere uns nicht aus Lektionen aus Spionieren Sie uns nicht aus: Ihr Leitfaden für den Datenschutz im Internet Weiterlesen .

Jetzt, da Sie ein besseres Verständnis dafür haben, was wir hier vermeiden möchten, können wir auf die Details eingehen!

Verbergen Sie Ihre Browserdaten

Mehr als fast alles andere definieren Sie Ihre Surfgewohnheiten als Online-Entität. Die Websites, die Sie besuchen, die Anzeigen, die Sie sehen, die Links, auf die Sie klicken – sie alle erzeugen einen Fußabdruck, der auf Sie und Ihre Interessen zugeschnitten ist. Auch wenn Sie Ihren Browser nicht verwenden, um auf anrüchige oder gefährliche Websites zuzugreifen, kann das Verbergen dieser Informationen für Sie wertvoll sein, insbesondere wenn Sie in einem Land leben, das aktiv ist unterdrückt nicht standardmäßige Ansichten Warum die nächsten 10 Jahre schlecht für die Internetzensur aussehenObwohl die Bürger der Welt immer mehr über Zensur lernen und neue Wege finden, ihr entgegenzuwirken, sehen die Aussichten für die Zukunft der Internetfreiheit nicht gut aus. Weiterlesen (wie wir im Iran, China und der Türkei gesehen haben). Wie können Sie also sicherstellen, dass niemand zusieht, was Sie online tun?

Eine der einfachsten Möglichkeiten, Ihre Aktionen im Web zu verbergen, besteht darin, ein virtuelles privates Netzwerk oder VPN zu verwenden. Wenn Sie ungesichert surfen, erreicht Ihr Computer über Ihren ISP über das Internet eine andere Site. Sobald Sie diese Verbindung hergestellt haben, können Sie diese Site anzeigen. Wenn jedoch jemand genau hinschaut, kann er diese Verbindung erkennen. Ein VPN fügt einen Zwischenserver zwischen Ihnen und der Site ein, mit der Sie sich verbinden. Wenn jemand jetzt hinschaut, sieht er nur eine Verbindung vom VPN-Server zur Site am anderen Ende. Ihre Verbindung zum VPN-Server ist verschlüsselt, wodurch Ihre Identität verschleiert wird.

Es gibt einiges Kostenlose VPNs 5 großartige kostenlose VPN-Dienste im Vergleich: Welcher ist am schnellsten?Wenn Sie noch nie ein VPN verwendet haben, sollten Sie es sich vielleicht noch einmal überlegen. Ein VPN leitet Ihre Internetverbindung über einen verschlüsselten Server eines Drittanbieters und sichert Ihre Daten. Aber welcher VPN-Dienst ist schneller? Weiterlesen , was großartig ist, wenn Sie sie nicht die ganze Zeit verwenden – viele Leute verwenden sie nur, um auf regional gesperrtes Video zugreifen 2 effektive Möglichkeiten, ohne VPN auf regional gesperrte Videos zuzugreifenInternetnutzern außerhalb der Vereinigten Staaten ist der Zugriff auf die Fülle von Streaming-Video- und Musikinhalten, die den Amerikanern zur Verfügung stehen, gesperrt. Sogar Amerikaner werden von internationalen Diensten wie dem BBC iPlayer beraubt. Damit konfrontiert,... Weiterlesen wenn sie beispielsweise Netflix aus einem anderen Land sehen möchten. Wenn Sie an einem höheren Bandbreitenlimit, mehr Geschwindigkeit und ohne Werbung interessiert sind, sollten Sie für ein VPN bezahlen – wir haben eine Liste der beste VPN-Dienste Die besten VPN-DiensteWir haben eine Liste der unserer Meinung nach besten Virtual Private Network (VPN)-Dienstleister zusammengestellt, gruppiert nach Premium, kostenlos und Torrent-freundlich. Weiterlesen die du auschecken kannst. In den meisten Fällen ist es so einfach, eine Browser-Erweiterung oder eine App herunterzuladen, ein fünfminütiges Setup auszuführen und schon kann es losgehen.

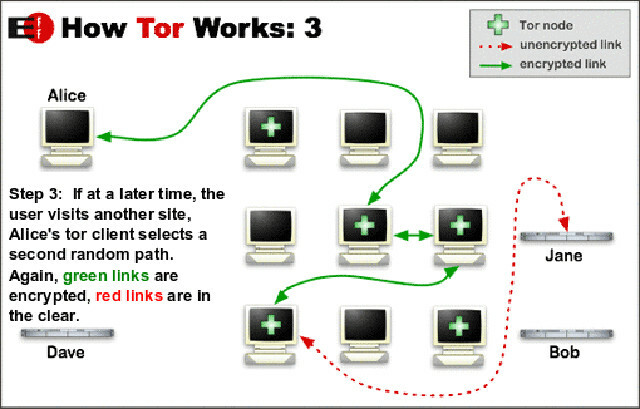

Wenn man sich ein VPN als „einen Hop“ vorstellt, kann man sich die Verwendung des Tor-Netzwerks als „drei Hops“ vorstellen. Anstatt einen einzelnen Server zwischen Ihnen und Ihr Ziel, die Verwendung des Tor-Systems leitet Ihre Verbindung über drei separate Server ab, bevor die Verbindung zu der Site hergestellt wird, die Sie besuchen möchten zu. Die erhöhte Komplexität der Verbindung macht die Überwachung für jedermann extrem schwierig Browsing-Datenverkehr (obwohl es Gerüchte gibt, dass die NSA einige Fortschritte bei der Kompromittierung der System).

Um Tor zu verwenden, müssen Sie nur das Tor-Browser-Bundle herunterladen und installieren (wir haben ein vollständige Anleitung zu Tor Wirklich privates Surfen: Ein inoffizielles Benutzerhandbuch für TorTor bietet wirklich anonymes und unauffindbares Surfen und Messaging sowie Zugriff auf das sogenannte „Deep Web“. Tor kann von keiner Organisation auf dem Planeten gebrochen werden. Weiterlesen verfügbar, die den Prozess im Detail durchläuft) – dann werden Sie immer dann, wenn Sie den Tor-Browser verwenden, durch das Tor-Netzwerk geleitet. Neben dem Surfen mit deutlich erhöhter Sicherheit haben Sie auch Zugriff auf .zwiebelseiten So finden Sie aktive .Onion Dark-Websites (und warum Sie dies möchten)Das Dark Web besteht zum Teil aus .onion-Sites, die im Tor-Netzwerk gehostet werden. Wie findet man sie und wohin? Folge mir... Weiterlesen , Websites, die nur über das Tor-Netzwerk besucht werden können.

Wenn Sie sicherstellen möchten, dass Ihr Surfen maximal sicher ist und so gut wie unmöglich zu verfolgen ist, können Sie Ihre Verbindung über ein VPN leiten und das Tor-Netzwerk. Dies sorgt für vier Server zwischen Ihnen und Ihrem Ziel. Niemand wird sich genug Mühe geben, um Sie durch dieses Chaos zu verfolgen, es sei denn, Sie stehen ganz oben auf der Liste eines Geheimdienstes.

Eine weitere Möglichkeit, Ihr Surfverhalten zu verfolgen, sind Dateien, die auf Ihrem Computer abgelegt werden: Cookies. Diese Dateien können aus einer Reihe von Quellen stammen, aber eine der schändlichen Möglichkeiten, Tracker zu erhalten, sind Anzeigen (die, wie wir kürzlich herausgefunden haben, hinterlasse viel schlechtes Zeug Treffen Sie Kyle und Stan, einen neuen Malvertising-Albtraum Weiterlesen auf deinem Computer). Wie können Sie also verhindern, dass diese Daten an Schnüffler senden? Anzeigenblockierung.

Dies ist eine umstrittene Praxis, da Anzeigen einen Großteil des Internets frei halten (siehe „Töten werbeblockierende Browsererweiterungen das Internet? Töten werbeblockierende Browsererweiterungen das Internet?Einer der Gründe für den Popularitätsschub des Internets sind die Kosten der meisten Online-Inhalte – oder besser gesagt der Mangel an Kosten. Das heißt jedoch nicht, dass der Inhalt kostenlos ist. Fast jede... Weiterlesen " und "AdBlock, NoScript und Ghostery – Die Trifecta des Bösen AdBlock, NoScript & Ghostery - Die Trifecta des BösenIn den letzten Monaten wurde ich von einer großen Anzahl von Lesern kontaktiert, die Probleme beim Herunterladen unserer Anleitungen hatten oder warum sie die Anmeldeschaltflächen nicht sehen oder Kommentare nicht laden können; und in... Weiterlesen “). Das Blockieren von Anzeigen verhindert jedoch, dass diese Anzeigen Dateien auf Ihrem Computer platzieren. Das bedeutet keine Cookies, keine Tracking-Informationen und keine Malware. Die Verbreitung von in Anzeigen eingebetteter Malware nimmt zu und das Blockieren von Anzeigen ist derzeit der beste Weg, um Ihren Computer zu schützen. Es ist auch eine gute Idee, ein effektives Antivirenprogramm wie Avast auszuführen (obwohl Sie dadurch möglicherweise andere Formen des Trackings Verfolgt Ihr Antivirus Sie? Sie würden überrascht sein, was es sendet Weiterlesen , sowie).

Wenn Sie nicht bereit sind, sich die Mühe zu machen (und Ihre Verbindung möglicherweise etwas zu verlangsamen), um VPNs zu betreiben oder das Tor-Netzwerk regelmäßig nutzen, ist es am besten, eine Reihe von Browsern herunterzuladen und zu installieren Erweiterungen. HTTPS Everywhere und Disconnect Search sind zwei der besten und sie sind für beide verfügbar Feuerfuchs Verwenden Sie diese 6 Erweiterungen, um Datenschutz und Sicherheit in Firefox zu verbessernSie werden im Internet beobachtet – aber wenn Sie Mozilla Firefox verwenden, können einige seiner großartigen Add-Ons dazu beitragen, Ihre Privatsphäre und Sicherheit im Web zu schützen. Weiterlesen und Chrom.

Stärken Sie Ihre E-Mail-Sicherheit

Während das Surfen einen digitalen Fußabdruck Ihres Lebens hinterlässt, haben E-Mails das Potenzial, Ihre persönlichsten Geheimnisse, wichtigen geschäftlichen Mitteilungen und andere Arten von sensiblen Informationen zu enthalten. Obwohl Sie so etwas vielleicht nicht sehr oft per E-Mail senden, diskutieren Sie wahrscheinlich Ihre Meinungen, Überzeugungen und Pläne, die alle möglicherweise für die Regierung von Interesse sein könnten. Was können Sie tun, um Ihre privaten Nachrichten privat zu halten?

Zuallererst ist es wichtig zu wissen, dass es Ihnen nicht viel bringt, nur eine Seite einer E-Mail-Konversation abzusichern. Wenn Sie einem Freund eine verschlüsselte Nachricht senden und Ihr Freund sie in einem unverschlüsselten Format auf einem öffentlichen Server speichert, wird es für jemanden ziemlich einfach sein, diese Nachricht abzurufen. E-Mail ist ein von Natur aus unsicheres Medium Warum E-Mails nicht vor staatlicher Überwachung geschützt werden können„Wenn Sie wüssten, was ich über E-Mail weiß, verwenden Sie es vielleicht auch nicht“, sagte der Besitzer des sicheren E-Mail-Dienstes Lavabit, als er ihn kürzlich geschlossen hat. "Es gibt keine Möglichkeit, verschlüsselte... Weiterlesen , was bedeutet, dass Sie es wahrscheinlich überhaupt nicht für extrem private Dinge verwenden sollten. Aber es gibt ein paar Dinge, die Sie tun können, um Ihre Sicherheit zu erhöhen.

Eine der bekanntesten und am häufigsten verwendeten Methoden zum Verschlüsseln von E-Mails heißt Pretty Good Privacy (PGP). Die spezifische Mechanik ist ziemlich kompliziert, aber Sie können die Details in diesem erfahren Anleitung zur Verwendung von PGP PGP Me: Ziemlich guter Datenschutz erklärtPretty Good Privacy ist eine Methode zum Verschlüsseln von Nachrichten zwischen zwei Personen. So funktioniert es und ob es einer Überprüfung standhält. Weiterlesen . Kurz gesagt, die Nachricht wird auf Ihrem Computer verschlüsselt, mit einem digitalen Schlüssel signiert und an Ihren Empfänger gesendet. Diese Person verwendet dann ihren eigenen persönlichen Schlüssel (der geheim gehalten wird), um die Nachricht zu entschlüsseln. Theoretisch ist PGP nahezu unknackbar.

PGP ist eine sehr beliebte Option, aber die Einrichtung erfordert nur minimalen Zeit- und Arbeitsaufwand. Wenn Sie die Einrichtung überspringen möchten, können Sie sichere Dienste wie Hushmail, Vaultlet und Enigmail verwenden, die alle in besprochen wurden dieser Artikel über sichere E-Mail-Anbieter Die 5 sichersten und verschlüsseltesten E-Mail-AnbieterHaben Sie genug von der Überwachung Ihrer E-Mails durch Behörden und Dritte? Schützen Sie Ihre Nachrichten mit einem sicheren verschlüsselten E-Mail-Dienst. Weiterlesen . Diese bieten eine Reihe verschiedener Schutzmaßnahmen, mit denen Sie sicher sein können, dass Ihre E-Mails nicht leicht abgefangen und von neugierigen Blicken eingesehen werden können.

Die Verschlüsselung Ihrer E-Mails wird einen großen Beitrag dazu leisten, die Regierung davon abzuhalten, Ihre Nachrichten zu lesen, aber sie sind nicht die einzigen, die daran interessiert sind. Zum Beispiel Gmail überwacht den Inhalt Ihrer Nachrichten Das Gmail Panopticon: Das Ende der Privatsphäre, wie wir sie kennen?Ihre E-Mails werden gelesen. Was bedeutet dies für die zukünftige Online-Privatsphäre? Weiterlesen für bestimmte Auslöser, die darauf hinweisen, dass Sie möglicherweise an bestimmten illegalen Aktivitäten beteiligt sind. Anfang des Jahres alarmierte das System die Behörden über einen Mann, der mit Kinderpornografie handelte. Zusätzlich zu dieser Art der Überwachung scannen sie auch den Inhalt Ihrer persönlichen Nachrichten, um Anzeigen gezielter auszurichten.

Aufgrund der Unsicherheit von E-Mails und der Tatsache, dass Ihr E-Mail-Anbieter Ihre Nachrichten scannen könnte, ist es am besten, nichts per E-Mail zu senden, das Sie privat halten möchten.

Verschlüsseln Sie Ihre Chats und IMs

Wir haben damit begonnen, Instant Messages für viele Dinge zu verwenden, von schnellen persönlichen Chats bis hin zu ausführlichen professionellen Diskussionen. Wenn Sie die Chat-App von Google verwenden, haben Sie wahrscheinlich Tausende von IMs gespeichert, und es ist sehr wahrscheinlich, dass, wenn Sie Wenn Sie sie durchsehen würden, würden Sie eine Vielzahl von Dingen finden, auf die andere Personen keinen Zugriff haben sollen zu. Was können Sie also tun, um sicherzustellen, dass niemand Ihre IMs ausspioniert?

Eines der am häufigsten verwendeten Verschlüsselungsprotokolle für Instant Messaging heißt Off-the-Record-Messaging, oder OTR. Es verwendet einen interessanten Kryptografiestil, der als verweigerte Authentifizierung bezeichnet wird, was bedeutet, dass beide Teilnehmer nach dem Gespräch die Existenz des Gesprächs leugnen können. Die Verwendung von OTR ist ganz einfach: Wenn zwei Personen Chat-Clients haben, die das Protokoll verwenden können, müssen sie es nur einschalten. Eine Reihe von OTR-fähigen Clients sind jetzt verfügbar, darunter Adium Adium - Die ultimative Instant Messaging-App [Mac]Beginnen Sie, den besten Instant Messaging-Client für Mac zu verwenden. Es heißt Adium, es verbindet sich mit allem und es gibt keinen Grund, es nicht zu verwenden. Okay, es gibt einen Grund - Adium unterstützt nicht... Weiterlesen und Pidgin Kombinieren Sie alle Ihre IM-Konten in einer Anwendung mit Pidgin [Windows & Linux]Pidgin ist ein kostenloser Instant-Messaging-Client, der alle Ihre IM-Konten in einer einfachen Anwendung vereint. Anstatt mehrere verschiedene IM-Clients auszuführen, die Anzeigen anzeigen und Speicher verbrauchen, verwenden Sie einfach Pidgin. All dein... Weiterlesen , die OTR-Verschlüsselung für Google Talk, Facebook-Chat, AIM, Yahoo! Messenger und eine Reihe anderer Protokolle.

Neben diesem weit verbreiteten Protokoll gibt es eine Reihe anderer weniger bekannter Lösungen. Ein tolles Beispiel dafür ist Kryptokatze CryptoCat: Bietet privaten und verschlüsselten Chat in Ihrem Webbrowser Weiterlesen , eine Web-App, mit der Sie im Handumdrehen einen verschlüsselten Chat erstellen und andere durch Senden eines Links einladen können, daran teilzunehmen. Nach einer Stunde Inaktivität werden Ihre Chats gelöscht. Es ist eine der einfachsten Möglichkeiten, einen Chat zu verschlüsseln, Sie müssen nichts herunterladen und mit der Browsererweiterung können Sie ihn mit einem Klick starten.

SafeChat ist eine weitere Alternative, die verwendet wird für Verschlüsseln von Facebook-Chats Schützen Sie Ihre Facebook-Chats mit VerschlüsselungFacebook möchte Ihre persönlichen Nachrichten aufnehmen und verwenden, um Sie mit mehr Werbung anzusprechen. Versuchen wir, sie aufzuhalten. Weiterlesen – Wenn Sie also Facebook hauptsächlich oder ausschließlich für Ihre IMing-Bedürfnisse verwenden, ist dies ein guter Weg. Es ist nicht nur als kostenlose Chrome- und Firefox-Erweiterung verfügbar, sondern auch als iOS-App, sodass Sie auch unterwegs sicher chatten können. ChatSecure ist eine weitere App, mit der Sie Facebook Chat und Google Talk sicher von Ihrem Telefon aus verwenden können.

Denken Sie daran, dass bei all diesen Verschlüsselungsoptionen, wie z. B. bei sicheren E-Mails, beide Parteien verschlüsselte verwenden müssen Kunden, oder jeder, der sehen möchte, was in Ihrem Chat ist, kann einfach die Informationen aus dem Ihres Gesprächspartners ziehen Rechner.

Schützen Sie Ihre Nachrichten

Chat, IM und Messaging werden sich immer ähnlicher, aber es gibt immer noch Zeiten, in denen Sie eine App verwenden möchten, die eher einer traditionellen App ähnelt SMS-App Text besser mit diesen alternativen SMS-Apps für AndroidGefällt Ihnen Ihre Standard-SMS-App nicht? Versuchen Sie es mit einem neuen! Weiterlesen als ein Instant-Messenger. Viele der Apps, die die Leute regelmäßig von ihren Telefonen aus verwenden, fallen in diese Kategorie, daher lohnt es sich, sie allein zu betrachten. Da sie fast jeder verwendet, sind sie für neugierige Blicke von hohem Wert – ein großartiges Beispiel dafür haben wir in. gesehen Südkorea letztes Jahr.

Es gab auch eine Reihe von Bedenken hinsichtlich der Privatsphäre bestimmter Messaging-Clients, z. B. wenn Facebook hat WhatsApp übernommen Facebook WhatsApp, SkyDrive OneDrive, Yahoo Siri, Apple Tesla [Tech News Digest]Facebook kauft WhatsApp, FCC reagiert auf den Verlust der „Netzneutralität“, SkyDrive wird zu OneDrive, Yahoo will seinen eigenen Siri, Apple interessiert sich für Tesla und Samsung verspottet Apple in seinem neuesten Fernseher Werbung. Weiterlesen . Obwohl Facebook mit der Messaging-App noch nicht viel getan hat, ist es allgemein bekannt, dass sie eine riesige Menge an Daten über die Nutzer ihres sozialen Netzwerks sammeln (einschließlich Daten zu Ihren Offline-Einkäufen) und es wurde diskutiert, einige dieser Daten über den Inhalt von Facebook-Chat-Nachrichten zu sammeln. Offensichtlich gab die Übernahme von WhatsApp Anlass zur Sorge.

Seitdem hat WhatsApp jedoch sein Spiel in Bezug auf Sicherheit und Datenschutz verstärkt. In einem aktuellen Android-Update wurde die Ende-zu-Ende-Verschlüsselung für Nachrichten aktiviert, sodass nicht einmal die Server bei WhatsApp unverschlüsselte Nachrichten enthalten. Dies ist ein großer Sieg für die Datenschutzbeauftragten. Obwohl diese Verschlüsselung noch nicht für alle Plattformen aktiviert wurde, wird sie wahrscheinlich in naher Zukunft kommen.

Obwohl WhatsApp weiterhin an der Spitze steht Popularitätsliste für Messaging-Apps, es gibt viele andere tolle Möglichkeiten. Telegramm Telegram bietet eine sichere und schnell wachsende Alternative zu WhatsApp Weiterlesen wird schnell beliebter und schlägt WhatsApp bei vielen Funktionen wie End-to-End-Verschlüsselung, selbstzerstörenden Nachrichten und einem Web-Client. Mit dem Cloud-basierten Messaging von Telegram können Sie Ihre Nachrichten von Ihrem Telefon, Tablet, Computer und jedem anderen Computer über einen Browser anzeigen. Das Verschlüsselungsprotokoll wurde speziell für die App entwickelt, um hochsicher und sehr schnell zu sein. Und es übertrifft die großartigen Preise von WhatsApp von 1 USD pro Jahr, indem es kostenlos ist.

Wir haben eine Reihe anderer profiliert sichere Messaging-Apps 6 sichere iOS-Messaging-Apps, die Datenschutz sehr ernst nehmenHaben Sie keine Lust, dass Ihre Nachrichten von unerwünschten Personen gelesen werden? Holen Sie sich eine sichere Messaging-App und machen Sie sich keine Sorgen mehr. Weiterlesen in der Vergangenheit, einschließlich Silent Text, Threema, Wickr und Confide. Wenn Sie alle davon überzeugen können, dass Sie regelmäßig Nachrichten senden, um eine dieser Apps herunterzuladen, müssen Sie sich keine Sorgen um die Sicherheit Ihrer Nachrichten machen. Natürlich ist es am besten, wenn alle dieselbe App verwenden, aber die geringen Kosten dieser Optionen bedeuten, dass es einfach ist, eine Gruppe von Freunden mit einer App und eine andere Gruppe mit einer anderen zu benachrichtigen.

Sichern Sie Ihr Mobilgerät

Während einige der oben aufgeführten Apps und Strategien auf Ihrem Mobiltelefon verwendet werden können, gibt es einige Probleme, die nur bei Telefonen auftreten, z Metadaten Internetüberwachung vermeiden: Der vollständige LeitfadenInternetüberwachung ist nach wie vor ein heißes Thema, daher haben wir diese umfassende Ressource erstellt, um zu erfahren, warum sie so wichtig ist, wer dahinter steckt, ob Sie sie vollständig vermeiden können und vieles mehr. Weiterlesen . Wenn Sie die neuesten Nachrichten über die Datenerhebungspraktiken der NSA gelesen haben, haben Sie von Metadaten gehört – aber Sie wissen vielleicht nicht, was es ist. Kurz gesagt, Metadaten sind Informationen über Ihre Informationen.

Metadaten beinhalten Dinge wie die Telefonnummern, die Sie angerufen haben, wann Sie sie angerufen haben, wie lange Sie waren am Telefon, welche Mobilfunkmasten Sie während des Gesprächs genutzt haben und wo sich der Empfänger der Anruf. Zusammengenommen können diese Dinge tatsächlich viel über Ihr Gespräch und Ihre Beziehung zu Ihrem Gesprächspartner verraten. Natürlich können auch Behörden mit einem Gerichtsbeschluss problemlos eine Abhören auf deinem Telefon So erkennen Sie, ob Ihr Telefon abgehört wird: 6 WarnzeichenWie können Sie feststellen, ob Ihr Telefon abgehört wurde? Und können Sie wissen, wer es angezapft hat? Schauen wir uns die Warnzeichen an und was Sie tun können. Weiterlesen , aber das passiert viel seltener.

Die Schwierigkeit beim Schutz Ihrer Metadaten besteht darin, dass sie aus Informationen bestehen, die von Ihrer Telefongesellschaft gespeichert wurden und dass Informationen angefordert oder vorgeladen werden können. Unternehmen sind nicht gerade resistent gegen die Übergabe.

Leider sind die Möglichkeiten zum Schutz Ihrer Metadaten begrenzt. Mobile Hard- und Software, die auf den Datenschutz ausgerichtet ist, wie das BlackPhone und Silent Circle, hilft sehr. Sie verschlüsseln Metadaten und erschweren es jedem, sie zu erhalten. Sie können auch a. verwenden Brenner Telefon Haben Sie es satt, dass die NSA Sie verfolgt? Brennen Sie sie mit einem Brenner-TelefonHaben Sie es satt, dass die NSA Sie mithilfe der Positionskoordinaten Ihres Telefons verfolgt? Prepaid-Telefone, umgangssprachlich als "Brenner" bekannt, können Ihnen teilweise Privatsphäre bieten. Weiterlesen , wenn Sie nicht möchten, dass die NSA Daten über Ihre Telefonanrufe sammelt, obwohl dieser Ansatz einige unbequeme Nachteile mit sich bringt.

Einer der interessanten Punkte, die in letzter Zeit von einigen Leuten angesprochen wurden, ist die Tatsache, dass durch das Anbieten Ende-zu-Ende-Verschlüsselung in WhatsApp wirft Facebook im Wesentlichen eine große Menge potenzieller wertvolle Daten. Niemand glaubt, dass sie diese Funktion nur für die Privatsphäre der Benutzer anbieten würden, nachdem sie 19 Milliarden US-Dollar für die App bezahlt haben, sodass der Wert irgendwo aufgeholt werden muss – und die meisten Leute verweisen auf Metadaten. Es ist wirklich wertvoll.

Abgesehen von den oben genannten Methoden ist der beste Weg, Ihre Metadaten aus den Händen der NSA zu halten, politisch: Schließen Sie sich Kampagnen zur Reform an Gesetze zum Sammeln von Metadaten, machen Unternehmen für die Daten verantwortlich, die sie an die Regierung weitergeben, und stellen Sie sicher, dass Ihre Stimme gehört.

Obwohl es schwierig ist, die Erfassung Ihrer Metadaten zu verhindern, gibt es eine Reihe von Maßnahmen, die Sie tun können, um den Inhalt Ihrer Kommunikation privat zu halten. Die Verwendung der oben beschriebenen Apps für Messaging ist ein großartiger Ausgangspunkt (besonders wenn Sie, wie viele Menschen, viel mehr Nachrichten senden als telefonieren). Und Guys Artikel über Drei Möglichkeiten, Ihr Smartphone sicherer zu machen 3 Möglichkeiten, Ihre Smartphone-Kommunikation sicherer zu machenAbsolute Privatsphäre! Das denken wir zumindest, als unsere Worte und Informationen durch die Luft geflogen sind. Nicht so: Zuerst ist es das Wort des befehlslosen Abhörens, dann das Wort der Zeitungen, Anwälte, Versicherer und mehr, die Ihre... Weiterlesen Details Kryptos und Silent Phone, zwei VoIP-Apps, die Ihre Anrufe verschlüsseln, wodurch sie sehr resistent gegen jede Art von Datenerfassung sind.

Nachrichten und Anrufe sind jedoch nicht alles, wofür Sie Ihr Telefon verwenden – viele Leute machen auch etwas Großartiges beim mobilen Surfen, und genau wie auf Ihrem Computer können diese Informationen möglicherweise nachverfolgt werden. Um Ihre Browserdaten zu schützen, gibt es eine Reihe von mobilen VPN-Diensten, die Sie so einrichten können, wie sie oben für Ihren Computer beschrieben wurden. Wir haben darüber geschrieben HotSpot-Schild Hotspot Shield: Ein solides VPN, das kostenlos verfügbar ist Weiterlesen und VPN-Express 2 kostenlose VPN-Dienste für sicheres Surfen auf Ihrem iOS-Gerät Weiterlesen für iOS, sowie eine Reihe von Android-VPN-Apps Die 5 besten VPNs für AndroidBenötigen Sie ein VPN für Ihr Android-Gerät? Hier sind die besten Android-VPNs und wie Sie damit anfangen können. Weiterlesen , die Ihre mobilen Browserdaten schützt.

Viele VPN-Dienste bieten jetzt sowohl Desktop- als auch mobilen Schutz, und Sie können beides erhalten, indem Sie sich für eine Konto – wenn Sie sich Sorgen um Ihre Privatsphäre machen und keine begrenzte Bandbreite wünschen, geben Sie jeweils 10 oder 15 USD aus Monat auf a Premium-VPN Die besten VPN-DiensteWir haben eine Liste der unserer Meinung nach besten Virtual Private Network (VPN)-Dienstleister zusammengestellt, gruppiert nach Premium, kostenlos und Torrent-freundlich. Weiterlesen kann sich lohnen.

Leider ist es schwierig oder unmöglich, Ihren Dienstanbieter (oder Google oder Apple) daran zu hindern, Ihren Standort mit dem GPS-Empfänger zu verfolgen – wenn Sie Wenn Sie wirklich verhindern möchten, dass jemand weiß, wo Sie sich befinden, indem Sie Ihr Telefon verfolgen, schalten Sie Ihr Telefon am besten aus und nehmen Sie den Akku heraus oder verwenden Sie das BlackPhone.

Vergessen Sie auch nicht, das Anzeigen-Tracking zu deaktivieren. Es ist auf jedem Telefon anders, also lesen Sie diesen Artikel auf der Grundlagen des Smartphone-Datenschutzes Smartphone-Datenschutzeinstellungen, die Sie heute aktivieren müssenSmartphones werden mit vielen Standardeinstellungen ausgeliefert, die Ihre Informationen durchsickern lassen könnten. Lassen Sie uns eintauchen und sie optimieren. Weiterlesen .

Halten Sie Ihr soziales Leben privat

Die Verwendung sicherer Browser- und Messaging-Techniken verhindert, dass die meisten Ihrer Social-Networking-Daten in die Hände von die Regierung (es sei denn, ein soziales Netzwerk gibt nach und übergibt Ihre Daten an die NSA, was sicherlich auch so ist möglich). Soziale Netzwerke – insbesondere Facebook – führen jedoch viele Überwachungen selbst durch. Obwohl sie möglicherweise keine Daten sammeln, um zu sehen, ob Sie eine potenzielle Bedrohung für die nationale Sicherheit darstellen, können sie viel Geld damit verdienen Was bedeutet der Verkauf Ihrer Daten durch Facebook für den Datenschutz? Weiterlesen . (Du kannst Geld verdienen Verkauf eigener Daten Ich verdiene 2000 US-Dollar pro Jahr mit dem Verkauf meiner persönlichen Daten, das können Sie auchSeien Sie nicht einer dieser Trottel, der seine Informationen umsonst verkauft! Weiterlesen , aber das widerspricht einigen Ratschlägen in diesem Handbuch.)

Die Menge der von Facebook gesammelten Daten ist atemberaubend – sie sammeln so viel, dass sie „Schattenprofile Facebook Shadow Profile: Du hast wahrscheinlich auch eines [Wöchentliche Facebook-Tipps]Du denkst du bist nicht bei Facebook? Denk nochmal. Facebook hat zweifellos ein Schattenprofil, das nur für Sie erstellt wurde. Sie erinnern sich vielleicht, dass Facebook kürzlich einen Fehler gefunden hat, der die persönlichen Daten von 6 Millionen Benutzern preisgibt... Weiterlesen “ von Leuten, die nicht einmal Facebook-Konten haben, nur indem sie Informationen aus den Kontakten anderer Benutzer zusammentragen. Andere Websites, die mit Facebook verknüpft sind, senden Ihre Informationen an ihre Server zurück (obwohl Sie dies mit Tools wie Facebook Disconnect verhindern können). Und vergessen wir nicht, dass andere Unternehmen das können Sammeln Sie Massen an öffentlichen Facebook-Daten Sollten Sie sich Sorgen machen, dass Ihre Facebook-Daten gelöscht werden?Wie würden Sie sich fühlen, wenn Sie Ihr Bild auf einer Website entdecken würden, auf der die Leute das Bild danach bewerten, ob Sie wie ein Idiot aussehen oder nicht? Nun, es ist eine wahre Geschichte. Weiterlesen , auch.

Auch wenn Sie vielleicht das Gefühl haben, dass Ihre Privatsphäre verletzt wird – sogar bis zu einem Grad, in dem sie in einigen Fällen illegal sein könnte –, können Sie nicht viel dagegen tun. Die Nutzungsbedingungen der wichtigsten Online-Dienste, von Facebook und Twitter bis hin zu Google und Dropbox, erfordern fast immer, dass Sie zumindest einen Großteil Ihrer Datenschutzrechte aufgeben, um die Service. Sogar dein Facebook-Chats könnten gescannt werden.

Noch beunruhigender ist, dass Facebook herausfinden kann, wann seine Anzeigen beeinflusst Ihre Offline-Kaufentscheidungen. Es gibt nur sehr wenige Orte, an denen Sie nicht vom sozialen Riesen überwacht werden. Denken Sie daran, dass Facebook hier nicht der einzige Schuldige ist – es ist nur der größte. Twitter verfolgt die Apps, die Sie auf Ihrem Telefon haben Stoppen Sie Twitter, Ihre Apps zu verfolgen, GoPro entwickelt Drohnen und mehr... [Technische Nachrichtenzusammenfassung]Außerdem unterzeichnet Obama das E-Label-Gesetz, 100 kostenlose Musikalben, bekommt Torchlight kostenlos und ein Keyboard-Waffeleisen kommt zu Kickstarter. Weiterlesen , und wir haben kürzlich einen Artikel über. veröffentlicht Zehn soziale Netzwerke 10 Social Mobile Apps, die die Privatsphäre Ihres Teenagers verletzenIhre Kinder sind zu Proto-Erwachsenen geworden und beginnen erwachsen zu werden. Wie ihre Freunde verbringen sie viel Zeit damit, Smartphones, Tablets und Computer auf eine Weise zu nutzen, von der Sie nur träumen können. Weiterlesen das ist ziemlich schlecht, wenn es um die Privatsphäre geht.

Wenn Sie sich bei einem sozialen Netzwerk angemeldet haben, sammeln diese mit ziemlicher Sicherheit einige Daten über Sie. App.net Alles, was Sie über App.net wissen müssen - Das "andere" soziale NetzwerkApp.net entstand aus Frustration über den Status Quo. Wie viel wissen Sie darüber? Weiterlesen ist ein soziales Netzwerk, das nicht durch Werbung finanziert wird, daher können Sie sich wahrscheinlich sicher sein, dass Ihre Daten sogar obwohl einige, wenn sie gesammelt werden (wie in ihrer Datenschutzerklärung ersichtlich), nicht verkauft werden Werbetreibende.

Sie können jedoch Schritte unternehmen, um die Menge der erfassten Daten zu begrenzen. Einer unserer Facebook-Wochentipps aus dem Jahr 2013 befasste sich speziell mit Begrenzung des Trackings So verhindern Sie, dass Facebook alles verfolgt, was Sie tun [Wöchentliche Facebook-Tipps]Facebook hat im Grunde ein Geschäft daraus gemacht, so viel wie möglich über jeden herauszufinden. Daher ist es für sie absolut sinnvoll, Ihr Verhalten online und offline zu verfolgen. Es kann jedoch sein, dass es nicht... Weiterlesen Facebook kann. Du kannst auch die Weitergabe von Daten an Facebook ablehnen So verhindern Sie, dass Facebook Ihre Browserdaten verkauftWollten Sie Ihren Browserverlauf mit Werbetreibenden teilen? Denn wenn Sie Ihren Browserverlauf mit Facebook geteilt haben, wird genau das passieren. Weiterlesen durch die Digital Advertising Alliance (obwohl deren Wirksamkeit umstritten ist). Es ist eine gute Idee, diese Schritte zu unternehmen, da viele soziale Netzwerke sowie andere Online-Unternehmen Ihre umgehen können Sicherheitseinstellungen des Browsers Machen Sie Ihr Surfen mit diesen 7 einfachen Tipps sichererSicheres Surfen ist eher eine fortlaufende Aufgabe als eine Angelegenheit, die es sich einfach machen und vergessen lässt. Aus diesem Grund haben wir sieben grundlegende Tipps für den Einstieg zusammengestellt, die Ihnen helfen, sicherer zu surfen. Weiterlesen .

Leider lässt sich die Überwachung durch soziale Netzwerke am besten vermeiden, indem man sie nicht nutzt... und begrenzen Sie den Kontakt, den Sie mit Menschen haben, die dies tun.

Nehmen Sie die Privatsphäre selbst in die Hand

Wie Sie sehen, ist es nicht einfach, die Internetüberwachung zu vermeiden. Tatsächlich ist es fast unmöglich, es vollständig zu vermeiden. Und die Durchführung aller oben genannten Schritte kostet Sie einiges an Zeit, Mühe und Geld. Aber lohnt es sich? Das hängt alles davon ab, wie Sie über Ihre Privatsphäre denken.

Wir wissen, dass „nichts zu verbergen, nichts zu befürchten“ kein tragfähiges Argument ist, wenn es um den Online-Datenschutz geht. Wir werden rund um die Uhr von Regierungen, Unternehmen und Dienstleistern beobachtet, während wir auf unseren Computern, Telefonen und Tablets sitzen. Wir werden sogar von sozialen Netzwerken beobachtet, wenn wir nicht an unseren Computern sind – und oft, wenn wir nicht einmal ein Konto haben.

Wie ich bereits erwähnt habe, hat all dies zum größten Teil keinen wirklichen Einfluss auf unser tägliches Leben (außer der Schaffung eines Informationsfilterblase Wie denkst du darüber, am Psych-Experiment von Facebook teilzunehmen? [Wöchentliche Facebook-Tipps]Den neuesten Skandal haben Sie bestimmt schon aus der Facebook-Welt gehört: Facebook experimentiert mit Nutzern und spielt mit ihren Emotionen. Ja wirklich. Weiterlesen ). Aber wenn uns die Geschichte etwas gezeigt hat, dann, dass der Status Quo jederzeit geändert werden kann, oft dann, wenn wir es am wenigsten erwarten. Und abgesehen von praktischen Sicherheitsbedenken, was ist mit unserem Recht auf Privatsphäre? Haben wir nicht ein Recht auf ein wirklich privates Privatleben? Das kann nicht von Leuten gesehen werden, die unser Handeln misstrauisch sind oder die uns benutzen, um viel Geld zu verdienen?

Es ist an der Zeit, Ihre Online-Privatsphäre selbst in die Hand zu nehmen. Verwenden Sie die oben beschriebenen Strategien und teilen Sie sie mit anderen – je mehr wir uns gegen die allgegenwärtige Internetüberwachung wehren, desto wahrscheinlicher ist es, dass wir unsere Privatsphäre und Online-Freiheit bewahren.

Welche Schritte unternehmen Sie, um sicherzustellen, dass Sie nicht online überwacht werden? Haben Sie das Gefühl, dass Ihre Privatsphäre von Unternehmen und Regierungen verletzt wird? Oder haben Sie das Gefühl, dass sich der Aufwand nicht lohnt? Teilen Sie Ihre Gedanken unten mit!

Bildnachweis: Schöne Geschäftsfrau schreibt heimlich eine SMS (bearbeitet) über Shutterstock; Laura Poitras über Wikimedia Commons; Sicherheitskonzept: verpixelter Schlüssel, Sicherheitskonzept: Sperre auf digitalem Bildschirm, Zwei Geschäftsleute, die Hände schütteln, Hübsche junge Geschäftsfrau, Geheimnisvolles Paar mit Smartphones über Shutterstock; See-Ming Lee über Flickr; Smartphone-Hand mit, Blick auf drei Krankenschwestern in der Krankenhauskantine über Shutterstock; Maria Elena über Flickr, Die Zukunft projizieren über Shutterstock.

Dann ist ein Content-Strategie- und Marketingberater, der Unternehmen dabei unterstützt, Nachfrage und Leads zu generieren. Er bloggt auch über Strategie und Content Marketing auf dannalbright.com.