Werbung

Wie viele von Ihnen bereits am 2. November wissen, wurde uns die Domain von MakeUseOf.com gestohlen. Wir haben ungefähr 36 Stunden gebraucht, um die Domain zurückzubekommen. Wie wir bereits betont haben vorhin Der Hacker hat es irgendwie geschafft, auf mein Google Mail-Konto und von dort auf unser GoDaddy-Konto zuzugreifen, die Domain zu entsperren und sie auf einen anderen Registrar zu verschieben.

Wie viele von Ihnen bereits am 2. November wissen, wurde uns die Domain von MakeUseOf.com gestohlen. Wir haben ungefähr 36 Stunden gebraucht, um die Domain zurückzubekommen. Wie wir bereits betont haben vorhin Der Hacker hat es irgendwie geschafft, auf mein Google Mail-Konto und von dort auf unser GoDaddy-Konto zuzugreifen, die Domain zu entsperren und sie auf einen anderen Registrar zu verschieben.

Sie können die ganze Geschichte auf unserem temporären Blog sehen makeuseof-temporary.blogspot.com/

Ich hatte nicht vor, etwas über den Vorfall oder Cracker (Person, die Domains stiehlt) und wie er es geschafft hat, zu veröffentlichen, es sei denn, ich war mir selbst völlig sicher. Ich hatte das gute Gefühl, dass es sich um eine Sicherheitslücke in Google Mail handelt, wollte diese jedoch bestätigen, bevor ich etwas poste darüber auf MakeUseOf. Wir lieben Google Mail und es ist nichts, was wir jemals wollen würden, wenn wir ihnen schlechte Werbung machen machen.

Warum also jetzt darüber schreiben?

In den letzten zwei Tagen sind mehrere Dinge passiert, die mich glauben gemacht haben, dass Google Mail eine schwerwiegende Sicherheitslücke aufweist, und jeder sollte sich dessen bewusst sein. Besonders in Zeiten, in denen Personen wie Steve Rubel es Ihnen erzählen So machen Sie Google Mail zu Ihrem GateWay zum Web. Verstehen Sie mich hier nicht falsch, Google Mail ist ein fantastisches E-Mail-Programm. Das Beste wahrscheinlich. Das Problem ist, dass es in Bezug auf die Sicherheit möglicherweise nicht zuverlässig ist. Dies bedeutet jedoch nicht unbedingt, dass Sie mit Yahoo oder Live Mail besser dran sind.

Vorfall 1: MakeUseOf.com - 2. November

Als unsere Domain gestohlen wurde, hatten wir den Verdacht, dass der Hacker ein Loch in Google Mail verwendet hat, waren uns aber nicht sicher. Warum habe ich vermutet, dass es etwas mit Google Mail zu tun hat? Zum einen bin ich in Bezug auf die Sicherheit eher vorsichtig und führe selten etwas aus, bei dem ich mir nicht sicher bin. Ich halte auch mein System auf dem neuesten Stand und habe alle wichtigen Dinge, einschließlich 2 Malware-Monitore, ein Antivirenprogramm und 2 Firewalls. Ich neige auch dazu, sichere und eindeutige Passwörter für jedes meiner Konten zu verwenden.

Der Hacker hat auf mein Google Mail-Konto zugegriffen und dort einige Filter eingerichtet, die ihm schließlich geholfen haben, auf unser GoDaddy-Konto zuzugreifen. Was ich nicht wusste ist, wie er das geschafft hat. War es eine Sicherheitslücke in Google Mail? Oder war es ein Keylogger auf meinem PC? Ich war mir nicht sicher. Nach dem Vorfall habe ich mein System mit einer Reihe von Malware-Entfernungen gescannt und nichts gefunden. Ich habe auch jeden laufenden Prozess durchlaufen. Alles soll sauber sein.

Daher bin ich geneigt zu glauben, dass das Problem bei Google Mail lag.

Vorfall 2: YuMP3.org - 19. November

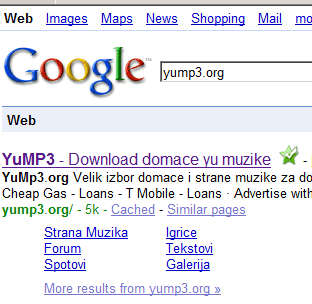

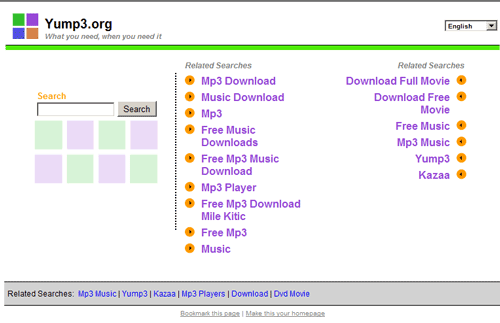

Am 18. November erhielt ich eine E-Mail von jemandem namens Edin Osmanbegovic, der die Website betreibt yump3.org. (Er hat meine E-Mail wahrscheinlich über Google gefunden, da der Vorfall mit MakeUseOf in mehreren beliebten Blogs behandelt wurde, viele davon Davon war meine E-Mail-ID enthalten.) In seiner E-Mail teilte mir Edin mit, dass seine Domain gestohlen und zu einem anderen Registrar verschoben wurde. Ich googelte schnell den yoump3 und sah, dass eine ziemlich etablierte Website jetzt eine Linkfarmseite bereitstellte (genau wie in unserem Fall).

Google (im letzten Index):

YouMP3.org hompage (vorhanden):

Hier ist eine Kopie der allerersten E-Mail, die ich von Edin erhalten habe:

Hallo,

Ich habe das gleiche Problem mit meiner Domain.

Die Domain wurde von Enom auf GoDaDDy übertragen.

Ich habe sofort ein Support-Ticket zu diesem Problem gesendet.Das Whois des neuen Domaininhabers ist:

Name: Amir Emami

Adresse 1: P.O. Box 1664

Stadt: Liga Stadt

Bundesstaat: Texas

Postleitzahl: 77574

Land: USA

Telefon: +1.7138937713

Email:Administrative Kontaktinformationen:

Name: Amir Emami

Adresse 1: P.O. Box 1664

Stadt: Liga Stadt

Bundesstaat: Texas

Postleitzahl: 77574

Land: USA

Telefon: +1.7138937713

Email:Technische Kontaktinformationen:

Name: Amir Emami

Adresse 1: P.O. Box 1664

Stadt: Liga Stadt

Bundesstaat: Texas

Postleitzahl: 77574

Land: USA

Telefon: +1.7138937713

Email:E-Mail lautet: [email protected]

Gestern hatte mich der Typ von dieser E-Mail-Adresse über Gtalk kontaktiert.

Er sagte, dass er 2000 $ für die Domain will.

Ich brauche Rat, bitte, ich habe das Enom kontaktiert.Vielen Dank.

Und raten Sie mal, es ist derselbe Typ, der Anfang dieses Monats MakeUseOf.com gestohlen hat. Auch wir wurden von derselben E-Mail-Adresse kontaktiert: [email protected]. Edin hat mir heute auch eine E-Mail geschickt und bestätigt, dass der Typ auch über sein Google Mail-Konto Zugriff auf sein Domain-Konto erhalten hat. Es ist also wieder Google Mail.

In seiner letzten E-Mail (heute eingegangen) enthielt Edin eine kurze Zusammenfassung der Ereignisse

Ich habe die Geschichte, wie er alles gemacht hat.Am 10. November war ich der Besitzer.

Am 13. November Mark Morphew.

Am 18. November Amir Emami.Er benutzte [email protected] für beide Personen.

Ich habe gestern auch alles an Moniker geschickt.

Sie werden nachforschen.

Vorfall 3: Cucirca.com - 20. November

Diese letzte E-Mail war der Hauptgrund für diesen Beitrag. Es kam von Florin Cucirka, dem Besitzer von cucirca.com. Die Seite hat einen Alexa-Rang von 7681 und erhält laut Florin täglich über 100.000 Besuche.

Erste E-Mail von Florin:

Hallo Aibek

Ich bin in der gleichen Situation, in der makeuseof.com ausgestiegen ist.

Ich bin Cucirca Florin und meine Domain www.cucirca.com war

ohne meine Erlaubnis von meinem Godaddy-Konto übertragen.Es scheint, dass der Dieb mein Google Mail-Passwort kannte, was seltsam ist.

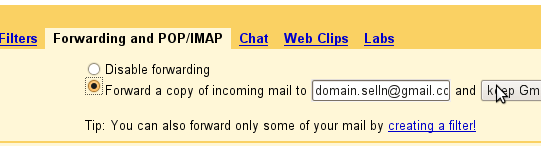

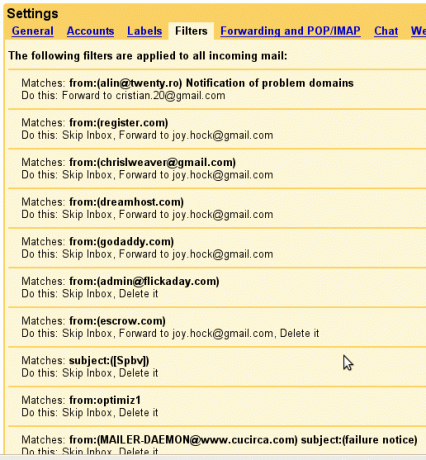

Er hat es geschafft, einige Filter für mein Konto zu erstellen.Ich habe 2 Screenshots angehängt.

Können Sie mir helfen? Gib mir ein paar Details, wie ich bekommen könnte

aus diesem bösen Traum? Ich habe gerade heute darüber und ich gefunden

Ich glaube nicht, dass ich heute Nacht schlafen kann.Danke im Voraus.

Florin Cucirca.

Ich habe Florin eine E-Mail geschickt und ihn nach einigen Details zu seiner Domain gefragt, ob er GoDaddy kontaktiert hat und welche Informationen er bisher über den Domain-Cracker (Begriff für Domain-Stealer) erhalten hat.

Zweite E-Mail von Florin:

Der Hacker hatte Zugriff auf mein E-Mail-Konto (Google Mail). Die Domain wurde auf godaddy gehostet.

Ich habe die Google Mail Notifier-Erweiterung für Firefox verwendet. Vielleicht gibt es den großen Fehler.

Er hat die Domain auf register.com übertragenIch habe nicht mit dem Hacker gesprochen. Ich möchte es legal zurückbekommen und wenn es keine andere Lösung gibt, bezahle ich ihn vielleicht

www.cucirca.com hat einen Alexa-Rang von 7681 und täglich über 100 000 Besuche.

Ich werde Ihnen 2 Screenshots meines Google Mail-Kontos anhängen.

[email protected] und im zweiten Bildschirm [email protected]

Wenn Sie eine Google-Suche unter [email protected] durchführen, finden Sie Folgendes:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Ich denke, jemand sollte sie aufhalten.

Ich schickte eine E-Mail an [email protected] und wartete auf eine Antwort.

Was denken Sie? Bekomme ich meine Domain zurück?

Sieht wieder wie Google Mail aus! Hier sind die Teil-Screenshots von dem, was er mir geschickt hat:

In Florins Fall hat der Hacker vor einigen Monaten den Eigentümer der Domain gewechselt. Die cucirca.com wurde von GoDaddy auf Register.com übertragen. Da der Hacker seine E-Mails abfing und die Nameserver nie änderte, hatte Florin vermutlich keine Ahnung, dass etwas nicht stimmte. Als ich ihn fragte, warum er so lange gebraucht habe, um herauszufinden, schickte er mir Folgendes:

Er hat die Domain am 05.09.2008 auf seinen Namen übertragen und die Nameserver unverändert gelassen. Deshalb habe ich nicht bemerkt, dass meine Doomain gestohlen wurde, bis gestern ein Freund von mir ein Whois auf meiner Domain gemacht hat.

Ich hatte keinen Grund, whois-Datensätze zu überprüfen, da die Domain über 7 Jahre registriert war (bis 08.11.2013).

Ich habe keine E-Mails von dieser Person erhalten.

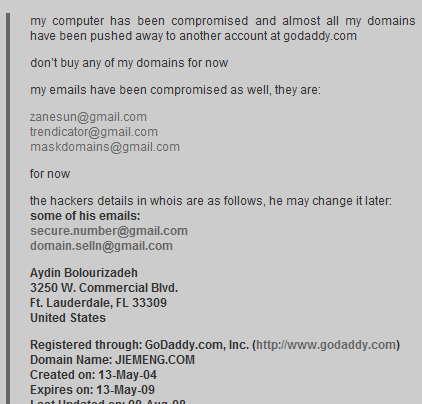

Und wieder scheint es der gleiche Typ zu sein! Warum denke ich so? Wenn Sie diesen Link überprüfen, den Florin in eine seiner E-Mails aufgenommen hat (ich habe ihn auch unten hinzugefügt), werden Sie sehen dass in einigen anderen ähnlichen Vorfällen (wer weiß, wie viele weitere Domains er so gestohlen hat) E-Mail Adresse [email protected] wurde zusammen mit dem Namen „Aydin Bolourizadeh“ erwähnt. Dieselbe E-Mail wurde auch in der Weiterleitungsregel in Florins Google Mail-Konto angezeigt (siehe ersten Screenshot).

Als MakeUseOf.com von uns genommen wurde, bat mich der Cracker um 2000 $. Und als ich ihn fragte, wo und wie er bezahlt werden möchte, sagte er mir, ich solle Geld über Western Union an folgende Adresse senden:

Aydin Bolourizadeh

Truthahn

Ankara

Cukurca kirkkonaklar mah 3120006954

Screenshot von http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Ich bin ziemlich hübsch, dass es bei allen drei Vorfällen derselbe war und wahrscheinlich 788 andere, die im obigen Link erwähnt wurden, einschließlich Domains wie yxl.com, visitchina.net und visitjapan.net.

Als ich bei Google nach dieser Adresse suchte, stellte ich außerdem fest, dass er die folgenden Domains besitzt (wahrscheinlich auch gestohlen):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Ich gehe davon aus, dass der Typ tatsächlich aus der Türkei stammt und wahrscheinlich irgendwo in der folgenden Gegend wohnen wird.

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Türkei

Wir wissen auch, dass er [email protected] als seine E-Mail verwendet. Wenn wir also wissen, wer hinter Domainsgames.org steht, kommen wir vielleicht einen Schritt näher. Tatsächlich hat er vor einigen Tagen eine E-Mail gesendet und mich gebeten, alle Instanzen seiner E-Mail von der Website zu entfernen. Wenn wir uns nicht daran halten, würde er uns DDOS.

Hier sind seine genauen Worte:

Hallo,

Ich bitte Sie, meine E-Mail-Adresse ([email protected]) von Ihrer Website zu entfernen!

Tun Sie es, wenn Sie in Zukunft keine Probleme mehr haben möchten. Andernfalls habe ich zunächst das große DDOS auf Ihrer Website und werde es deaktivieren.

Ich bin sehr seriuos, also entferne meine E-Mail und meinen Domaingame.org Namen

Wenn wir also zu der ID hinter Domainsgame.org gelangen können, könnten wir unseren Typen finden und wahrscheinlich noch viele weitere Domains aufdecken, die er gestohlen hat. Lesen Sie weiter unten mehr darüber. Lassen Sie uns nun über Google Mail sprechen.

Sicherheitsanfälligkeit in Google Mail

Erinnert sich jemand daran, was letztes Jahr mit David Airey passiert ist? Seine Domain wurde ebenfalls gestohlen. Die Geschichte war überall im Internet.

– WARNUNG: Durch den GMail-Sicherheitsfehler von Google wird mein Unternehmen sabotiert

- Gemeinsame Bemühungen stellen David Airey.com wieder her

Sowohl wir als auch David haben es geschafft, die Domain zurückzubekommen. Aber ich bin mir nicht sicher, ob alle so viel Glück haben wie wir. Leider werden Registrare in dieser Hinsicht nicht wirklich mit Ihnen zusammenarbeiten, es sei denn, die Geschichte erhält etwas Aufmerksamkeit. Ich habe also keinen Zweifel, dass Hunderte von Menschen da draußen keine andere Wahl haben, als entweder ihren Domainnamen anzugeben oder den Kerl zu bezahlen.

Wie auch immer, zurück zu Google Mail.

In seinem ersten Artikel bezog sich David Airey auf eine Google Mail-Sicherheitslücke, die (wenn ich mich nicht irre) erwähnt wurde Hier einige Monate zuvor. Um zusammenzufassen:

Das Opfer besucht eine Seite, während es bei GMail angemeldet ist. Bei der Ausführung führt die Seite einen mehrteiligen POST / Formulardaten-POST an eine der GMail-Schnittstellen durch und fügt einen Filter in die Filterliste des Opfers ein. Im obigen Beispiel schreibt der Angreifer einen Filter, der einfach nach E-Mails mit Anhängen sucht und diese an eine E-Mail seiner Wahl weiterleitet. Dieser Filter überträgt automatisch alle E-Mails, die der Regel entsprechen. Beachten Sie, dass auch zukünftige E-Mails weitergeleitet werden. Der Angriff bleibt so lange bestehen, wie das Opfer den Filter in seiner Filterliste hat, auch wenn die anfängliche Sicherheitsanfälligkeit, die die Ursache für die Injektion war, von Google behoben wurde.

Originalseite: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Der interessante Teil ist nun, dass das Update des obigen GNU Citizen-Links besagt, dass die Sicherheitsanfälligkeit vor dem 28. September 2007 behoben wurde. In Davids Fall ereignete sich der Vorfall jedoch im Dezember, 2-3 Monate später.

War der Exploit damals wirklich behoben? Oder war es ein neuer Exploit in Davids Fall? Und was am wichtigsten ist: Gibt es JETZT eine ähnliche Sicherheitslücke in Google Mail?

Was solltest du jetzt tun?

(1) Nun, mein allererster Rat wäre, Ihre E-Mail-Einstellungen zu überprüfen und sicherzustellen, dass Ihre E-Mail nicht kompromittiert wird. Überprüfen Sie die folgenden Optionen und Filter. Deaktivieren Sie IMAP auch, wenn Sie es nicht verwenden. Dies gilt auch für Google Apps-Konten.

(2) Ändern Sie die Kontakt-E-Mail-Adresse in Ihren vertraulichen Webkonten (Paypal, Domain-Registrar usw.) von Ihrem primären Google Mail-Konto in eine andere. Wenn Sie Eigentümer der Website sind, ändern Sie die Kontakt-E-Mail-Adresse für Ihr Host- und Registrar-Konto in eine andere E-Mail-Adresse. Am besten zu etwas, bei dem Sie beim Surfen im Internet nicht angemeldet sind.

(3) Stellen Sie sicher, dass Sie Ihre Domain auf eine private Registrierung aktualisieren, damit Ihre Kontaktdaten bei der WhoIS-Suche nicht angezeigt werden. Wenn Sie auf GoDaddy sind, würde ich empfehlen, sich für die geschützte Registrierung zu entscheiden.

(4) Öffnen Sie keine Links in Ihrer E-Mail, wenn Sie die Person, von der sie stammen, nicht kennen. Wenn Sie den Link öffnen möchten, müssen Sie sich zuerst abmelden.

AKTUALISIEREN:

Ich habe einige gute Artikel entdeckt, in denen mögliche Sicherheitslücken als Reaktion auf den Artikel von MakeUseOf besprochen wurden:

– Google Mail-Sicherheitsfehler Proof Of Concept

– Kommentare dazu auf YCombinator

- (Nov. 26.) Google Mail-Sicherheit und aktuelle Phishing-Aktivitäten [Offizielle Antwort von Google]

Hilf uns, den Kerl zu fangen!

Abgesehen von der oben genannten Postanschrift wissen wir auch, dass er verwendet [email protected] als seine E-Mail. Wenn wir also herausfinden, wem jetzt Domainsgames.org gehört, kommen wir uns vielleicht einen Schritt näher. oder zumindest die von ihm gestohlenen Domains an ihre jeweiligen Eigentümer zurückgeben.

Jetzt ist die Sache, dass der Domainname domaingames.org von Moniker geschützt wird und sie alle Kontaktinformationen dafür verstecken.

Domänen-ID: D154519952-LROR

Domain Name: DOMAINSGAME.ORG

Erstellt am: 22.10.2008 07:35:56 UTC

Letzte Aktualisierung am: 08-Nov-2008 12:11:53 UTC

Ablaufdatum: 22.10.2009 07:35:56 UTC

Sponsoring-Registrar: Moniker Online Services Inc. (R145-LROR)

Status: CLIENT DELETE PROHIBITED

Status: KUNDENTRANSFER VERBOTEN

Status: CLIENT UPDATE VERBOTEN

Status: ÜBERTRAGUNG VERBOTEN

Registrant ID: MONIKER1571241

.

.

.

.

Nameserver: NS3.DOMAINSERVICE.COM

Nameserver: NS2.DOMAINSERVICE.COM

Nameserver: NS1.DOMAINSERVICE.COM

Nameserver: NS4.DOMAINSERVICE.COM

Ich habe sie bereits per E-Mail darüber informiert (und Edin auch) und werde Sie hier aktualisieren, sobald ich etwas von ihnen höre.

Ich habe auch einige Anfragen an folgende Unternehmen, die jetzt ihre Dienste für diese Person anbieten.

Beim Durchsuchen von Header-Dateien in mehreren E-Mails wurde deutlich, dass Hacker Google Apps verwenden. Bitte schauen Sie hinein. Die Domain ist Domainsgame.org. Und bitte auch FIX! das Google Mail.

Bitte helfen Sie zunächst Edin und Florin, ihre Domains zurückzubekommen. Eine kluge Sache wäre, die IP-Adressen der Kontoanmeldung auf alle ähnlichen gemeldeten Fälle zu überprüfen. Zum Beispiel verwendete der Hacker sowohl bei Edin als auch bei uns (bei Florin nicht sicher) die IP-Adresse 64.72.122.156. (Was sich übrigens bei Alpha Red Inc. als kompromittierter Server herausstellte) Oder noch einfacher: Sperren Sie einfach den Domainnamen und bitten Sie den Inhaber des aktuellen Kontos, seine Identität nachzuweisen. Da der Hacker überall unterschiedliche Identitäten verwendete, war es ihm unmöglich, dies zu tun. Es liegt in Ihrem besten Interesse, sicherzustellen, dass diese Person Ihre Dienste nicht mehr nutzt.

Schließe sein Konto! (das ist die für Domainsgame.org). Alle zusätzlichen Informationen oder Unterstützung, die Sie zur Verfügung stellen können, werden geschätzt.

Ich bin mir nicht sicher, aber ich denke, DomainSponsor ist das Unternehmen, das die Domains monetarisiert, die dieser Typ stiehlt. Es geschah mit MakeUseOf.com und jetzt mit YouMP3.org.

5- Zu PayPal. COM: (Ihre Unterstützung ist schrecklich)

Ich bin mir sicher, dass sie das nicht einmal lesen werden, also sage ich es Ihnen stattdessen einfach. Ich habe eine E-Mail an [email protected] gesendet und sie gewarnt, dass die Person, die unsere Domain gestohlen und uns zuvor erpresst hat, ein Konto bei [email protected] verwendet (er verwendet auch einige andere Konten). Ich habe sie nur gebeten, sich das anzuschauen. Stattdessen bekomme ich eine E-Mail, die nichts mit dem zu tun hat, was ich gesagt habe. Im Grunde handelt es sich um eine E-Mail-Vorlage, die echt aussehen sollte und an die Personen gesendet wurde, die gefälscht wurden. Komm schon! Wir zahlen 3% Provisionsgebühr für jede Transaktion. Können Sie nicht eine bessere Kundenbetreuung bieten?

Das ist alles was ich habe!

Wieder einmal tut es mir sehr leid, was mit Florin und Edin passiert ist. Ich hoffe sehr, dass sie ihre Domains bald zurückbekommen. Jetzt liegt alles in den Händen der jeweiligen Registrare. Vor allem aber möchte ich, dass ein großes Korps (nicht die Kunden) etwas unternimmt, um diese Person zu fangen. Ich bin sicher, jeder Blogger da draußen würde das zu schätzen wissen und wahrscheinlich sogar in seinem Blog darüber schreiben.

Es ist Zeit für ÄNDERUNGEN ;-)

freundliche Grüße

Aibek

Bildnachweis: danke an Maschine für das Top-Bild „Mr Cracker“

Der Typ hinter MakeUseOf.com. Folgen Sie ihm und MakeUseOf auf Twitter @MakeUseOf. Weitere Informationen finden Sie auf der MakeUseOf-Info-Seite.