Ein virtuelles privates Netzwerk hilft Ihnen dabei, Ihr Recht auf Privatsphäre in zahlreichen Bereichen Ihres digitalen Lebens zu schützen. Globale Nachrichten werden von Fällen von Hacking, Massendatenerfassung, Daten-Snooping und vielem mehr dominiert, und unser Leben ist jetzt digital In Verbindung mit unseren Computern, Laptops, Smartphones und Tablets ist es möglicherweise der richtige Zeitpunkt, um zu überlegen, wie Sie mit dem Computer interagieren Internet.

Es gibt zahlreiche VPN-Lösungen Die besten VPN-DiensteWir haben eine Liste der unserer Meinung nach besten VPN-Dienstanbieter (Virtual Private Network) zusammengestellt, gruppiert nach Premium, kostenlos und Torrent-freundlich. Weiterlesen

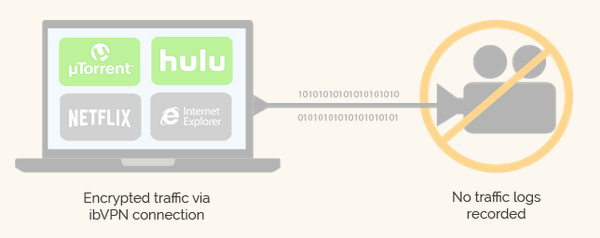

dort draußen. VPN-Anbieter wie ibVPN Liefern Sie die wichtigsten Dinge in einem VPN: Zuverlässigkeit, Datenschutz, Verschlüsselung und Anonymität. Wenn Sie noch nicht daran gedacht haben, ein VPN zu abonnieren, um Ihre Privatsphäre zu schützen, ist jetzt der richtige Zeitpunkt dafür.Wann wird ein VPN benötigt?

Sie denken wahrscheinlich: "Aber warum sollte ich ein VPN verwenden? Ich habe nichts zu verbergen… “und obwohl Sie ein gesetzestreuer Internetnutzer sind, ähnlich wie im wirklichen Leben, ist nicht jeder, der mit dem Internet verbunden ist, so nett, freundlich oder vertrauenswürdig wie Sie. Eine sichere VPN-Verbindung verbirgt im Wesentlichen Ihre Webaktivität Was ist die Definition eines virtuellen privaten Netzwerks?Virtuelle private Netzwerke sind heute wichtiger als je zuvor. Aber weißt du was sie sind? Folgendes müssen Sie wissen. Weiterlesen Sie verschleiern Ihre digitalen Angelegenheiten in eine verschlüsselte Ebene und machen Ihre Kommunikation äußerst schwierig, wenn nicht unmöglich zu lesen, wenn sie abgefangen wird.

Es ist nicht alles Untergang und Finsternis, das versichere ich Ihnen. Wie das wirkliche Leben zeigt, ist nicht jeder, dem Sie auf der Straße begegnen, verzweifelt daran interessiert, dort Ihre Brieftasche zu stehlen sind Millionen von außergewöhnlich netten Personen im Web, und als solche gibt es andere Gründe, die Sie nutzen sollten VPN.

Du bist ein Forscher ...

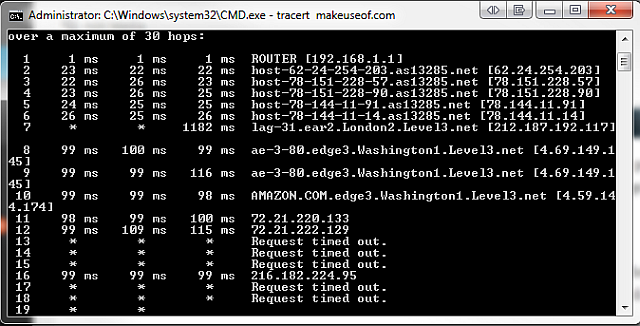

… Aber Sie möchten nicht, dass Ihr geschäftlicher Widerspruch darauf aufmerksam gemacht wird, dass Sie auf seine Website zugegriffen haben. Dafür sorgt ein VPN für dich. Jedes Mal, wenn wir nach einer Site suchen und zu dieser Zielseite gehen, wird unsere IP-Adresse protokolliert. Der Eigentümer der Website kann Google Analytics starten, die geografischen Daten seiner Website überprüfen und die Falle um Sie herum langsam schließen.

Okay, vielleicht ist es nicht so drastisch, aber wenn Sie versuchen, eine Marktforschung unter dem Radar für Ihre nächsten Konkurrenten für ein bevorstehendes Jahr durchzuführen Marketing-Event, Sie könnten schlimmeres tun, als zu vermeiden, die besagten Konkurrenten vor dem Spiel zu tippen, und Ihr Chef wird Ihnen danken und Ihnen vielleicht sogar eine Bezahlung geben erhebt euch. Du hast es hier zuerst gehört!

Sie haben Google satt ...

… Verfolgen Sie Ihre jede Suche, jede Bewegung Fünf Dinge, die Google wahrscheinlich über Sie weiß Weiterlesen im Internet, das über ihre Suchmaschine geht. Sicher, sie bieten einen kostenlosen Service, auf den wir zunehmend angewiesen sind - so beliebt, dass er als Verb in das gemeinsame englische Lexikon aufgenommen wurde - googeln (Sie können das nachschlagen!) - aber das bedeutet nicht, dass Sie mit der Speicherung jeder einzelnen Informationsanfrage, die Sie stellen, vertraut sein müssen.

Es ist ein schwieriges Dilemma. Wir alle mögen die etablierten kostenlosen Webdienste. In vielen Fällen könnten wir jetzt nicht ohne sie leben. Aber der Handel ist und war immer die Bereitstellung Ihrer Daten, um die Taschen der Zuckerbergs, Brins, Pages und Dorseys für Werbung, Produktverbesserungen und mehr zu füllen.

Jede Suche wird protokolliert. Die endlose Suche nach Train-Spotters Anonym, Steam Train und Humpback Bridge Magazine, und Box Kite String Aficionado sind alle protokolliert und werden für immer mehr sein. Verwenden eines ibVPN-Konto würde zukünftige Probleme mit der Suchprotokollierung lindern und Sie im klaren lassen.

Sie versuchen, einen Voice-Chat durchzuführen.

…in einem Land mit restriktiver Web- und Inhaltsüberwachung So umgehen Sie blockierte Websites und InterneteinschränkungenMüssen Sie auf eine blockierte Website zugreifen? Probieren Sie diese Tipps und Tricks aus, um Internetbeschränkungen zu umgehen und den gewünschten Inhalt anzuzeigen. Weiterlesen . Voice-over-IP-Dienste wie Skype werden immer schwieriger abzufangen, aber keineswegs unmöglich. Über das Internet ist ausreichend Literatur verfügbar, um das Abhören von VoIP auch Hackern mittlerer Ebene mit Kenntnissen der Internetarchitektur zu ermöglichen.

Dies wird noch weiter verbessert, wenn Ihr VoIP-Anruf zustande kommt oder in eines der vielen Länder geht, in denen eine äußerst restriktive Webzensur und -überwachung durchgeführt wird. China, Ägypten, Kuba, Saudi-Arabien und Eritrea sind alles Länder, die mir in den Sinn kommen. Sichern Sie Ihre Kommunikation mit ibVPN.

Beachten Sie jedoch, dass Ihre Sicherheit geringe Kosten verursacht: die Geschwindigkeit Ihrer Verbindung. Möglicherweise treten knisternde oder verzerrte Audiosignaturen oder eine Verzögerung beim Empfang von Audio auf. Meiner Meinung nach lohnt sich die Sicherheit. Sie wären entsetzt, wenn Ihr Gemeindebüro Ihre Anrufe bei den Fischhändlern abhören würde. Warum sollte es bei Verwendung einer VoIP-Verbindung anders sein?

Du bist in einem anderen Land ...

… Aber bleib verzweifelt, die Mächtigen zu beobachten Accrington Stanley vs. Halifax. Eine der besten und in der Tat häufigsten Verwendungszwecke eines VPN ist der Zugriff auf Video-Feeds, die in Ihrem Gastland nicht verfügbar sind. Und seien wir ehrlich, die winzige thailändische Strandbar wird ihre Kabelverbindung auch bei dieser gigantischen Begegnung nicht verbessern, um sich darauf zu freuen.

Ein ibVPN-Verbindung Sie können Ihre IP-Adresse so maskieren, dass sie so aussieht, als wären Sie in dem für die Sendung erforderlichen Land, sodass Sie Ihre Lieblingssportereignisse oder die neue Serie von nicht mehr verpassen müssen Downton Abbey.

Sie möchten unbedingt ein bestimmtes Programm sehen ...

… Aber es steht Ihrem Land aus urheberrechtlichen Gründen nicht zur Verfügung. Sie können nur die schrecklichen Flash-Stream-Sites von geringer Qualität verwenden. Die meisten Streams sind nicht nur von schrecklicher Qualität, sondern Sie öffnen Ihren Computer auch für alle möglichen potenziellen Probleme, die hinter den Kulissen lauern, wenn Sie von Site zu Site klicken und Video für Video laden.

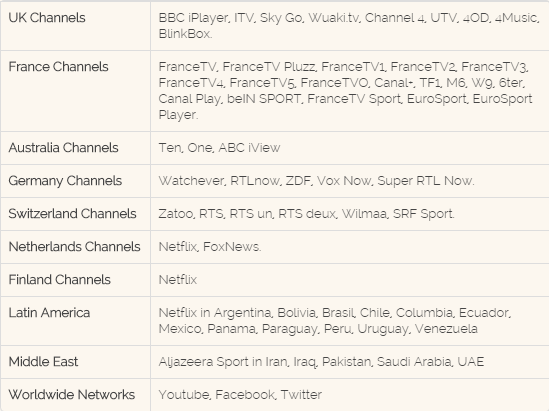

Eigentlich ist es nicht Ihre einzige Option. Sie könnten eine verwenden ibVPN-Verbindung zugreifen die volle Bandbreite von Netflix Der ultimative Netflix-Leitfaden: Alles, was Sie schon immer über Netflix wissen wolltenDieses Handbuch bietet alles, was Sie über die Verwendung von Netflix wissen müssen. Egal, ob Sie ein neuer Abonnent oder ein etablierter Fan des besten Streaming-Dienstes sind. Weiterlesen Filme und Fernsehserien mit nur wenigen Klicks. Netflix (und jeder andere Webdienst mit eingeschränkter Region - überprüfen Sie das Bild oben oder Auf dieser Seite erfahren Sie, was ibVPN entsperren kann) überwachen Sie Ihre IP-Adresse. Wenn Sie von einer britischen IP-Adresse aus eine Verbindung zu ihrer Site herstellen, erhalten Sie die britische Version der Site. Wenn Sie dies versucht haben, werden Sie die immense Frustration kennen, die das im Vergleich zu unseren amerikanischen Cousins stark verkürzte Netflix-Angebot realisiert. Das Gleiche gilt für alle anderen Bereiche: Nord, Süd, Ost oder West. Sie werden auf einen reduzierten Katalog starren.

Verwenden Sie ein VPN, um Ihre wahre IP-Adresse zu manipulieren. Wenn Sie Ihre IP-Adresse so tarnen, dass sie in einem anderen Land angezeigt wird - in diesem Fall eher in den USA als in Großbritannien -, erhalten Sie Zugriff auf den exponentiell größeren Netflix-Katalog. Es ist legal (ish), da Sie immer noch für den Service bezahlen, aber alle Inhalte erhalten, die auf der US-Website verfügbar sind. Wir sagen legal Während Netflix keine Anstrengungen unternimmt, um diejenigen zu blockieren, die ein VPN verwenden, sind die Ersteller von Inhalten möglicherweise besorgter, wenn ihre Arbeit illegal in Übersee erscheint.

Wie bereits erwähnt, zahlen Sie jedoch weiterhin für Ihre Verbindung zur US-Site und für Kritiker, die argumentieren, Netflix sollte mehr tun, sicherlich würde ein VPN per Definition diese Aufgabe extrem machen schwierig?

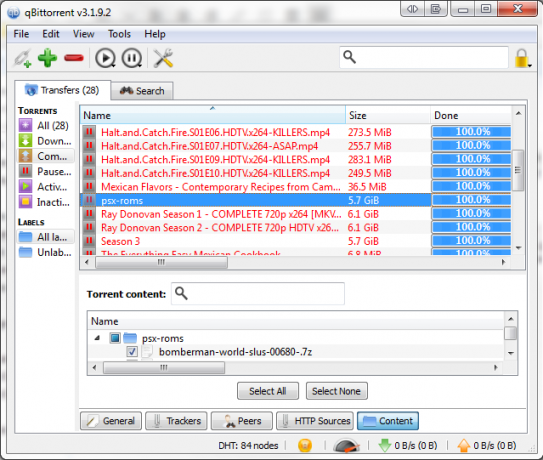

Sie laden herunter…

… So ziemlich das gesamte Internet über Torrents oder einfach das Herunterladen legaler Software für den täglichen Gebrauch. In beiden Fällen möchten Sie nicht unbedingt in die Superüberwachungsliste MPAA / NSA / GCHQ / BPI aufgenommen werden (löschen Sie diese) Organisation ist anwendbar, vielleicht keine, wenn Sie Glück haben), dann kann eine ibVPN-Verbindung Ihre lindern Probleme.

Die MPAA (Motion Picture Association of America) möchte nichts weiter als zu Verfolgen Sie jeden Download So verwandeln Sie Ihren Raspberry Pi in einen Megalith zum HerunterladenTragen Sie Ihren Teil zum globalen "Linux-Vertriebsnetz" bei, indem Sie einen dedizierten, sicheren Megalith zum Herunterladen von Torrents erstellen, der kaum 10 W Strom verbraucht. Es wird natürlich auf einem Raspberry Pi basieren. Weiterlesen um sicherzustellen, dass keiner ihrer Inhalte illegal geteilt wird. Sie tun dies, indem sie als P2P-Mitbenutzer fungieren, dieselben Dateien wie Sie freigeben oder Ihren ISP durchsuchen und nach Möglichkeit Daten und Informationen sammeln, um ein Verfahren gegen Sie einzuleiten.

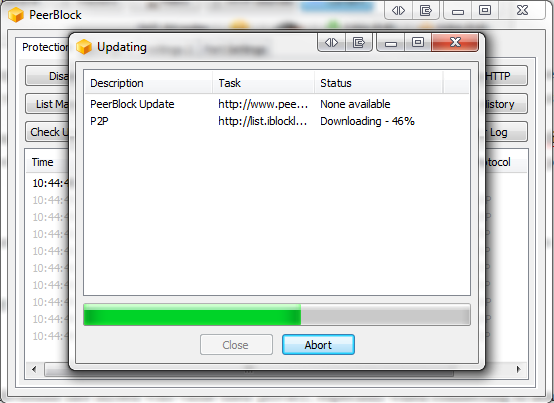

Wenn Sie Torrenting betreiben, vermitteln Ihnen so ziemlich alle anderen „Sicherheitsmaßnahmen“ lediglich ein falsches Gefühl für digitale Sicherheit. Dienste wie PeerGuardian, PeerBlock und Bot Revolt verhindern, dass IP-Adressen eine Verbindung zu Ihrem Netzwerk herstellen Viele glauben, dass diese Dienste die gemeinsame Nutzung von P2P-Dateien aktiv beeinträchtigen, indem sie genau die Peers blockieren, mit denen Sie eine Verbindung herstellen möchten.

Andere weisen zu Recht darauf hin, dass blockierte Anti-File-Sharing-IP-Adressen schnell geändert werden. Die Anti-Filesharing-Lobby ist zwar manchmal hinter den Zeiten zurückgeblieben, aber nicht völlig digital inkompetent, wie manche glauben machen würden.

Sichern Sie Ihre Downloads, ob legal oder nicht, mit ibVPNund halten Sie sich von diesen lästigen Überwachungslisten fern!

Hier ist ihre offizielle Haltung zum Torrenting:

"Wir spionieren unsere Benutzer nicht aus und überwachen ihre Internetnutzung nicht. Wir führen keine Protokolle mit den Aktivitäten unserer Benutzer.

Um jedoch Missbräuche zu vermeiden, die während der 6-stündigen Testphase auftreten können, erfassen wir die Daten und bewahren sie 7 Tage lang auf Uhrzeit, Datum und Ort VPN-Verbindung hergestellt, Verbindungsdauer und Bandbreite während des Verbindung.

Bisher haben wir keine DMCA-Mitteilung oder ein anderes europäisches Äquivalent für einen P2P-Server von unserer Serverliste erhalten. Für den Rest der Server verfügen wir über Filtersysteme, die P2P- und Filesharing-Aktivitäten verhindern, um uns und unsere Benutzer vor DMCA-Benachrichtigungen zu schützen.

Wir erlauben BitTorrent und anderen Filesharing-Verkehr auf bestimmten Servern in den Niederlanden, Luxemburg, Schweden, Russland, Hongkong und Litauen. Aufgrund unserer rechtlichen Untersuchungen sind wir der Ansicht, dass es für unsere Benutzer NICHT sicher ist, solche Aktivitäten auf Servern zuzulassen, die sich beispielsweise in den USA oder im Vereinigten Königreich befinden. “

Sie sind jeden Tag in einem anderen Café ...

… Und Sie lieben kostenloses WLAN. Wer nicht, richtig? Ich werde Ihnen sagen. Es sind Personen wie ich, die ihre Privatsphäre schätzen, insbesondere wenn sie eine Verbindung zu sensiblen Daten herstellen. Warum so?

Nun, die in Ihrem örtlichen Kaffeehaus übliche WLAN-Verbindung ist wahrscheinlich ungesichert, d. H. Sie sind es Surfen in einer unverschlüsselten Datenwelle, wo jeder, der eine Ahnung von Hacking-Know-how hat, Sie dazu veranlassen könnte auslöschen. Im Ernst, diese Verbindungen sind anfällig für Angriffe selbst der Hacker auf Basisebene, die nur wenig Zeit für ihre Recherchen aufgewendet haben.

Evil Twin, Tamper Data für Firefox und Burp Proxy sind Beispiele für grundlegende Anwendungen, die mit minimalem Wissen ernsthaften Schaden anrichten können. Eine böswillige Person muss nur die Informationen aus einigen YouTube-Tutorials aufnehmen, und Ihre Daten könnten ihnen gehören.

Natürlich verbinden Sie sich mit Ihrem persönliches ibVPN-Konto und es ist eine ganz andere Situation: Ihre Daten sind verschlüsselt, vor potenziellen neugierigen Blicken geschützt und sorgen für ein beruhigendes Gefühl. Für einen minimalen Aufwand in unserer datengetriebenen Gesellschaft ist es eine lohnende Investition, die sich weiterhin lohnt, insbesondere wenn Sie täglich eine Verbindung zu mehreren öffentlichen Hotspots herstellen.

Persönlich möchte ich mich schützen - nicht wahr?

Sie sind ein Anwalt für Datenschutz…

… Der irgendwann alle oben genannten Aktivitäten ausführt. Es würde uns nicht überraschen, wenn Sie es wären. Datenschutz wird unterschätzt. Es ist eine Sache, Ihre Daten bereitwillig im Austausch für einen „kostenlosen“ Webdienst bereitzustellen, aber eine andere Sache ganz, um alle Ihre Daten in Drag-Net-Überwachungstaktiken zu sammeln, die von einigen ausgeübt werden Behörden.

Abschied von 6 $ pro Monat Ihre Privatsphäre zu gewährleisten scheint eine herausragende Situation zu sein.

Worauf muss ich achten?

Der Einstieg in die Welt der VPNs ist ein einfacher, aber nützlicher Prozess. VPN-Anbieter sind in der Regel freundlich und stehen bei Problemen fast immer zur Verfügung. Wenn Sie gerade erst mit VPNs beginnen, sollten Sie sich mit einigen nützlichen Terminologien, Abkürzungen und allgemeinen VPN-Funktionen vertraut machen. Stärken Sie Ihre VPN-Entscheidungsfindung Linux VPS Hosting: So wählen Sie Ihren Virtual Private Network Host ausBei der Auswahl eines VPS-Anbieters müssen verschiedene Faktoren berücksichtigt werden. Anstatt Anbieter zu benennen, finden Sie hier eine allgemeine Anleitung, die Ihnen bei der Auswahl des richtigen VPS für Sie hilft. Weiterlesen Prozess!

Protokolle

Ein ibVPN-Konto deckt alle Datenschutzgrundlagen mit vier VPN-Protokollen ab:

PPTP

Punkt-zu-Punkt-Tunnelprotokoll. Außergewöhnliche Geräteunterstützung, geringer Overhead und gute Verbindungsgeschwindigkeiten. Hat jedoch eine Verschlüsselung auf niedriger Ebene, und es ist bekannt, dass Verbindungen plötzlich unterbrochen werden, jedoch mit niedriger Frequenz.

PPTP verwendet einen Steuerkanal über Übertragungssteuerungsprotokoll 10 Netzwerkbegriffe, die Sie wahrscheinlich nie gekannt haben und was sie bedeutenHier werden 10 gängige Netzwerkbegriffe untersucht, was sie bedeuten und wo Sie wahrscheinlich auf sie stoßen. Weiterlesen (TCP) und ein GRE-Tunnel (Generic Routing Encapsulation) zum Einkapseln von Punkt-zu-Punkt-Paketen.

Die Verschlüsselung auf niedriger Ebene kann nützlich sein, wenn öffentliche WiFi-Verbindungen verwendet werden. Sie bietet eine grundlegende Sicherheitsstufe, ohne eine bereits potenziell eingeschränkte Verbindung einzuschränken.

SSTP

Secure Socket Tunneling Protocol. Wird für Microsoft, Linux, RouteOS und SEIL verwendet, ist jedoch derzeit für Apple-Produkte nicht verfügbar. Sehr sicher, in viele Microsoft-Produkte integriert und mit Secure Sockets Layer v3 erstellt (SSLv3) -Technologie kann eine Verbindung zum TCP-Port 443 herstellen, wodurch die Verbindung am restriktivsten umgangen werden kann Firewalls.

Obwohl dies ein gängiges Protokoll ist, würden einige VPN-Liebhaber es aufgrund seiner Versöhnung ablehnen Eigentum und Entwicklung von Microsoft, was bedeutet, dass es nicht umfassend geprüft werden kann, um irgendwelche auszuschließen "Hintertüren."

L2TP / IPsec

Layer 2 Tunneling Protocol. L2TP bietet eigentlich keine Basissicherheitsstufe, daher wird es häufig mit IPSec kombiniert, um eine 256-Bit-Verschlüsselung bereitzustellen.

Es ist die höchste Verschlüsselungsstufe, die für ein öffentlich zugängliches VPN verfügbar ist, ist extrem einfach einzurichten und wird auf einer Vielzahl von Geräten unterstützt. In der Welt nach der Enthüllung nach Snowdon spekulieren jedoch viele Experten, dass L2TP / IPSec durch die Bemühungen der NSA / GCHQ kompromittiert oder zumindest geschwächt worden sein könnte.

OpenVPN

Benutzerdefiniertes Sicherheitsprotokoll zum Erstellen sicherer Punkt-zu-Punkt- oder Standort-zu-Standort-Verbindungen. Verwendet die OpenSSL-Bibliothek, die SSLv3 / TLSv1-Protokolle, und kann eine Verbindung zum TCP-Port 443 herstellen, um Firewalls zu negieren. Es unterstützt auch die Hardwarebeschleunigung, um die Verbindungsgeschwindigkeit zu erhöhen, während OpenVPN-Verbindungen als sehr stabil und zuverlässig gelten.

OpenVPN wird von einer Vielzahl von Geräten unterstützt, ist jedoch für keine nativ. Die Standardverschlüsselung ist auf 128-Bit-Blowfish eingestellt, OpenVPN kann jedoch mit einer Reihe alternativer Algorithmen konfiguriert werden.

OpenVPN kann bei der anfänglichen Einrichtung etwas umständlich sein. Die meisten VPN-Anbieter negieren dies jedoch, indem sie angepasste Client-Software anbieten. Es ist einfach das schnellste, sicherste und zuverlässigste VPN-Protokoll.

Ihre Privatsphäre ist wertvoll und Sie haben jedes Recht, sie zu schützen. Bevor Sie sich jedoch bei einem VPN-Anbieter anmelden, müssen Sie dessen Sicherheitsanmeldeinformationen überprüfen. Sie können die von einem VPN gebotene Sicherheit negieren, indem Sie ein Konto bei einem Anbieter erstellen, der nicht den gleichen Wert in Ihrer Privatsphäre erkennt oder legt wie Sie. Wählen Sie Ihr VPN-Protokoll basierend auf der Verbindung, die Sie verwenden, und der Sicherheit, die Sie benötigen. Wenn Sie beispielsweise in einem Café nur die Schlagzeilen im Internet durchsuchen, ist es unwahrscheinlich, dass Sie eine 256-Bit-L2TP / IPSec-Verschlüsselung benötigen. Dies verlangsamt Ihre Verbindung und korreliert nicht mit Ihrer aktuellen Internetnutzung. Die Verwendung der OpenVPN-Chiffren bietet Ihnen mehr als genug Sicherheit, ohne Ihre Verbindung zu verlangsamen. Sie können sie jedoch bei Bedarf jederzeit hochfahren.

Datenerfassung

Ein weiteres wichtiges Merkmal ist die Datenprotokollierung. Sie bemühen sich, sich zu schützen. Sie sind besorgt über den Datenschutz. Sie haben verstanden, dass der Schutz Ihrer Daten unerlässlich ist, und haben sich daher für ein VPN entschieden. Dann stellt sich heraus, dass Sie das VPN sind selected protokolliert tatsächlich alle Datenübertragungen im gesamten Netzwerk, wodurch das Wesentliche der Verwendung von a etwas negiert wird sicheres VPN.

Nicht alle VPN-Anbieter protokollieren Ihre Daten, aber Sie sollten dies überprüfen, bevor Sie sich an einen Anbieter wenden. In ähnlicher Weise ist die Datenerfassung in einigen Ländern besorgniserregender. VPN-Anbieter in Großbritannien oder den USA protokollieren Ihre Daten möglicherweise nicht. Wenn jedoch die NSA oder der GCHQ klopfen, muss Ihr VPN-Anbieter mit ziemlicher Sicherheit alle verfügbaren Informationen übergeben.

Wenn sie keine Protokolle führen, ist alles zum Besseren. Aber wenn doch, glauben Sie besser, dass die Behörden es in ihre Obhut nehmen werden.

Preisgestaltung - Kostenlos vs. Bezahlt

Die letzte Ausgabe ist der Preis. Der Preis hängt auch eng mit unserem letzten Feature zusammen. Es gibt kostenlose VPN-Anbieter, einige davon sogar. Wie bei den meisten kostenlosen Dingen gibt es irgendwo auf der ganzen Linie einen Kompromiss, der normalerweise beinhaltet, dass Ihre Privatsphäre gegen Ihr kostenloses VPN-Konto eingetauscht wird. Ein großer Teil der kostenlosen VPN-Anbieter protokolliert Ihre Daten im Laufe der Zeit und erstellt schrittweise ein Bild Ihrer Nutzungsgewohnheiten, um die gezielte Werbung auf Ihre Weise zu lenken.

Verstehen Sie uns nicht falsch - ein kostenloses VPN kann für eine schnelle Sicherheitslösung in der Öffentlichkeit oder bei Personen mit kleinem Budget hilfreich sein. Die meisten von ihnen bieten auch eine beträchtliche Auswahl an Funktionen. Wenn Sie es jedoch ernst meinen, Ihre Privatsphäre langfristig zu schützen, ist ein kostenpflichtiges Konto die Tour de Force.

ibVPN schätzt Ihre Privatsphäre genauso wie Sie. Wie bei vielen kostenpflichtigen Konten werden bei einer ibVPN-Verbindung keine Anzeigen geschaltet, es erfolgt keine Datenprotokollierung, und Sie können nach Belieben im Internet surfen, wann und wo Sie möchten.

Ihre Quick VPN Checkliste:

Ein VPN sollte Folgendes bieten:

- Vertraulichkeit. Wenn Ihre Daten "beschnüffelt" werden, sollten sie verschlüsselte Daten zurückgeben. ibVPN verwendet mehrere Verschlüsselungsmethoden: 128-Bit-AES und 256-Bit-Blowfish.

- Integrität: Ihre persönlichen Nachrichten sollten privat sein und Ihr VPN sollte Manipulationsfälle erkennen.

- Authentizität: Ihr VPN-Anbieter sollte den unbefugten Zugriff externer Quellen auf Ihr Konto verhindern.

- Routing: Ihnen sollte eine Auswahl an Servern zur Verfügung stehen, wobei sich P2P-Server in sicheren Ländern befinden.

- Bandbreite: Die besten VPN-Anbieter bieten unbegrenzte Bandbreite.

- Kontinuität: Ein VPN ist nur so gut wie das Netzwerk, auf dem es aufgebaut ist. Stellen Sie sicher, dass der von Ihnen ausgewählte VPN-Anbieter mit einer Reihe von Servern auf der ganzen Welt eingerichtet ist.

- Kommunikation: Überprüfen Sie den Kundenservice Ihres VPN-Anbieters, bevor Sie sich von Ihrem Geld trennen.

- Skalierbarkeit: Wenn Sie mehr als ein Gerät besitzen, muss Ihr VPN auf Ihre Anforderungen skalierbar sein, einschließlich geräteübergreifender Unterstützung. Decken Sie Ihren Laptop, Ihr Telefon und Ihr Tablet mit demselben Anbieter ab.

Router-Unterstützung

Durch die weltweite Verbreitung von VPNs haben einige Benutzer ein VPN direkt auf ihrem Router installiert. Mithilfe von Open-Source-Software kann ein VPN auf einem Router installiert werden, um die Abdeckung aller mit dem Netzwerk verbundenen Geräte zu gewährleisten. Dies ermöglicht vielen Geräten, die traditionell keine VPN-Verbindung unterstützen, dies. Spielekonsolen, Smart-TVs und Apple TV-Boxen können mithilfe eines VPN-fähigen Routers vollständige Privatsphäre erlangen.

Nicht alle Router können die erforderliche DD-WRT-Firmware unterstützen, die zum Ausführen eines VPN erforderlich ist. Ihr Provider kann Ihnen entweder durch behilflich sein Hilfe bei der Installation an Ihren Router oder schlagen Sie einen Router vor, der die Firmware und deren VPN unterstützt.

Die Investition lohnt sich, wenn Sie zu Hause ein großes persönliches Netzwerk unterhalten, anstatt jedes einzurichten einzelnes Gerät einzeln, und die Abdeckung, die es nicht unterstützten Geräten bietet, ist entscheidend für den Verbleib sichern.

Mobile Apps

Ähnlich wie Sie die anderen mit dem Internet verbundenen Geräte in Ihrem Netzwerk sichern möchten, möchten Sie auch unterwegs Ihr vertrauenswürdiges Smartphone schützen. Die Bereitstellung eines Desktops und eines mobilen Clients ermöglicht Ihre Privatsphäre durch einen einzigen Anbieter und bietet eine konsistente, skalierbare Erfahrung. Wir verbringen viel Zeit mit unseren Geräten. Manchmal enthalten sie sensiblere und privatere Daten als unsere eigentlichen Computer - Bilder, Texte, Bankdaten, Einkaufs-Apps und mehr sind es wert, gesichert zu werden, insbesondere wenn Sie häufig lokales WLAN nutzen Hotspots.

Lassen Sie uns zusammenfassen

Ein virtuelles privates Netzwerk ist eine hervorragende Investition, um Ihre digitale Sicherheit zu gewährleisten. Wir produzieren mehr Daten als je zuvor und unsere Gesellschaft wird zunehmend digitaler. Wir verstehen auch mehr darüber, wie unsere Daten verwendet werden, woher sie kommen, wohin sie gehen und wer sie betrachtet. Firmen mögen ibVPN Verstehen Sie dies auch und sie verstehen die Bedenken, die wir in Bezug auf unseren Datenschutz haben.

Es reicht nicht mehr aus, einfach im Internet zu surfen, damit Ihre Informationen bei jeder Gelegenheit gespeichert und zu einem späteren Zeitpunkt verwendet werden können. Unsere Daten sind auch nicht mehr auf unsere Laptops beschränkt. Unsere Smartphones, Tablets, Xbox's, PlayStation's und sogar unsere Fernseher verwenden Daten und werden so zu unseren vertraulichsten Informationen. Sie müssen gesichert werden, genauso wie wir unsere Computer sichern.

Bevor Sie sich bei einem VPN-Anbieter anmelden, lesen Sie unsere Checkliste: Es gibt viele großartige VPN-Anbieter mit einer Mischung aus Funktionen zu vernünftigen Preisen - aber auch solche, die sich maskieren. Lesen Sie Rezensionen, überprüfen Sie Artikel und verweisen Sie auf Preise und Funktionen.

Verwenden Sie einen ausgezeichneten Anbieter wie ibVPN um Ihre Privatsphäre zu wahren. Verschleiern Sie Ihre IP für Anonymität. Sichern Sie Ihr Netzwerk für ein beruhigendes Gefühl.

Bildnachweis: Blechdose VoIP über Pixabay, Hacker Shirt über Flick User Adulau, Alte Schleuse über Piaxbay, DDWRT-Router über Wikimedia Commons

Gavin ist Senior Writer bei MUO. Er ist außerdem Redakteur und SEO-Manager für MakeUseOfs kryptofokussierte Schwestersite Blocks Decoded. Er hat einen BA (Hons) für zeitgenössisches Schreiben mit Praktiken der digitalen Kunst, die aus den Hügeln von Devon geplündert wurden, sowie über ein Jahrzehnt Berufserfahrung im Schreiben. Er genießt reichlich Tee.