Werbung

Wenn man den Nachrichten glauben will, sind Hacker eine eigenständige Bevölkerungsgruppe. Nun, sie könnten daran liegen, dass Sicherheitsverletzungen unserer persönlichen Konten eine echte und gegenwärtige Gefahr darstellen. Erst im Februar wurden 250.000 Twitter-Accounts gehackt. Das Wall Street Journal und die New York Times gehörten zu den Markennamen. Vielleicht waren Sie auch unter den Zahlen. Das Gute daran war, dass Twitter mit Schnelligkeit reagierte und das Loch verstopfte, bevor es sich öffnete.

Websites wie Twitter sind keine weichen Ziele. Sie sind durch Firewalls und andere Sicherheitsvorkehrungen geschützt. Twitter hat sogar Sicherheitsprotokolle wie implementiert DMARC für einen stärkeren Phishing-Schutz. Aber selbst während ich dies schreibe, ist die Nachricht eingegangen, dass ein entführter Twitter-Account von Associated Press verwendet wurde, um ein falsches Update eines Angriffs auf das Weiße Haus zu senden. Die Börse stürzte ab. Twitter wird seine Abwehrkräfte stärken. Wir, die Benutzer, sind Teil dieser Befestigungen. Normalerweise sind wir auch das schwächste Glied.

Der bisher bedeckte Boden…

Mein Freund Chris hat uns die absoluten Grundlagen gegeben, die Sie wissen müssen Sichern Sie Ihr Twitter-Konto Was Sie über die Sicherung Ihres Twitter-Kontos wissen müssenTwitter-Konten sind wichtige Ziele für Betrüger und Malware-Distributoren. Sobald jemand Ihr Twitter-Konto kompromittiert, kann er Tweets mit Links zu Betrug und Malware versenden und Ihre Follower mit ihrem Müll bombardieren. Stärken Sie Ihre ... Weiterlesen . Lassen Sie uns sie noch einmal schnell aufwärmen:

- Vorsicht vor Phishing

- Passwörter nicht wiederverwenden

- Verwalten von Apps von Drittanbietern

- Verbessern Sie Ihre Browser- und Computersicherheit

- Zurücksetzen des Passworts einschränken

- Verwenden Sie einen URL-Expander

- Eine helfende Hand reichen

Ich fordere Sie dringend auf, seinen beliebten Artikel zu lesen, um die ersten Dinge zu verstehen, die Sie tun müssen. Hier sind ein paar weitere Twitter-Tipps, die nützlich sein sollten Schützen Sie sich vor Hackern So erkennen und vermeiden Sie 10 der heimtückischsten Hacking-TechnikenHacker werden immer hinterhältiger und viele ihrer Techniken und Angriffe bleiben selbst von erfahrenen Benutzern oft unbemerkt. Hier sind 10 der heimtückischsten Hacking-Techniken, die es zu vermeiden gilt. Weiterlesen .

Mit Spam umgehen

Ein Angriff könnte in Form einer Spam-Nachricht auf Twitter getarnt sein. Spam-Angriffe haben viele verschiedene Formen. Twitter erkennt aggressive Anhänger; @reply oder @mention ausnutzen, um unerwünschte Nachrichten zu posten; und sogar das Erstellen mehrerer Konten als Spam-Verhalten. Es könnte auch so harmlos sein wie das Posten von nicht verwandten Links. Der Trick besteht darin, Spam frühzeitig zu erkennen und Maßnahmen zu ergreifen, um ihn zu melden. Hier ist wie…

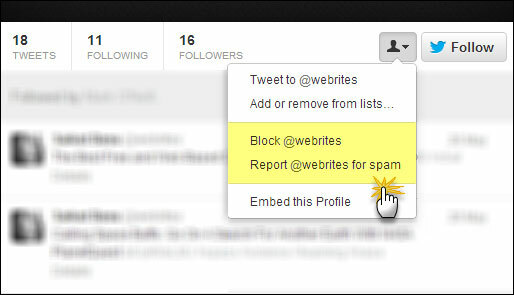

- Klicken Sie sich durch die Profilseite des Spam-Kontos.

- Klicken Sie auf das kleine Silhouettensymbol neben der Schaltfläche "Folgen", um die Dropdown-Liste anzuzeigen.

- Sie können die Optionen (siehe Screenshot) verwenden, um ein beleidigendes Konto für Spam zu melden. Alternativ können Sie das Konto auch sperren.

Twitter sperrt das verdächtige Spam-Konto nicht automatisch. Dies verhindert jedoch, dass der Benutzer Ihnen folgt oder Ihnen antwortet. Sie können auch einen direkteren Verstoßbericht einreichen. Twitter hat eine Support-Seite, die Ihnen alles erzählt wie man Verstöße meldet und jede andere verdächtige Aktivität.

Vorteile geschützter Twitter-Konten

Eine Twitter-Timeline ist standardmäßig öffentlich. Sie können die Option ausüben, um Ihre Tweets als "geschützt" festzulegen. Geschützte Tweets sind für Ihre zugelassenen Twitter-Follower sichtbar. Mit einem geschützten Twitter-Konto haben Sie mehr Kontrolle darüber, wer Ihnen folgt. Jede Folgeanforderung bedarf Ihrer ausdrücklichen Zustimmung. Ihre Tweets sind nur für Ihre Follower sichtbar. Ihre geschützten Tweets werden auch nicht in den Google-Ergebnissen angezeigt.

Der Schutz Ihres Twitter-Kontos ist eine sicherere Strategie, kann jedoch zu Lasten einer offenen Interaktion gehen. Die Twitter-Support-Seite geht auf das Wesentliche ein Schützen und Aufheben des Schutzes Ihrer Tweets.

Teilen Sie Ihren Standort nicht mit

Obwohl das Teilen Ihrer Standortinformationen möglicherweise nicht dazu führt, dass Ihr Konto gehackt wird, kann niemand versprechen, dass es Ihrem Zuhause nicht passiert... was noch schlimmer ist. PleaseRobMe ist eine interessante Website, die versucht, diese Gefahr des übermäßigen Austauschs von Informationen in sozialen Medien herauszustellen. Wenn Sie beispielsweise Ihre Standortinformationen teilen, kann dies dazu führen, dass ein Einbrecher zu Ihnen nach Hause kommt, wenn Sie sich an einem anderen Ort befinden.

Das die Einstellungen Auf der Twitter-Seite haben Sie die Möglichkeit, Ihre Standortinformationen zu deaktivieren und alle früheren Verweise darauf mit einem einzigen Klick zu löschen. Sie können auch die Standorteinstellungen Ihres Smartphones aufrufen und die Freigabe deaktivieren.

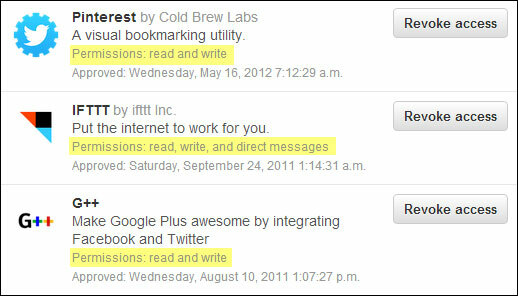

Lassen Sie Apps von Drittanbietern nicht blind zu

Apps von Drittanbietern, die über Ihr Twitter-Konto verbunden sind, haben zwei Berechtigungsstufen: schreibgeschützt, oder lesen und Schreiben. Tatsächlich kann eine App auf alle Informationen in Ihrem Twitter-Konto zugreifen. Eine App mit Lese- und Schreibberechtigung kann auch Updates in Ihrem Namen veröffentlichen. Außerdem sind Ihre Tweets möglicherweise geschützt, Bilder, auf die über Dienste wie Instagram zugegriffen werden kann, jedoch möglicherweise nicht. Dies stellt ein potenzielles Risiko dar, wenn eine betreffende App nicht legitim ist. Dies bringt uns zurück zu dem strittigen Punkt, jede Drittanbieter-App, auf die wir Zugriff gewähren, sorgfältig zu überprüfen und den Zugriff auf Apps, die wir nicht mehr benötigen, regelmäßig zu widerrufen.

Seien Sie vorsichtig mit Direktnachrichten aus heiterem Himmel

Ich muss das nur noch einmal wiederholen. Es gab zahlreiche Angriffe auf direkte Nachrichten und E-Mail-Malware. Direct Messages (DM) sollen Eins-zu-Eins-Interaktionen zwischen zwei Parteien sein und sollen privat sein. In der Realität können DMs von Apps von Drittanbietern abgerufen werden, die Zugriff auf Ihr Twitter-Konto haben. Phishing-Betrug Was genau ist Phishing und welche Techniken verwenden Betrüger?Ich war selbst noch nie ein Fan des Fischens. Dies ist hauptsächlich auf eine frühe Expedition zurückzuführen, bei der es meinem Cousin gelungen ist, zwei Fische zu fangen, während ich einen Reißverschluss gefangen habe. Ähnlich wie beim echten Fischen sind Phishing-Betrug nicht ... Weiterlesen und Backdoor-Trojaner verlassen sich auch auf Links in Nachrichten, die an ein ahnungsloses Konto gesendet werden. Twitter rät davon ab, "Hunderten oder Tausenden von Konten zu folgen, ohne vorher einen Blick darauf zu werfen".

Der Aktienmarkt fällt kurz und erholt sich danach @APDer gehackte Twitter-Account sendet einen gefälschten Tweet: http://t.co/X0KeRg1C5A

- Yahoo News (@YahooNews) 23. April 2013

Es ist eigentlich einfach zu Phishing-Angriffe erkennen 4 Allgemeine Methoden zum Erkennen von Phishing-AngriffenEin "Phish" ist ein Begriff für eine Betrugswebsite, die versucht, wie eine Website auszusehen, von der Sie wissen, dass sie möglicherweise häufig besucht wird. Der Akt all dieser Websites, die versuchen, Ihr Konto zu stehlen ... Weiterlesen mit ein bisschen Sorgfalt. Zum Beispiel: Überprüfen Sie den Text und den Inhalt der Nachricht. Seien Sie auch auf Mobilgeräten besonders vorsichtig, da kleinere Bildschirme die Entschlüsselung eines betrügerischen Bildschirms erheblich erschweren können. Warten Sie also, bis Sie es auf einem größeren Bildschirm ausgecheckt haben, bevor Sie darauf klicken.

Hier finden Sie eine hervorragende Lektüre zum Thema Phishing auf Fraud.org.

Öffentliche Computer abmelden

Diese Vorsichtsmaßnahme klingt so offensichtlich, aber Sie wären überrascht, wie viele vergessen, dies zu tun. Wenn Sie sich auf einem freigegebenen Computer befinden, müssen Sie sich von Twitter abmelden, um zu verhindern, dass jemand Zugriff auf Ihr offenes Konto erhält. Verwenden Sie in ähnlicher Weise immer einen Passcode, um Ihr Smartphone zu sperren und ein Schnüffeln der Augen zu verhindern.

Deaktivieren Sie Java

Java ist unsicher Ist Java unsicher und sollten Sie es deaktivieren?Das Java-Plug-In von Oracle ist im Web immer seltener geworden, in den Nachrichten jedoch immer häufiger. Ob Java über 600.000 Macs infizieren lässt oder Oracle ... Weiterlesen sagen Sicherheitsexperten. Das US-Heimatschutzministerium hat tatsächlich eine öffentliche Empfehlung zu abgegeben Java deaktivieren wenn nicht in Ihrem Browser benötigt. Es ist immer eine gute Idee, Java kontinuierlich zu aktualisieren, obwohl das Deaktivieren eine warnende Geschichte beim Schließen der Hintertür sein kann, bevor sich jemand einschleicht.

Ein letzter Hinweis: Wenn Ihr Twitter-Konto verletzt wurde, können Sie Ihr Passwort zurücksetzen. Folge dies Twitter-Support-Seite um Ihr Konto zu sichern und weitere ungewöhnliche Verhaltensweisen zu stoppen

Die Leichtigkeit des Twitterns wiegt uns manchmal in ein falsches Sicherheitsgefühl. Wir vergessen, dass Twitter wohl die offenste aller Social-Sharing-Sites ist. Das ist sowohl die Frucht als auch die Schale, auf die wir schlüpfen können. Wenn Sie einen Großteil des Tages in sozialen Medien verbringen, werden Sie feststellen, dass die Sicherheitseinstellungen von Twitter viel einfacher zu verstehen und festzulegen sind als die von Facebook. Jetzt müssen wir nur noch ein paar Minuten darüber nachdenken, damit wir nicht Hackern zum Opfer fallen. Welche anderen Twitter-Sicherheitstipps möchten Sie vorschlagen? Haben Sie es aus bitterer Erfahrung gelernt oder gehören Sie zu den weisen und vorsichtigen Leuten, die auf Nummer sicher gehen, anstatt sich zu entschuldigen?

Bildnachweis: Shutterstock

Saikat Basu ist der stellvertretende Redakteur für Internet, Windows und Produktivität. Nachdem er den Schmutz eines MBA und eine zehnjährige Marketingkarriere beseitigt hat, hilft er nun leidenschaftlich anderen, ihre Fähigkeiten zum Geschichtenerzählen zu verbessern. Er hält Ausschau nach dem fehlenden Oxford-Komma und hasst schlechte Screenshots. Aber Ideen für Fotografie, Photoshop und Produktivität beruhigen seine Seele.