Werbung

Es gibt großartige Neuigkeiten für alle, die von der CrypBoss-, HydraCrypt- und UmbreCrypt-Ransomware betroffen sind. Fabian Wosar, ein Forscher bei Emsisoft, hat es geschafft, sie zurückzuentwickeln, und hat dabei ein Programm veröffentlicht, das Dateien entschlüsseln kann, die sonst verloren gehen würden.

Diese drei Malware-Programme sind sich sehr ähnlich. Hier erfahren Sie, was Sie über sie wissen müssen und wie Sie Ihre Dateien wiederherstellen können.

Treffen mit der CrypBoss-Familie

Die Erstellung von Malware war schon immer eine milliardenschwere Heimindustrie. Schlecht gemeinte Softwareentwickler schreiben neuartige Malware-Programme und versteigern sie an organisierte Kriminelle in den schäbigsten Gegenden von das dunkle netz Reise ins versteckte Web: Ein Leitfaden für neue ForscherDieses Handbuch nimmt Sie mit auf eine Tour durch die vielen Ebenen des Deep Web: Datenbanken und Informationen in wissenschaftlichen Zeitschriften. Schließlich erreichen wir die Tore von Tor. Weiterlesen .

Diese Kriminellen verteilen sie dann weit und breit, infizieren dabei Tausende von Maschinen und machen eine gottlose Geldsumme Was motiviert Menschen, Computer zu hacken? Hinweis: GeldKriminelle können mit Technologie Geld verdienen. Du weißt das. Aber Sie wären überrascht, wie genial sie sein können, vom Hacken und Wiederverkaufen von Servern bis hin zur Neukonfiguration als lukrative Bitcoin-Miner. Weiterlesen .

Das scheint hier passiert zu sein.

Beide HydraCrypt und UmbreCrypt sind leicht modifizierte Varianten eines anderen Malware-Programms namens CrypBoss. Sie haben nicht nur eine gemeinsame Abstammung, sondern werden auch durch das Angler Exploit Kit, die die Methode der Drive-by-Downloads verwendet, um Opfer zu infizieren. Dann Albright hat ausführlich über Exploit-Kits geschrieben So hacken sie dich: Die düstere Welt der Exploit-KitsBetrüger können Software-Suiten verwenden, um Schwachstellen auszunutzen und Malware zu erstellen. Aber was sind diese Exploit-Kits? Woher kommen sie? Und wie können sie gestoppt werden? Weiterlesen in der Vergangenheit.

Einige der größten Namen in der Computersicherheitsforschung haben viel über die CrypBoss-Familie geforscht. Der Quellcode von CrypBoss wurde letztes Jahr auf PasteBin durchgesickert und wurde fast sofort von der Sicherheits-Community verschlungen. Ende letzter Woche veröffentlichte McAfee eine der besten Analysen von HydraCrypt, die erklärt, wie es auf den niedrigsten Ebenen funktioniert.

Die Unterschiede zwischen HydraCrypt und UmbreCrypt

In Bezug auf ihre wesentlichen Funktionen tun HydraCrypt und UmbreCrypt beide das Gleiche. Wenn sie ein System zum ersten Mal infizieren, beginnen sie, Dateien basierend auf ihrer Dateierweiterung zu verschlüsseln, indem sie eine starke Form der asymmetrischen Verschlüsselung verwenden.

Sie haben auch andere nicht zum Kern gehörende Verhaltensweisen, die in Ransomware-Software ziemlich häufig vorkommen.

Beide ermöglichen es dem Angreifer beispielsweise, zusätzliche Software auf den infizierten Computer hochzuladen und auszuführen. Beide löschen die Schattenkopien der verschlüsselten Dateien, sodass sie nicht wiederhergestellt werden können.

Der vielleicht größte Unterschied zwischen den beiden Programmen ist die Art und Weise, wie sie die Dateien „freikaufen“.

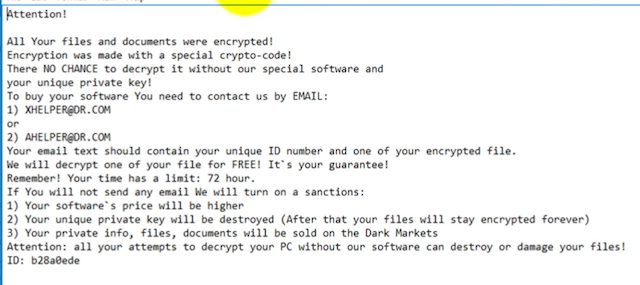

UmbreCrypt ist sehr nüchtern. Es teilt den Opfern mit, dass sie infiziert wurden und es keine Chance gibt, dass sie ihre Dateien ohne Zusammenarbeit zurückbekommen. Damit das Opfer den Entschlüsselungsprozess starten kann, muss es eine E-Mail an eine von zwei Adressen senden. Diese werden auf „engineer.com“ bzw. „consultant.com“ gehostet.

Kurz darauf wird jemand von UmbreCrypt mit Zahlungsinformationen antworten. Die Ransomware-Benachrichtigung sagt dem Opfer nicht, wie viel es zahlen wird, obwohl es dem Opfer sagt, dass die Gebühr multipliziert wird, wenn es nicht innerhalb von 72 Stunden bezahlt.

Komischerweise sagen die Anweisungen von UmbreCrypt dem Opfer, ihm keine E-Mails mit „Drohungen und Unhöflichkeit“ zu senden. Sie stellen sogar ein Beispiel-E-Mail-Format für Opfer zur Verfügung.

HydraCrypt unterscheidet sich geringfügig in der Art und Weise, wie ihre Lösegeldforderung ist weit bedrohlicher.

Sie sagen, dass sie eine Sanktion verhängen, wenn das Opfer nicht innerhalb von 72 Stunden zahlt. Dies kann eine Erhöhung des Lösegelds oder die Zerstörung des privaten Schlüssels sein, wodurch es unmöglich wird, die Dateien zu entschlüsseln.

Sie drohen auch zu die privaten Informationen freigeben So viel könnte Ihre Identität im Dark Web wert seinEs ist unangenehm, sich selbst als Ware zu betrachten, aber alle Ihre persönlichen Daten, von Name und Adresse bis hin zu Bankkontodaten, sind Online-Kriminellen etwas wert. Wie viel bist du wert? Weiterlesen , Dateien und Dokumente von Nichtzahlern im Dark Web. Dies macht es zu einer Seltenheit unter Ransomware, da es weitaus schlimmere Folgen hat, als Ihre Dateien nicht zurückzubekommen.

So erhalten Sie Ihre Dateien zurück

Wie bereits erwähnt, konnte Fabian Wosar von Emisoft die verwendete Verschlüsselung knacken und hat ein Tool veröffentlicht, um Ihre Dateien zurückzubekommen, genannt EntschlüsselnHydraCrypt.

Damit es funktioniert, müssen Sie zwei Dateien zur Hand haben. Dabei sollte es sich um eine beliebige verschlüsselte Datei sowie eine unverschlüsselte Kopie dieser Datei handeln. Wenn Sie ein Dokument auf Ihrer Festplatte haben, das Sie auf Google Drive oder Ihrem E-Mail-Konto gesichert haben, verwenden Sie dieses.

Wenn Sie dies nicht haben, suchen Sie alternativ nach einer verschlüsselten PNG-Datei und verwenden Sie eine andere zufällige PNG-Datei, die Sie entweder selbst erstellen oder aus dem Internet herunterladen.

Ziehen Sie sie dann per Drag & Drop in die Entschlüsselungs-App. Es wird dann in Aktion treten und versuchen, den privaten Schlüssel zu bestimmen.

Sie sollten gewarnt sein, dass dies nicht sofort geschieht. Der Entschlüsseler führt eine ziemlich komplizierte Berechnung durch, um Ihren Entschlüsselungsschlüssel zu berechnen, und dieser Vorgang kann je nach CPU möglicherweise mehrere Tage dauern.

Sobald der Entschlüsselungsschlüssel ausgearbeitet ist, wird ein Fenster geöffnet, in dem Sie die Ordner auswählen können, deren Inhalt Sie entschlüsseln möchten. Dies funktioniert rekursiv. Wenn Sie also einen Ordner in einem Ordner haben, müssen Sie nur den Stammordner auswählen.

Es ist erwähnenswert, dass HydraCrypt und UmbreCrypt einen Fehler aufweisen, bei dem die letzten 15 Byte jeder verschlüsselten Datei unwiederbringlich beschädigt werden.

Dies sollte Sie nicht zu sehr stören, da diese Bytes normalerweise zum Auffüllen oder für nicht wesentliche Metadaten verwendet werden. Im Grunde Flaum. Wenn Sie Ihre entschlüsselten Dateien jedoch nicht öffnen können, versuchen Sie, sie mit einem Dateiwiederherstellungstool zu öffnen.

Kein Glück?

Es besteht die Möglichkeit, dass dies für Sie nicht funktioniert. Das kann mehrere Gründe haben. Am wahrscheinlichsten ist, dass Sie versuchen, es auf einem Ransomware-Programm auszuführen, das nicht HydraCrypt, CrypBoss oder UmbraCrypt ist.

Eine andere Möglichkeit besteht darin, dass die Hersteller der Malware sie so modifiziert haben, dass sie einen anderen Verschlüsselungsalgorithmus verwendet.

An dieser Stelle haben Sie mehrere Möglichkeiten.

Die schnellste und vielversprechendste Wette ist die Zahlung des Lösegelds. Dies variiert ziemlich stark, bewegt sich jedoch im Allgemeinen um die 300-Dollar-Marke und Ihre Dateien werden in wenigen Stunden wiederhergestellt.

Es versteht sich von selbst, dass Sie es mit organisierten Kriminellen zu tun haben, es gibt also keine Garantien Sie entschlüsseln die Dateien tatsächlich, und wenn Sie nicht zufrieden sind, haben Sie keine Chance, eine zu bekommen Erstattung.

Sie sollten auch das Argument berücksichtigen, dass die Zahlung dieser Lösegelder die Verbreitung von Ransomware und macht es für die Entwickler weiterhin finanziell lukrativ, Ransomware zu schreiben Programme.

Die zweite Möglichkeit besteht darin, in der Hoffnung zu warten, dass jemand ein Entschlüsselungstool für die Malware veröffentlicht, mit der Sie befallen sind. Dies passiert mit CryptoLocker CryptoLocker ist tot: So erhalten Sie Ihre Dateien zurück! Weiterlesen , als die privaten Schlüssel von einem Command-and-Control-Server durchgesickert waren. Hier war das Entschlüsselungsprogramm das Ergebnis eines durchgesickerten Quellcodes.

Dafür gibt es jedoch keine Garantie. Oft gibt es keine technologische Lösung, um Ihre Dateien zurückzubekommen, ohne ein Lösegeld zu zahlen.

Vorbeugen ist besser als heilen

Der effektivste Weg, mit Ransomware-Programmen umzugehen, besteht natürlich darin, sicherzustellen, dass Sie gar nicht erst infiziert sind. Indem Sie einige einfache Vorsichtsmaßnahmen treffen, z. B. ein vollständig aktualisiertes Antivirenprogramm ausführen und keine Dateien von verdächtigen Orten herunterladen, können Sie die Wahrscheinlichkeit einer Infektion verringern.

Waren Sie von HydraCrypt oder UmbreCrypt betroffen? Haben Sie es geschafft, Ihre Dateien zurückzubekommen? Lass es mich in den Kommentaren unten wissen.

Bildnachweis: Verwenden eines Laptops, Finger auf Touchpad und Tastatur (Scyther5 über ShutterStock), Bitcoin auf der Tastatur (AztekPhoto über ShutterStock)

Matthew Hughes ist ein Softwareentwickler und Autor aus Liverpool, England. Er ist selten ohne eine Tasse starken schwarzen Kaffees in der Hand zu finden und liebt sein Macbook Pro und seine Kamera absolut. Sie können seinen Blog lesen unter http://www.matthewhughes.co.uk und folge ihm auf Twitter unter @matthewhughes.