Werbung

Sie wissen wahrscheinlich, dass das Betriebssystem Ihres Smartphones regelmäßig aktualisiert werden muss, um sich vor Sicherheitslücken zu schützen. Ihre SIM-Karte kann jedoch auch eine Quelle für Sicherheitslücken sein. Hier zeigen wir Ihnen einige Möglichkeiten, wie Hacker SIM-Karten verwenden können, um Zugriff auf Geräte zu erhalten, und Tipps, wie Sie Ihre SIM-Karte schützen können.

1. Simjacker

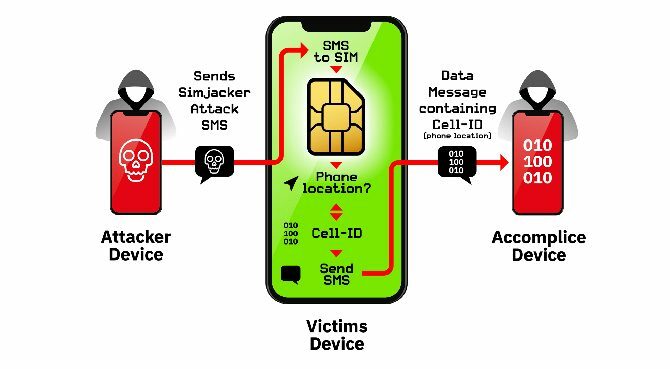

Im September 2019 stellten Sicherheitsforscher bei AdaptiveMobile Security gaben bekannt, dass sie eine neue Sicherheitslücke namens Simjacker entdeckt hatten. Dieser komplexe Angriff zielt auf SIM-Karten ab. Dazu wird ein Teil des Spyware-ähnlichen Codes mithilfe einer SMS-Nachricht an ein Zielgerät gesendet.

Wenn das Ziel die Nachricht öffnet, können Hacker den Code verwenden, um sie zu überwachen, indem sie ihre Anrufe und Nachrichten ausspionieren und sogar ihren Standort verfolgen.

Die Sicherheitsanfälligkeit wird mithilfe einer Software namens S @ T Browser behoben, die Teil des SIM Application Toolkit (STK) ist, das viele Telefonisten auf ihren SIM-Karten verwenden. Der SIMalliance Toolbox Browser ist eine Möglichkeit, auf das Internet zuzugreifen - im Wesentlichen handelt es sich um einen einfachen Webbrowser -, mit dem Dienstanbieter mit Webanwendungen wie E-Mail interagieren können.

Da die meisten Benutzer jedoch einen Browser wie Chrome oder Firefox auf ihrem Gerät verwenden, wird der S @ T-Browser nur noch selten verwendet. Die Software ist jedoch immer noch auf einer großen Anzahl von Geräten installiert, sodass diese für den Simjacker-Angriff anfällig sind.

Die Forscher glauben, dass dieser Angriff in den letzten zwei Jahren in mehreren Ländern angewendet wurde, und geben an, dass das S @ T-Protokoll „von Mobilfunkbetreibern verwendet wird in mindestens 30 Ländern, deren Gesamtbevölkerung über eine Milliarde Menschen beträgt “, vor allem im Nahen Osten, in Asien, Nordafrika und Osteuropa.

Sie glauben auch, dass der Exploit von einem bestimmten privaten Unternehmen entwickelt und genutzt wurde, das mit verschiedenen Regierungen zusammenarbeitet, um bestimmte Personen zu überwachen. Derzeit sind täglich zwischen 100 und 150 Personen von diesem Angriff betroffen.

Da der Angriff auf SIM-Karten funktioniert, sind alle Arten von Telefonen anfällig, einschließlich iPhones und Android-Geräte, und er funktioniert sogar auf eingebetteten SIM-Karten (eSIMs).

2. SIM-Kartentausch

Ein weiteres Sicherheitsproblem für SIM-Karten, von dem Sie vielleicht schon gehört haben, ist SIM-Kartenwechsel Was ist SIM-Kartentausch? 5 Tipps, um sich vor diesem Betrug zu schützenMit dem Anstieg des Zugriffs auf mobile Konten und 2FA für die Sicherheit ist das Austauschen von SIM-Karten ein wachsendes Sicherheitsrisiko. Hier erfahren Sie, wie Sie es stoppen können. Weiterlesen . Hacker verwendeten eine Variante dieser Technik, um im August 2019 den persönlichen Twitter-Account von Twitter-CEO Jack Dorsey zu übernehmen. Dieses Ereignis hat das Bewusstsein dafür geschärft, wie zerstörerisch diese Angriffe sein können. Die relativ einfache Technik verwendet eher Tricks und Human Engineering als technische Schwachstellen.

Um einen SIM-Kartentausch durchzuführen, ruft ein Hacker zuerst Ihren Telefonanbieter an. Sie geben vor, Sie zu sein und fragen nach einer Ersatz-SIM-Karte. Sie werden sagen, dass sie auf ein neues Gerät aktualisieren möchten und daher eine neue SIM-Karte benötigen. Wenn sie erfolgreich sind, sendet ihnen der Telefonanbieter die SIM-Karte.

Dann können sie Ihre Telefonnummer stehlen und sie mit ihrem eigenen Gerät verknüpfen.

Dies hat zwei Auswirkungen. Erstens wird Ihre echte SIM-Karte von Ihrem Provider deaktiviert und funktioniert nicht mehr. Zweitens hat der Hacker jetzt die Kontrolle über Telefonanrufe, Nachrichten und Zwei-Faktor-Authentifizierungsanforderungen, die an Ihre Telefonnummer gesendet werden. Dies bedeutet, dass sie über genügend Informationen verfügen können, um auf Ihre Bankkonten, E-Mails und mehr zuzugreifen.

Und sie können Sie möglicherweise sogar von anderen Konten sperren.

Das Austauschen von SIM-Karten ist schwer zu schützen. Dies liegt daran, dass Hacker einen Kundenbetreuer davon überzeugen können, dass Sie es sind. Sobald sie Ihre SIM-Karte haben, haben sie die Kontrolle über Ihre Telefonnummer. Und Sie wissen möglicherweise erst, dass Sie ein Ziel sind, wenn es zu spät ist.

So schützen Sie Ihre SIM-Karte

Wenn Sie Ihre SIM-Karte vor solchen Angriffen schützen möchten, können Sie einige Schritte ausführen.

Schützen Sie sich vor sozial veränderten Angriffen

Zum Schutz vor SIM-Kartentausch sollten Sie es Hackern schwer machen, Informationen über Sie zu finden. Hacker verwenden Daten, die sie online über Sie finden, wie z. B. Namen von Freunden und Familie oder Ihre Adresse. Diese Informationen erleichtern es, einen Kundenbetreuer davon zu überzeugen, dass er Sie sind.

Versuchen Sie, diese Informationen zu sperren, indem Sie Ihr Facebook-Profil auf "Nur Freunde" setzen und die öffentlichen Informationen, die Sie auf anderen Websites teilen, einschränken. Denken Sie auch daran, alte Konten zu löschen, die Sie nicht mehr verwenden, um zu verhindern, dass sie das Ziel eines Hacks sind.

Eine andere Möglichkeit, sich vor SIM-Karten-Swaps zu schützen, besteht darin, sich vor Phishing zu hüten. Hacker versuchen möglicherweise, Sie zu fischen, um weitere Informationen zu erhalten, mit denen sie Ihre SIM-Karte kopieren können. Halten Sie Ausschau nach verdächtigen E-Mails oder Anmeldeseiten. Achten Sie darauf, wo Sie Ihre Anmeldedaten für ein von Ihnen verwendetes Konto eingeben.

Überlegen Sie abschließend, was Methoden der Zwei-Faktor-Authentifizierung Vor- und Nachteile von Zwei-Faktor-Authentifizierungstypen und -methodenZwei-Faktor-Authentifizierungsmethoden werden nicht gleich erstellt. Einige sind nachweislich sicherer und sicherer. Hier sehen Sie die gängigsten Methoden und welche am besten zu Ihren individuellen Bedürfnissen passen. Weiterlesen Sie nutzen. Einige Zwei-Faktor-Authentifizierungsdienste senden eine SMS-Nachricht mit einem Authentifizierungscode an Ihr Gerät. Dies bedeutet, dass Hacker bei einer Gefährdung Ihrer SIM-Karte auch dann auf Ihre Konten zugreifen können, wenn Sie eine Zwei-Faktor-Authentifizierung aktiviert haben.

Verwenden Sie stattdessen eine andere Authentifizierungsmethode, z. B. die Google Authentication-App. Auf diese Weise ist die Authentifizierung an Ihr Gerät gebunden, nicht an Ihre Telefonnummer, wodurch sie sicherer gegen SIM-Kartenwechsel ist.

Stellen Sie eine SIM-Kartensperre ein

Zum Schutz vor SIM-Angriffen sollten Sie auch einige Schutzfunktionen auf Ihrer SIM-Karte einrichten. Die wichtigste Sicherheitsmaßnahme, die Sie implementieren können, ist das Hinzufügen eines PIN-Codes zu Ihrer SIM-Karte. Auf diese Weise benötigt jeder, der Änderungen an Ihrer SIM-Karte vornehmen möchte, den PIN-Code.

Bevor Sie eine SIM-Kartensperre einrichten, sollten Sie sicherstellen, dass Sie die PIN-Nummer kennen, die Sie von Ihrem Netzwerkanbieter erhalten haben. Um es einzurichten, gehen Sie auf einem Android-Gerät zu Einstellungen> Bildschirm und Sicherheit sperren> Andere Sicherheitseinstellungen> SIM-Kartensperre einrichten. Dann können Sie den Schieberegler für aktivieren SIM-Karte sperren.

Gehen Sie auf einem iPhone zu Einstellungen> Mobilfunk> SIM-PIN. Gehen Sie auf einem iPad zu Einstellungen> Mobile Daten> SIM-PIN. Geben Sie dann zur Bestätigung Ihre vorhandene PIN ein, und die SIM-Sperre wird aktiviert.

Weitere Ratschläge und Anweisungen zum Einrichten einer SIM-PIN finden Sie in unserem Artikel über So verschlüsseln und setzen Sie eine SIM-Kartensperre auf einem beliebigen Mobilgerät So verschlüsseln und setzen Sie eine SIM-Kartensperre auf jedem mobilen GerätVerschlüsseln Sie die Daten auf Ihrem Smartphone? Wenn nicht, riskieren Sie, dass Ihre Daten gestohlen werden, sobald Sie Ihr Gerät verlieren. Das Verschlüsseln Ihrer Daten ist einfach. Alles was Sie brauchen ist die richtige Software. Weiterlesen .

Weitere Sicherheitstipps

Wie immer sollten Sie sichere, individuell generierte Passwörter verwenden. Verwenden Sie alte Passwörter nicht erneut und verwenden Sie nicht dasselbe Passwort für mehrere Konten.

Stellen Sie außerdem sicher, dass Ihre Antworten auf Fragen zur Kennwortwiederherstellung nicht öffentlich verfügbar sind, z. B. der Mädchenname Ihrer Mutter.

Schützen Sie Ihr Gerät vor SIM-Angriffen

Angriffe auf mobile Geräte werden immer ausgefeilter. Simjacker und SIM-Tausch greifen beide Ziel-SIM-Karten an, jedoch auf unterschiedliche Weise. Simjacker ist ein technischer Angriff, der Schwachstellen in Software ausnutzt, die von Telefongesellschaften verwendet wird. SIM-Swap-Angriffe verwenden Social Engineering, um eine Kopie Ihrer SIM-Karte zu erhalten.

Es gibt Schutzmaßnahmen gegen diese Art von Angriffen, z. B. das Verbergen Ihrer persönlichen Daten und das Einrichten einer SIM-Kartensperre.

Trotzdem werden Telefone sicherer als früher. Um zu erfahren, warum, lesen Sie unseren Artikel über Gründe, warum Smartphones sicherer sind als dumme Telefone 5 Gründe, warum Smartphones sicherer sind als dumme TelefoneDenken Sie, ein dummes Telefon kann Ihr Leben sicherer machen? Denk nochmal. Hier sind fünf Möglichkeiten, wie ein Smartphone sicherer ist als ein dummes Telefon. Weiterlesen .

Georgina ist eine in Berlin lebende Wissenschafts- und Technologieautorin mit einem Doktortitel in Psychologie. Wenn sie nicht schreibt, bastelt sie normalerweise an ihrem PC oder fährt Fahrrad, und Sie können mehr von ihrem Schreiben auf georginatorbet.com sehen.