Werbung

Um Ihre Daten wirklich sicher zu halten, müssen Sie sie verschlüsseln. Sie sind sich nicht sicher, wie Sie anfangen sollen? Sie müssen unser TrueCrypt-Benutzerhandbuch von Lachlan Roy lesen und lernen, wie Sie die TrueCrypt-Verschlüsselungssoftware verwenden.

Die Verschlüsselung wird ständig verwendet, oft ohne dass Sie es merken. Wenn Sie etwas online kaufen und eine Transaktion durchführen, werden alle Ihre Daten stark verschlüsselt, bis sie das andere Ende erreichen. So stellen Sie sicher, dass kein Dritter mithören kann. Wenn Sie Instant Messaging-Programme verwenden, können Sie einen Verschlüsselungstunnel erstellen, um sicherzustellen, dass nur Sie und die Person, mit der Sie sprechen, die Nachrichten sehen können.

Genießen!

§1. Einleitung

§2 - Was ist Verschlüsselung?

§3 - Was ist TrueCrypt?

§4 - Installieren und Verwenden von TrueCrypt

§5 - Andere gute Sicherheitsgewohnheiten

§6 - Schlussfolgerung

1. Einführung

Der sich wandelnde Laptop-Markt

Ihr Laptop wurde gestohlen.

Du hast es nur für eine Sekunde dort gelassen und es waren viele Leute da, aber du bist zurückgekommen und es war weg. Es dauert einen Moment, um einzusinken.

Es ist Weg.

Zuerst kommt der anfängliche Schock, dann der Unglaube. Vielleicht habe ich es einfach neben den Stuhl gestellt, damit es nicht im Weg war... Nein. Es ist auch nicht da. Es wurde genommen.

"Verdammt", denkst du. "Ich bekomme das nicht zurück." Aber es ist nicht so schlimm. Es war ein alter Laptop, treu, aber für den Ruhestand vorgesehen.

Aber dann trifft es dich.

Mein E-Mail-Konto.

Meine Bankdaten.

Meine persönlichen Daten und die Daten aller meiner Freunde und Familie.

Die Finanzberichte für mein Unternehmen.

Die Bilder meiner Familie.

Ich habe sie alle gesichert, aber das ist hier nicht das Problem. Sie sind jetzt draußen in freier Wildbahn. Wer weiß, wo sie landen könnten und wer sie sehen könnte? Wer weiß, wie diese Informationen genutzt werden können? Was soll ich tun?

Die Welt schrumpft um dich herum, als du erkennst, wie gewaltig das ist, was gerade passiert ist. Wenn Sie nur Ihre Daten verschlüsselt hätten.

2. Was ist Verschlüsselung?

Bei der Verschlüsselung werden Daten mithilfe eines Algorithmus zum Verwürfeln geschützt. Die Daten sind unverständlich, nicht nachweisbar, nicht lesbar und unwiederbringlich, es sei denn, ein Schlüssel wird verwendet, um die Verschlüsselung umzukehren oder die Daten zu entschlüsseln.

Die Verschlüsselung wird ständig verwendet, oft ohne dass Sie es merken. Wenn Sie etwas online kaufen und eine Transaktion durchführen, werden alle Ihre Daten stark verschlüsselt, bis sie das andere Ende erreichen. So stellen Sie sicher, dass kein Dritter mithören kann. Wenn Sie Instant Messaging-Programme verwenden, können Sie einen Verschlüsselungstunnel erstellen, um sicherzustellen, dass nur Sie und die Person, mit der Sie sprechen, die Nachrichten sehen können.

In diesem Handbuch geht es um die lokale Dateiverschlüsselung, dh das Verschlüsseln von Dateien auf einer Festplatte (oder das Verschlüsseln der gesamten Festplatte). dazu später mehr). Die Dateien sind sicher, solange sie im verschlüsselten Bereich aufbewahrt werden.

2.1 Wofür brauche ich Verschlüsselung?

Wenn Sie Dateien haben, die niemand anderes sehen soll (oder sich nicht leisten kann), können Sie die Dateiverschlüsselung verwenden. Sein gesamter Zweck ist es, Dateien versteckt und sicher zu halten.

2.2 Vorteile der Verschlüsselung

Der größte Vorteil der Verschlüsselung Ihrer Dateien ist das Wissen, dass Ihre Daten sicher sind, wenn Ihr Computer gestohlen wird. Sobald Ihr Computer ausgeschaltet ist, wissen Sie, dass auf alle Ihre Dateien nicht zugegriffen werden kann Je nach Art und Verschlüsselungsstufe, die Sie verwenden, müssen Sie früher gesperrt werden (mehr dazu später).

Wenn Sie Ihren Computer verkaufen (oder auf andere Weise entsorgen), ist es immer eine gute Idee, dies sicherzustellen Ihre Daten werden sicher gelöscht, um die Wiederherstellung gelöschter Dateien durch jeden zu verhindern, der auf den Computer stößt Nächster.

Das Tolle an der Datenverschlüsselung ist, dass die Daten ohne den Schlüssel zur Entschlüsselung als zufälliges Rauschen angezeigt werden. Wenn die Person den Entschlüsselungsschlüssel nicht kennt (was höchst unwahrscheinlich ist), haben Sie das Laufwerk möglicherweise bereits sicher gelöscht.

2.3 Nachteile der Verschlüsselung

Leider ist die Stärke der Verschlüsselung auch ihre Schwäche. Durch die Verschlüsselung können Personen ohne Entschlüsselungsschlüssel ferngehalten werden. Das Problem: Wenn Sie das Passwort vergessen haben, das Sie auch enthält. Sobald diese Daten verschlüsselt sind und Sie den Schlüssel verlieren, haben Sie die Dateien möglicherweise sicher gelöscht und erhalten sie nicht mehr zurück.

Ein weiterer Nachteil der Verschlüsselung besteht darin, dass Sie einige Dateien verlieren Lese- / Schreibleistung beim Arbeiten mit verschlüsselten Dateien (dh Öffnen, Speichern und / oder Verschieben von Dateien um). Während dieser Rückgang bei der Arbeit mit wenigen kleinen Dateien nicht wahrnehmbar ist, arbeiten Sie mit Tausenden von kleinen Dateien Dateien oder einige wirklich große Dateien werden erheblich länger dauern, da jede Datei entschlüsselt wird, bevor sie erstellt werden kann benutzt.

Zum Glück unterstützt TrueCrypt die Parallelisierung (Aufteilung der Daten auf mehrere Kerne der meisten neuere Prozessoren), was bedeutet, dass selbst unter diesen Umständen die Leistung nachlässt minimiert.

3. Was ist TrueCrypt?

TrueCrypt ist ein kostenloses, plattformübergreifendes Programm (dh es funktioniert in Windows-, Mac OS X- und Linux-Distributionen einschließlich Ubuntu), mit dem Sie Ihre Daten verschlüsseln können. Es wird als OTFE-Software (On The Fly Encryption) klassifiziert, was im Grunde bedeutet, dass Dateien verschlüsselt und entschlüsselt werden Wenn Sie darauf zugreifen und sie ändern und alle Dateien im Bereich der Verschlüsselung verfügbar sind, sobald Sie die Schlüssel.

3.1 Verschiedene Arten der Verschlüsselung

Es gibt drei Haupttypen der Verschlüsselung mit jeweils unterschiedlichen technischen Schwierigkeitsgraden und eigenen Vor- und Nachteilen. Wir werden uns jeden einzelnen ansehen und schließlich herausfinden, wie jeder eingerichtet werden kann.

3.2 Virtuelle verschlüsselte Festplatte

Die virtuelle verschlüsselte Festplatte (VED) ist die schnellste und einfachste Art der Verschlüsselung. Dazu wird eine Datei mit einer bestimmten Größe erstellt, die dann bereitgestellt werden kann. Grundsätzlich verhält es sich wie eine externe Festplatte. Wenn Sie die VED aushängen, sind die darin enthaltenen Dateien unsichtbar - nur die VED-Datei selbst ist sichtbar und wird bei der Analyse auf Hardwareebene als zufällige Daten angezeigt.

Die Verwendung einer virtuellen verschlüsselten Festplatte hat einige Nachteile. Das erste ist, dass die Datei, da sie eine eigene diskrete Datei ist, die wie jede andere Datei in einem Ordner gespeichert ist, sehr auffällig sein und leicht hervorstechen kann. Es ist auch leicht, die Datei und alle darin enthaltenen Dateien versehentlich zu löschen. Eine separate Datei zu sein hat jedoch auch den Vorteil, dass sie leicht verschoben werden kann.

Der andere Hauptnachteil einer virtuellen Verschlüsselungsdiskette besteht darin, dass Sie beim Erstellen der Datei auswählen müssen, wie groß sie sein soll. Die Größe dieser Datei kann nicht einfach geändert werden und nimmt sofort den gesamten Speicherplatz ein. Dies kann problematisch sein, wenn Sie sie zunächst zu groß oder zu klein machen. Zu groß, und Sie verschwenden Festplattenspeicher. zu klein, und Sie haben keinen Platz mehr, wenn Sie mehr Dokumente speichern.

Wenn Sie Windows verwenden, können Sie einen dynamischen VED erstellen. Das heißt, eine, die klein anfängt und nur größer wird, wenn Sie Dateien hinzufügen. Ein dynamischer VED ist jedoch viel langsamer als ein Standard-VED, nicht mehr plattformübergreifend und viel einfacher zu erkennen als sonst.

3.3 Partitions- / Laufwerksverschlüsselung

Die Partitions- / Laufwerksverschlüsselung deckt ein gesamtes Laufwerk ab (oder eine seiner Partitionen, wenn Ihr Laufwerk zufällig aufgeteilt ist). Es ist etwas komplizierter einzurichten als ein VED, aber es hat seine eigenen Belohnungen. Da die Verschlüsselung beispielsweise die gesamte Festplatte abdeckt, ist sie beim gelegentlichen Durchsuchen von Dateien möglicherweise weniger auffällig, und es ist viel schwieriger, Ihre wichtigen Dateien versehentlich zu löschen. Sie müssen sich auch keine Gedanken über die Größe eines virtuellen Laufwerks machen, da die gesamte Partition verschlüsselt ist.

Der große Nachteil beim Verschlüsseln der gesamten Festplatte besteht darin, dass die Einrichtung sehr lange dauert, hauptsächlich weil TrueCrypt zufällige Daten erstellen und auf die gesamte Festplatte schreiben muss. Die andere Sache, die Sie beachten sollten, ist, dass Sie, da Sie das gesamte Laufwerk verschlüsseln, nichts davon ohne den Schlüssel verwenden können. Wenn Sie Ihr Passwort verlieren, können Sie das Laufwerk nicht verwenden, ohne alles zu verlieren.

3.4 Systemverschlüsselung

Die letzte Hauptform der Verschlüsselung geht einen Schritt weiter als die Verschlüsselung Ihrer Daten - sie verschlüsselt das gesamte Betriebssystem und alle Daten auf Diese Partition erfordert die Eingabe Ihres Kennworts, bevor Sie zum Betriebssystem gelangen (dies wird als Pre-Boot-Authentifizierung bezeichnet). Diese spezielle Art der Verschlüsselung über TrueCrypt ist jedoch nur mit Windows kompatibel. Aber keine Angst! In Mac OS X und den meisten Linux-Distributionen ist eine Form der Systemverschlüsselung im Betriebssystem selbst integriert, sodass Sie sie nur in den Systemeinstellungen aktivieren müssen.

Die Systemverschlüsselung ist am sichersten, steht aber auch am meisten auf dem Spiel. Wenn Sie Ihr Passwort verlieren, verlieren Sie nicht nur den Zugriff auf Ihre verschlüsselten Daten, sondern auch auf Ihre Anwendungen und den Rest Ihres Computers. Dies ist in Ordnung, wenn Sie ein anderes Betriebssystem auf einem separaten Laufwerk oder einer separaten Partition haben, auf das Sie zurückgreifen können (oder wenn Sie eine Linux Live-CD haben), aber wenn Sie nicht ohne Ihren Computer stecken bleiben. In beiden Fällen müssen Sie alles auf dem Laufwerk löschen und alles von Grund auf neu installieren.

Dies ist kein Problem, solange Sie Ihr Passwort an mehreren Stellen notieren, damit Sie es nicht vergessen, aber es lohnt sich auf jeden Fall, daran zu denken.

Die andere zu berücksichtigende Sache ist, dass die Verschlüsselung des Betriebssystems bei weitem am komplexesten ist Die Einrichtung des Verschlüsselungstyps dauert also viel länger als bei den anderen und es ist wahrscheinlicher, dass etwas los ist falsch. Dies würde höchstwahrscheinlich den TrueCrypt Boot Loader mit sich bringen (der vor dem Booten von Windows angezeigt wird und sich dort befindet, wo Sie sich befinden Geben Sie Ihr Passwort ein, um das System zu entschlüsseln. Es wird beschädigt und kann nicht geladen werden (und sperrt Sie aus dem System) System).

Vor diesem Hintergrund müssen Sie bei TrueCrypt eine Rettungs-CD erstellen, mit der Sie Ihre Installation entschlüsseln können, falls etwas schief geht.

3.5 Welche Art der Verschlüsselung ist für mich am besten?

Die überwiegende Mehrheit der Benutzer möchte entweder die virtuelle verschlüsselte Festplatte verwenden oder ein ganzes Laufwerk oder eine Partition verschlüsseln. Welches "besser" ist, hängt davon ab, wie viel Sie verschlüsseln möchten. Wenn Sie nur ein paar GB oder weniger vertrauliche Daten haben, macht es wenig Sinn, ein gesamtes Laufwerk zu verschlüsseln, zumal es viel schwieriger ist, die verschlüsselten Daten zu verschieben.

Es gibt nur sehr wenige Szenarien, in denen die Verschlüsselung des gesamten Betriebssystems empfohlen wird Wahl, unter Berücksichtigung der Anzahl der Dinge, die schief gehen könnten, und der Konsequenzen, wenn das Passwort ist hat verloren. Wenn Sie mit Daten arbeiten, die so sensibel sind, dass das gesamte Betriebssystem verschlüsselt werden muss, können Sie es wahrscheinlich nicht selbst einrichten.

Zusammenfassend lässt sich sagen, dass Sie wahrscheinlich am besten eine virtuelle verschlüsselte Festplatte verwenden, es sei denn, Sie haben eine Menge davon vertrauliche Daten oder ein sehr kleines Laufwerk / eine sehr kleine Partition. In diesem Fall können Sie das Ganze genauso gut verschlüsseln Ding.

4. TrueCrypt installieren und verwenden

4.1 TrueCrypt herunterladen

Als erstes möchten Sie die TrueCrypt-Download-Seite unter aufrufen http://www.truecrypt.org/downloadsund wählen Sie den Download für das Betriebssystem aus, das Sie verwenden.

Jede Plattform hat ein etwas anderes Installationsprogramm. Für Windows laden Sie eine EXE-Datei herunter, die das eigentliche Installationsprogramm ist. Unter OS X laden Sie eine .dmg-Image-Datei herunter, die Sie bereitstellen, um die Installationsdatei (eine .pkg-Datei) anzuzeigen. Für Linux müssen Sie entweder die 32-Bit- oder die 64-Bit-Version auswählen (wenn Sie nicht wissen, was dies ist, laden Sie die 32-Bit-Version herunter). Dadurch wird eine .tar.gz-Datei heruntergeladen (die genau wie eine .zip-Datei ist), die die Installationsdatei enthält, die Sie extrahieren und dann ausführen können.

4.2 TrueCrypt installieren

Die Installation von TrueCrypt ist für Windows und OS X sehr ähnlich und befolgt lediglich die Anweisungen auf den einzelnen Bildschirmen. Es ist wie bei der Installation einer anderen Anwendung, sodass Sie keine Probleme haben sollten.

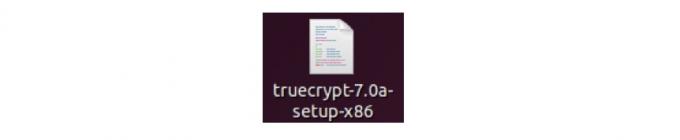

Wenn Sie Linux verwenden, ist der Vorgang etwas anders, aber immer noch sehr einfach. Sobald Sie das Installationsprogramm irgendwo (z. B. Ihren Desktop) extrahiert haben, wird Folgendes angezeigt:

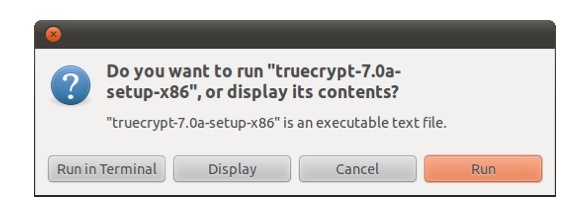

Wenn Sie darauf doppelklicken, wird dieses Dialogfeld angezeigt:

Natürlich möchten Sie es ausführen, klicken Sie also auf "Ausführen".

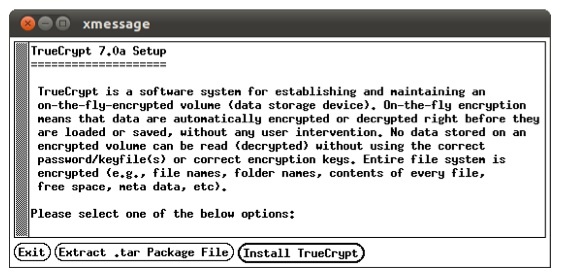

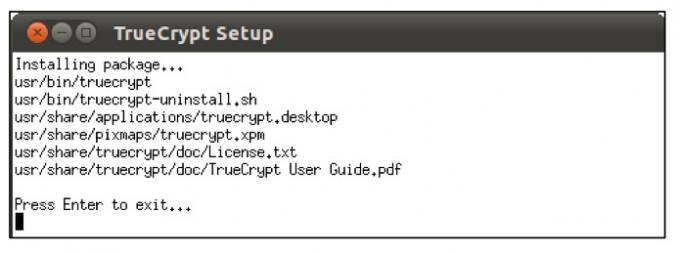

Danach werden Sie mit einem Schwarz-Weiß-Installationsprogramm konfrontiert, das folgendermaßen aussieht:

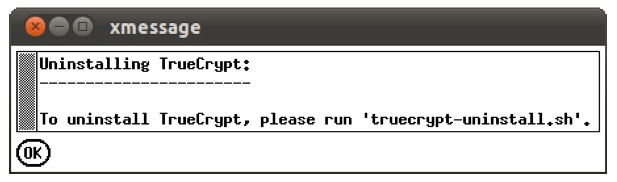

Befolgen Sie einfach die Anweisungen wie bei einem normalen Installationsprogramm. Das einzige, was erwähnt werden muss, ist, dass Sie dies sehen und wahrscheinlich für eine Sekunde verwirrt werden:

Entspannen Sie sich, das Programm wird nicht deinstalliert, sobald Sie es installiert haben! Das sagt Ihnen nur, was Sie tun müssen, wenn Sie TrueCrypt später deinstallieren möchten. Klicken Sie auf "OK". Daraufhin wird Folgendes angezeigt. Dies zeigt, dass Sie TrueCrypt ordnungsgemäß installiert haben:

Das ist es! Sie finden TrueCrypt im Menü Anwendungen unter Zubehör:

4.3 Erstellen einer virtuellen verschlüsselten Festplatte

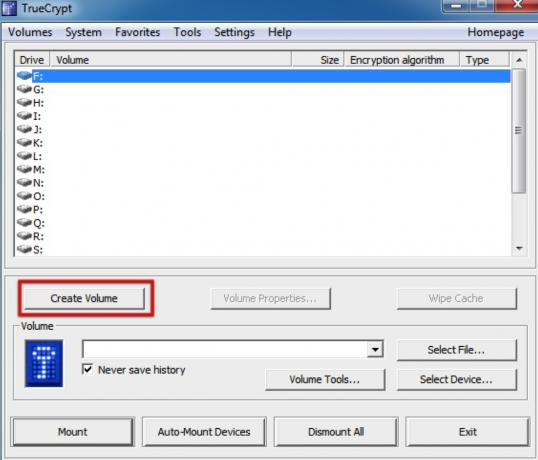

Unabhängig davon, welche Plattform Sie verwenden, wird dies beim ersten Öffnen von TrueCrypt angezeigt Fenster (obwohl in Ubuntu und Mac OS X die Laufwerke einfach Zahlen und keine Laufwerksbuchstaben sind, wie sie sind Hier):

Als erstes möchten wir eine neue virtuelle Verschlüsselungsdiskette erstellen. Klicken Sie daher auf "Volume erstellen". Dadurch wird der TrueCrypt Volume Creation Wizard gestartet, der uns durch die Schritte führt, die zum Erstellen des VED erforderlich sind.

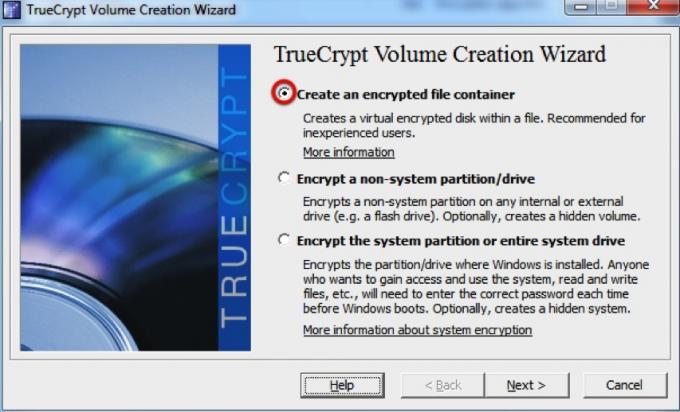

Der Assistent sieht folgendermaßen aus:

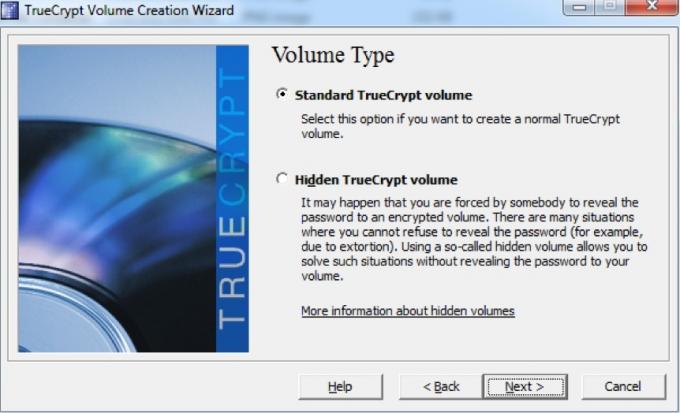

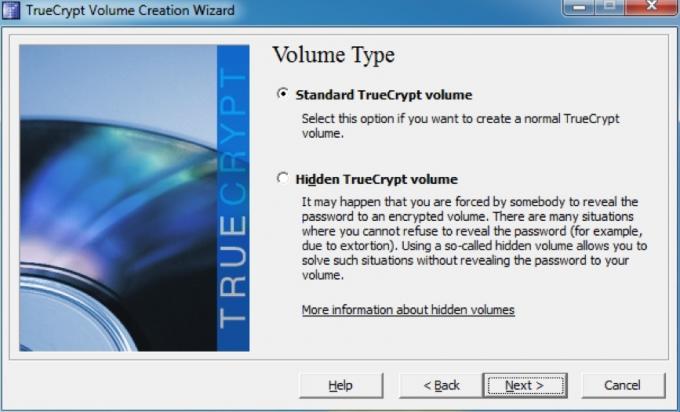

Wir möchten einen verschlüsselten Dateicontainer erstellen, wählen diese Option aus und klicken dann auf "Weiter". Dann stellen wir sicher, dass "Standard Truecrypt-Volume" ausgewählt ist, und klicken dann erneut auf "Weiter".

Es ist möglich, ein verstecktes TrueCrypt-Volume zu erstellen, aber es gibt nur wenige Gründe, warum Sie dies tun würden Sie möchten eine erstellen (es sei denn, Sie werden wahrscheinlich für die Dateien, die Sie sind, erpresst versteckt!). Wenn Sie mehr wissen möchten, können Sie die Dokumentation für versteckte Volumes auf der Website lesen TrueCrypt-Website.

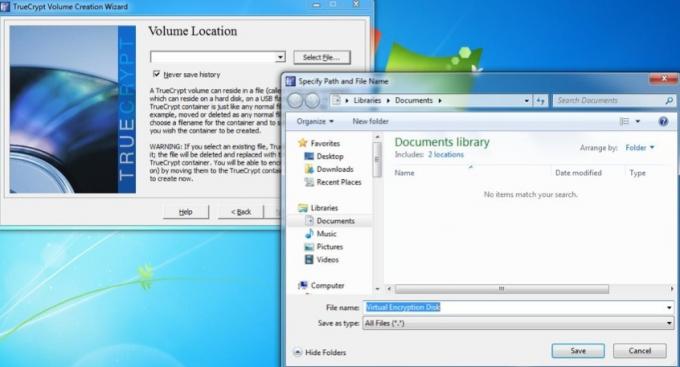

Als nächstes werden wir gebeten, einen Ort und einen Namen für den VED auszuwählen. Hier habe ich es "Virtual Encryption Disk" genannt und es einfach im Ordner "Eigene Dateien" gespeichert. Dann ist es Zeit, erneut auf "Weiter" zu klicken!

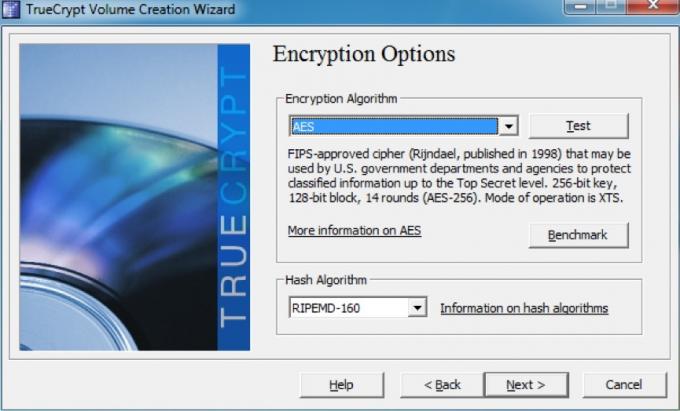

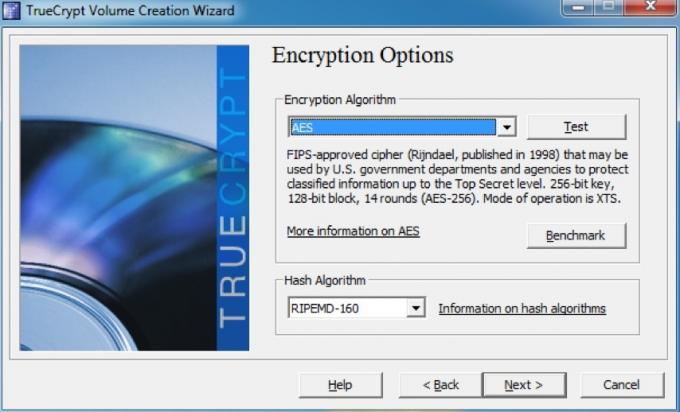

Wir müssen uns keine Gedanken über die Verschlüsselungsoptionen machen - selbst die Standardeinstellungen sind ausreichend sicher für unsere Anforderungen! Die Standardeinstellungen sollten "AES" und "RIPEMD-160" für die jeweiligen Dropdown-Menüs sein, aber es spielt keine Rolle. Zum nächsten Schritt!

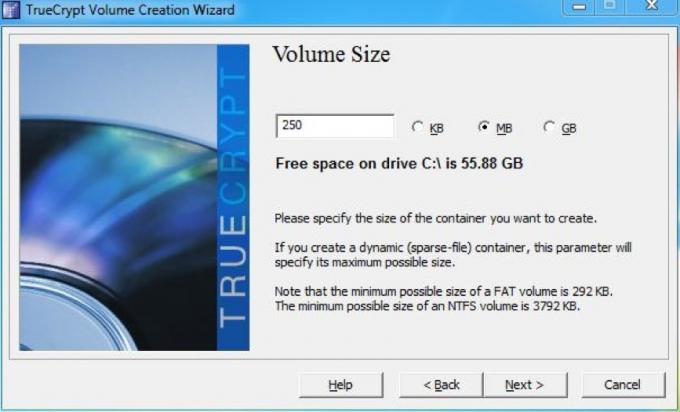

Jetzt werden wir auswählen, wie viel Speicherplatz wir unserem VED zuweisen möchten. Ich habe mich entschieden, diesem 250 MB zu geben:

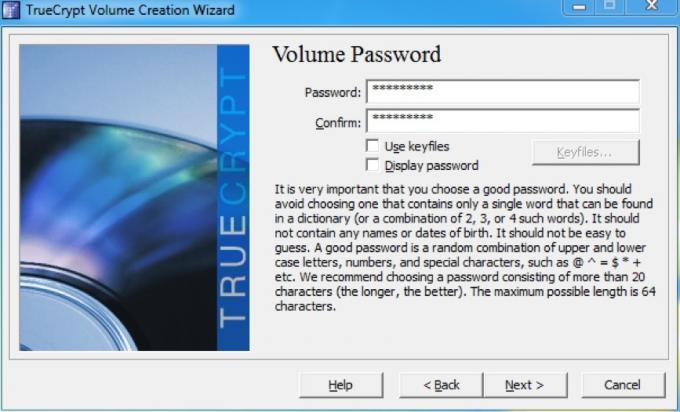

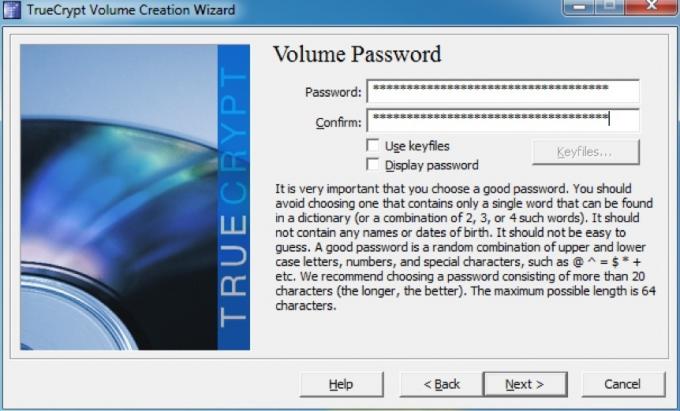

Nachdem Sie erneut auf "Weiter" geklickt haben, können Sie das Passwort für unseren VED auswählen. Die Länge unseres Passworts hängt davon ab, wie sicher wir sein müssen, aber wir müssen uns daran erinnern können! Ich habe ein komplexes 9-stelliges Passwort gewählt (dazu später mehr), das für die Daten, die ich darin speichern werde, mehr als sicher genug sein sollte.

Ein Fehler wird angezeigt, wenn das Kennwort weniger als 20 Zeichen lang ist. Mach dir keine Sorgen und mach einfach weiter. Weiter!

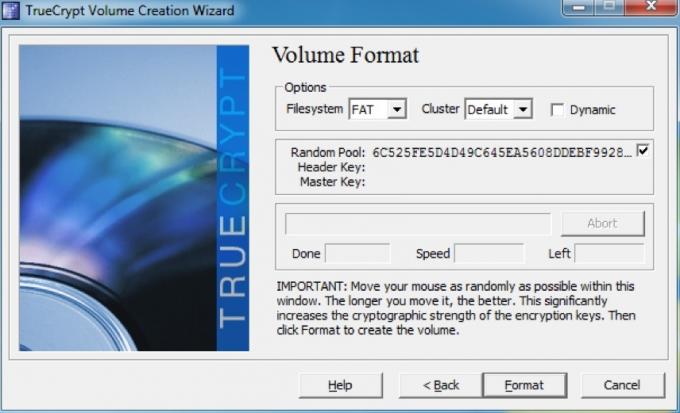

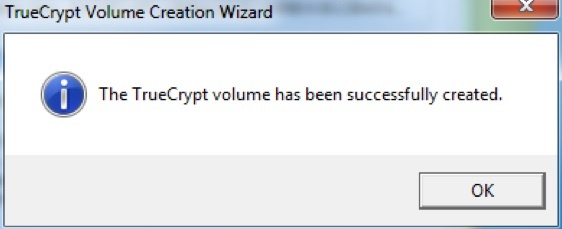

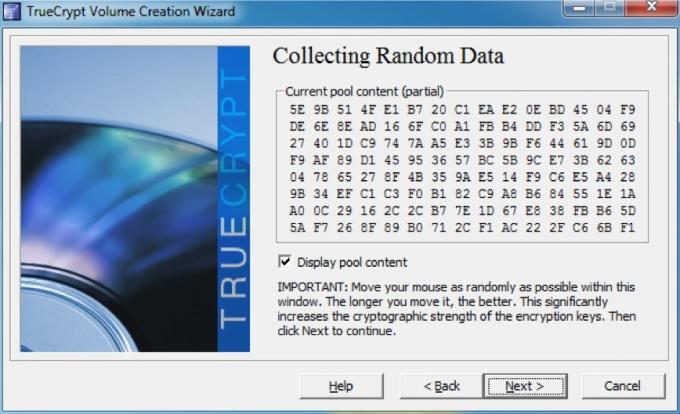

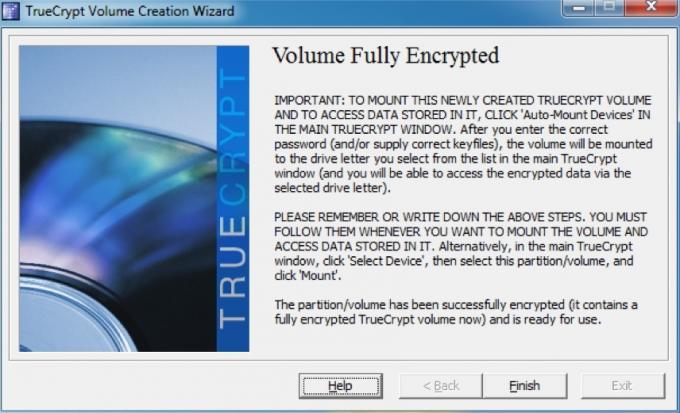

Im nächsten Bildschirm formatieren wir das Volume und generieren die Verschlüsselungsschlüssel für den VED. TrueCrypt verwendet die Bewegung unserer Maus, um die kryptografische Stärke der Schlüssel zu erhöhen. Bewegen Sie die Maus daher eine Weile zufällig über das Fenster, bevor Sie auf "Formatieren" klicken. Wenn es fertig ist, wird dieses Dialogfeld angezeigt:

Das ist es! Ihr VED ist bereit zu gehen. Der nächste Schritt ist das Mounten, aber darüber werden wir etwas später sprechen.

4.4 Verschlüsseln eines Laufwerks oder einer Partition

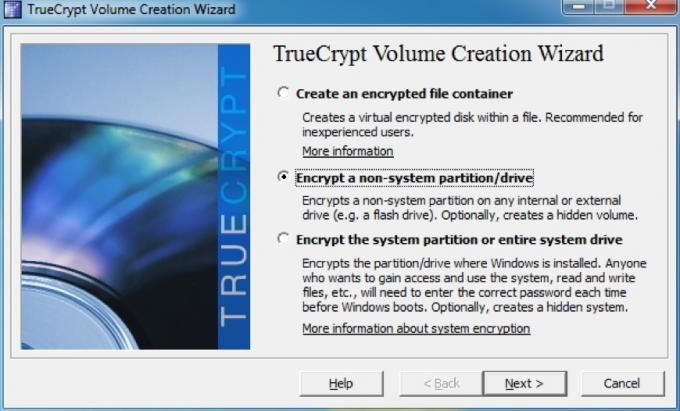

Genau wie beim Erstellen eines VED besteht der erste Schritt darin, im Hauptfenster von TrueCrypt auf „Neues Volume“ zu klicken. Anstatt jedoch "Verschlüsselten Dateicontainer erstellen" auszuwählen, wählen wir "Eine Nicht-Systempartition / ein Nicht-Systemlaufwerk verschlüsseln" aus, bevor Sie auf die Schaltfläche "Weiter" klicken.

Es ist zwar möglich, ein verstecktes Volume zu erstellen, diesmal erstellen wir jedoch nur ein verschlüsseltes Standard-Volume. Stellen Sie sicher, dass "Standard TrueCrypt Volume" ausgewählt ist, und klicken Sie erneut auf "Weiter".

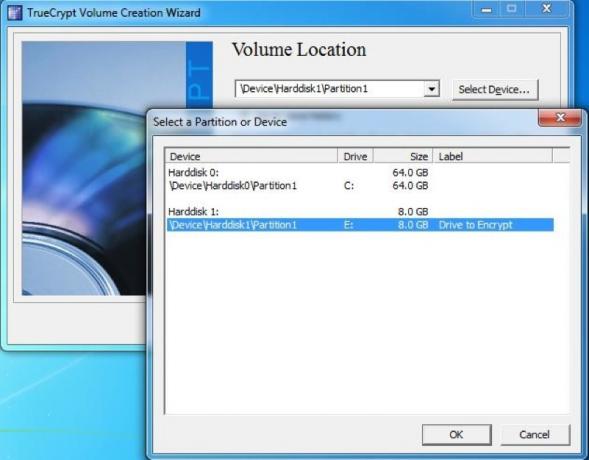

Jetzt müssen wir die Partition auswählen, die wir formatieren möchten. Ich habe ein virtuelles Laufwerk, das ich für dieses Beispiel erstellt habe. Daher wähle ich Folgendes aus:

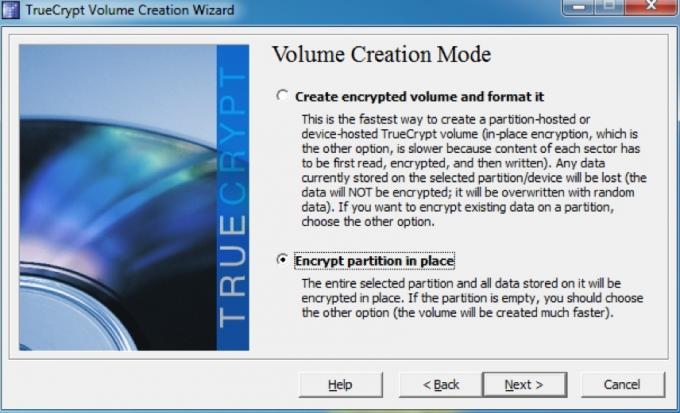

Danach müssen wir auswählen, wie wir das Volume erstellen. Dies hängt im Wesentlichen davon ab, ob Sie bereits Daten auf dem Laufwerk haben, die Sie verschlüsseln möchten, oder ob diese frisch erstellt wurden. Ich habe bereits einige Dateien auf dieser Partition, daher habe ich die Option "Partition an Ort und Stelle verschlüsseln" ausgewählt.

Als nächstes müssen Sie die Verschlüsselungsoptionen auswählen. Genau wie beim VED müssen wir keine dieser Einstellungen wirklich ändern, da sie für das, wofür wir sie verwenden, mehr als sicher genug sind. Klicken Sie einfach auf "Weiter", um fortzufahren.

Jetzt ist es Zeit, ein neues Passwort zu wählen. Auch hier macht es keinen Sinn, ein lächerlich langes Passwort zu haben, wenn Sie sich nicht daran erinnern können (mehr dazu im Abschnitt "Auswählen guter Passwörter" weiter unten). Nachdem Sie ein Passwort eingegeben und bestätigt haben, klicken Sie erneut auf "Weiter".

Hier generieren wir die Schlüssel für die Verschlüsselung. Wenn Sie die Maus zufällig im Fenster bewegen, werden die Tasten stärker. Stellen Sie daher sicher, dass Sie dies tun, bevor Sie auf „Weiter“ klicken!

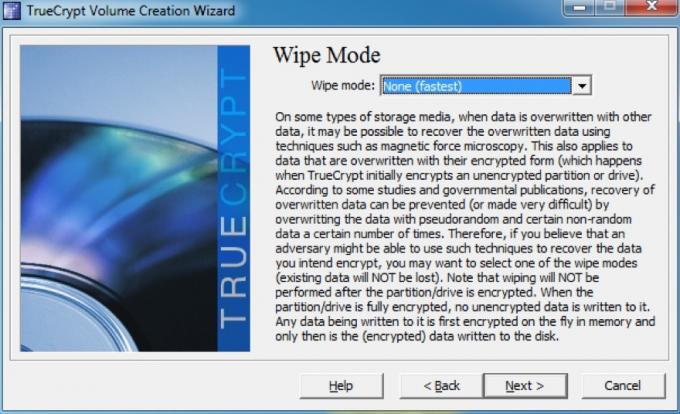

Wenn Sie Daten von dem Laufwerk gelöscht haben, die nicht wiederhergestellt werden sollen, möchten Sie einen Löschmodus auswählen, der die Rohdaten überschreibt. In diesem Fall gibt es nichts zu überschreiben, daher wähle ich die Option ohne Überschreiben. Wenn Sie jedoch Daten ausblenden möchten, möchten Sie wahrscheinlich die 3-Pass-Option auswählen. Es gibt auch 7-Pass- und 35-Pass-Optionen, aber diese würden viel zu lange dauern, um sich zu lohnen.

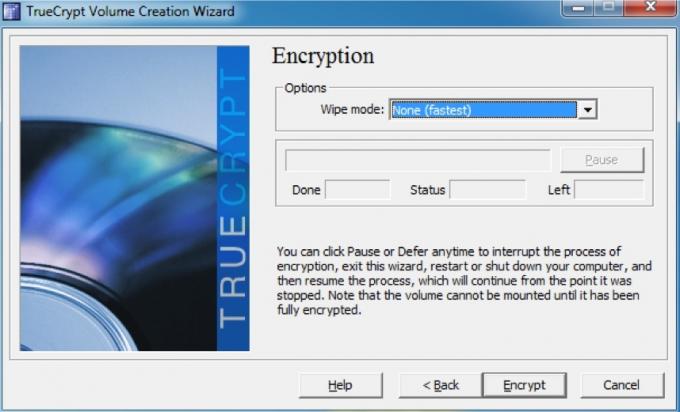

Jetzt sind wir am Ende - klicken Sie einfach auf "Verschlüsseln"! Sie erhalten ein Dialogfeld, das Sie daran erinnert, dass Sie erst dann auf die Daten zugreifen können, wenn das gesamte Laufwerk verschlüsselt ist. Es gibt auch eine Warnung, dass Sie mit ziemlicher Sicherheit einige der Daten beschädigen, über die Sie kopieren (falls dies der Fall ist), wenn Ihr Computer aus irgendeinem Grund heruntergefahren wird, ohne dass eine Pause möglich ist. Selbst wenn Sie dies nicht tun, müssen Sie den Verschlüsselungsprozess erneut von vorne beginnen.

Hol dir eine Tasse Kaffee - das wird eine Weile dauern. Sobald Sie das Laufwerk verschlüsselt haben, werden einige weitere Dialogfelder angezeigt, in denen Sie einige wichtige Anweisungen zum Mounten des Laufwerks erhalten.

Sobald Sie diese an Bord genommen haben, werden Sie mit dem letzten Fenster begrüßt:

4.5 Ein- und Aussteigen verschlüsselter Festplatten

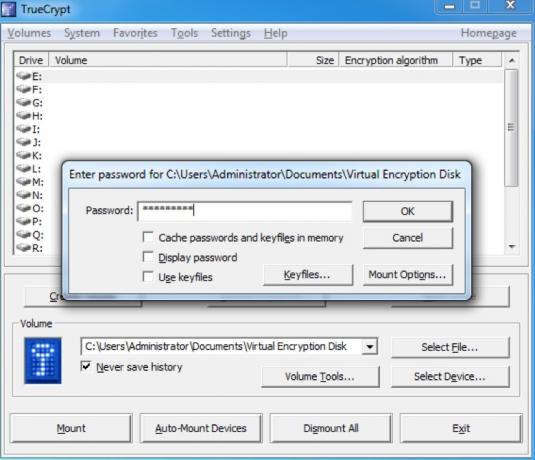

Das Mounten einer verschlüsselten Festplatte ist ziemlich einfach. Zuerst schauen wir uns die Montage eines VED an. Im Hauptfenster klicken wir auf "Datei auswählen ..." und wählen den zuvor erstellten VED aus. Wir werden dann aufgefordert, das Passwort für das Archiv einzugeben. Es wird ein bisschen so aussehen:

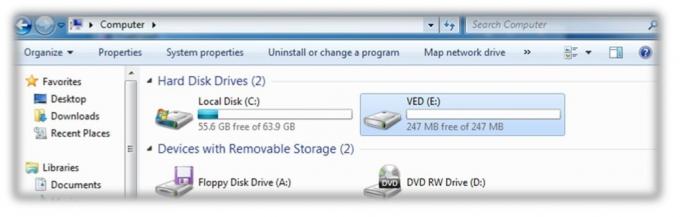

Das ist es! Sobald wir das Passwort eingegeben und auf "OK" geklickt haben, wird das Laufwerk gemountet und sieht genauso aus wie jede andere Festplatte:

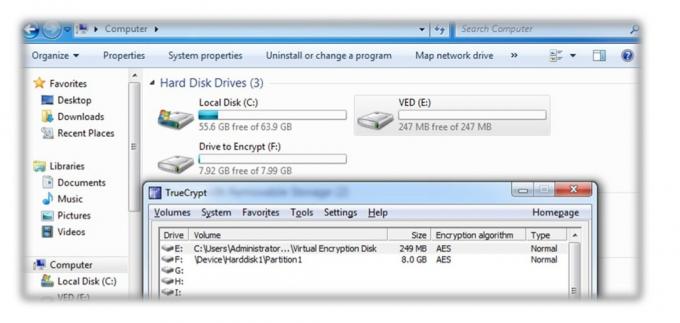

Das Mounten einer verschlüsselten Partition ist noch einfacher - wir müssen lediglich auf „Geräte automatisch mounten“ unter klicken Am unteren Rand des Fensters wird ein Dialogfeld angezeigt, in das Sie das Kennwort des verschlüsselten Fensters eingeben können Trennwand. Wenn wir auf "OK" klicken, wird es wie der VED als Laufwerk bereitgestellt:

Wenn Sie mit den Dateien fertig sind, kehren Sie einfach zum TrueCrypt-Hauptfenster zurück und klicken Sie auf "Alle deaktivieren".

5. Andere gute Sicherheitsgewohnheiten

5.1 Gute Passwörter auswählen

Es ist sehr wichtig, dass Sie gute Passwörter auswählen, um alles sicher zu halten. Bei der Auswahl der zu verwendenden Kennwörter sind einige Dinge zu beachten. Das erste mag offensichtlich erscheinen, aber es muss gesagt werden: Stellen Sie sicher, dass Sie für alles unterschiedliche Passwörter verwenden! Es spielt keine Rolle, wie sicher Ihr Passwort ist. Wenn Sie für alles dasselbe Passwort verwenden und jemand es lernt, hat er Zugriff auf Ihr gesamtes digitales Leben. Das ist nicht lustig.

Zweitens muss Ihr Passwort tatsächlich sicher sein. Das Festlegen Ihres Passworts als "Passwort" oder des Namens Ihrer Katze ist möglicherweise leicht zu merken, aber es sind auch die ersten Dinge, die jemand versuchen wird, auf Ihre Daten zuzugreifen.

Ein gutes Passwort ist leicht zu merken, aber schwer zu erraten oder zu knacken. Dies bedeutet, dass Sie eine von zwei Routen wählen können:

• Wählen Sie ein sehr, sehr langes Passwort. Das Kennwort "TheRainInSpainStaysMainlyInThePlain" ist beispielsweise 35 Zeichen lang - lang genug, dass kein Hacker dazu in der Lage sein wird es herauszufinden und es mit brutaler Gewalt zu knacken (mit einem Computer alle möglichen Kombinationen durchzugehen) würde auch viel dauern lange. Das einzige Problem ist, dass einige Websites oder Programme möglicherweise die Anzahl der Zeichen begrenzen, die Sie verwenden können.

• Wählen Sie ein komplexes Passwort. Diese sollten immer noch mindestens 8 Zeichen enthalten, enthalten jedoch Groß- und Kleinbuchstaben, Zahlen und Symbole, um die Anzahl der möglichen Kombinationen für ein kürzeres Kennwort erheblich zu erhöhen. "NES + = 3ux" ist ein Beispiel für ein komplexes Passwort.

Ich persönlich bevorzuge die komplexe Route, da sie schneller zu tippen ist. "Aber Lachlan!" Ich höre Sie sagen: "Wie kann ich jemals ein zufälliges Passwort mit Symbolen und Zahlen finden, geschweige denn daran denken?"

Wenn ich ein neues Passwort benötige, fällt mir normalerweise ein Satz ein, der leicht zu merken ist, zum Beispiel "Alle für einen und einer für alle". Dann nehme ich den ersten Buchstaben jedes Wortes - "afoaofa". Im Moment ist es kein komplexes Passwort, aber wir werden es schaffen.

Als nächstes können wir das "a" für "und" in ein "&" ändern. Dies gibt uns "afo & ofa". Jetzt brauchen wir ein oder zwei Zahlen. Die Zahl 4 sieht aus wie ein Großbuchstabe „A“, sodass wir einen von ihnen austauschen und das Wort „Eins“ für „1“ ändern können. Wenn wir das tun, erhalten wir "afo & 1f4". Sieht doch besser aus, oder?

Wenn wir das erste "a" zu einem Großbuchstaben machen (wie am Anfang des Satzes) und am Anfang und Ende des Passworts ein paar Satzzeichen einfügen, erhalten wir so etwas wie "! Afo & 1f4?". Viel Spaß beim Versuch, das zu knacken! Es ist jedoch immer noch ziemlich leicht zu merken:

Alle für einen und einer für alle ->! Afo & 1f4?

Wenn Sie sich nicht besonders kreativ fühlen, können Sie jederzeit einen Online-Passwortgenerator verwenden. Ich habe persönlich gefunden Passwortgenerator von pctools.com der Beste sein. Unabhängig davon, welches Passwort Sie verwenden oder wie Sie darauf gekommen sind, ist es eine gute Idee, die Stärke Ihres Passworts zu testen. passwordmeter.com ist toll dafür.

5.2 Sperren Ihres Computers und Abmelden von Diensten

Es versteht sich von selbst, dass ein Passwort sinnlos ist, wenn es nicht verwendet wird. Ihr Computer ist möglicherweise durch ein fantastisches Passwort geschützt, das verhindert, dass sich Personen anmelden. Aber was passiert, wenn Sie sich anmelden und dann für eine Weile für Ihren Computer weggehen? Jeder kann sich hinsetzen und auf eine Ihrer Dateien zugreifen (es sei denn, Sie haben sie auf einer virtuellen verschlüsselten Festplatte!)

Die schnelle und einfache Lösung besteht darin, Ihren Computer zu sperren, wenn Sie ihn verlassen und woanders hingehen. Wenn Sie Windows verwenden, können Sie die Windows-Taste + L drücken, um den Bildschirm zu sperren. Wenn Sie Ubuntu verwenden, können Sie "Strg" + "Alt" + L drücken.

Wenn Sie einen Mac verwenden, gibt es keine Tastenkombination, aber Sie können Ihren Bildschirm trotzdem sperren. Es gibt verschiedene Möglichkeiten, dies zu tun:

5.3 Bildschirmschonersperre

Gehen Sie einfach zu den Systemeinstellungen, klicken Sie auf "Sicherheit" und wählen Sie die erste Option: "Kennwort nach dem Ruhezustand oder Bildschirmschoner anfordern". Sie können einen Zeitraum auswählen, in dem das Kennwort benötigt wird, von einer sofortigen Sperre bis zu 4 Stunden. Wenn Sie den Bildschirm schnell sperren möchten, können Sie eine Ihrer „heißen Ecken“ festlegen, um den Bildschirmschoner zu starten. Die Einstellung hierfür finden Sie in den Systemeinstellungen unter „Exposé“.

5.4 Anmeldefenster

Alternativ können Sie zu den Systemeinstellungen gehen und dann auf "Konten" klicken. Wählen Sie als Nächstes unten im Fenster "Anmeldeoptionen" und dann "Schnelles Benutzerwechselmenü anzeigen". Dadurch wird ein Symbol oder Ihr Benutzername in die Menüleiste eingefügt. Sie können darauf klicken und dann auf "Anmeldefenster ..." klicken, um Ihren Bildschirm zu sperren.

Sie können den Bildschirm auch so einstellen, dass er nach dem Verlassen des Bildschirmschoners auf den anderen Betriebssystemen gesperrt wird. Die Option befindet sich normalerweise unter den Einstellungen des Bildschirmschoners.

Das ist alles schön und gut, wenn Sie Ihren eigenen Computer verwenden, aber was ist, wenn Sie den Computer eines Freundes oder einen öffentlichen Computer verwenden?

Stellen Sie einfach sicher, dass Sie den Browser nicht anweisen, sich eines Ihrer Passwörter zu merken, und dass Sie sich abmelden, wenn Sie fertig sind. Auf diese Weise besteht keine Chance, dass jemand auf Ihre Daten zugreifen kann, ohne dass Sie davon erfahren!

6. Fazit

Ihr Laptop wurde gestohlen.

Du hast es nur für eine Sekunde dort gelassen und es waren viele Leute da, aber du bist zurückgekommen und es war weg. Es dauert einen Moment, um einzusinken.

Es ist Weg.

Zuerst kommt der anfängliche Schock, dann der Unglaube. Vielleicht habe ich es einfach neben den Stuhl gestellt, damit es nicht im Weg war... Nein. Es ist auch nicht da. Es wurde genommen.

"Verdammt", denkst du. "Ich bekomme das nicht zurück." Aber es ist nicht so schlimm. Es war ein alter Laptop, treu, aber für den Ruhestand vorgesehen.

Aber dann trifft es dich.

Mein E-Mail-Konto.

Meine Bankdaten.

Meine persönlichen Daten und die Daten aller meiner Freunde und Familie.

Die Finanzberichte für mein Unternehmen.

Die Bilder meiner Familie.

Ich habe sie alle gesichert, aber das ist hier nicht das Problem. Sie sind jetzt draußen in freier Wildbahn. Wer weiß, wo sie landen könnten und wer sie sehen könnte? Wer weiß, wie diese Informationen genutzt werden können?

Aber Moment mal. Alle meine Geschäftsdateien befinden sich auf einer virtuellen verschlüsselten Festplatte, der Rest befindet sich auf der zweiten Partition, die ich verschlüsselt habe, und ich habe meinen Bildschirm gesperrt, bevor ich ihn ablegte. Selbst wenn es ihnen gelingt, mein komplexes Passwort mit 15 Zeichen zu überschreiten, können sie nicht auf meine persönlichen Daten zugreifen.

Ich denke, es ist doch nicht so schlimm.

Gott sei Dank habe ich meine Daten verschlüsselt!

Zusätzliche Lektüre

- So erstellen Sie verschlüsselte Ordner, die andere mit Truecrypt 7 nicht anzeigen können So erstellen Sie verschlüsselte Ordner, die andere mit Truecrypt 7 nicht anzeigen können Weiterlesen

- Verschlüsseln Sie Ihren USB-Stick mit Truecrypt 6.0 Verschlüsseln Sie Ihren USB-Stick mit Truecrypt 6.0 Weiterlesen

- So erstellen Sie mit TrueCrypt 7 eine wirklich versteckte Partition So erstellen Sie mit TrueCrypt 7 eine wirklich versteckte Partition Weiterlesen

- 5 Möglichkeiten zum sicheren Verschlüsseln Ihrer Dateien in der Cloud 5 Möglichkeiten zum sicheren Verschlüsseln Ihrer Dateien in der CloudIhre Dateien werden möglicherweise während der Übertragung und auf den Servern des Cloud-Anbieters verschlüsselt, aber das Cloud-Speicherunternehmen kann sie entschlüsseln - und jeder, der Zugriff auf Ihr Konto erhält, kann die Dateien anzeigen. Client-seitig ... Weiterlesen

Leitfaden Veröffentlicht: Juni 2011