Werbung

Ransomware entwickelt sich weiter Eine Geschichte der Ransomware: Wo sie begann und wohin sie gehtRansomware stammt aus der Mitte der 2000er Jahre und stammte wie viele Bedrohungen der Computersicherheit aus Russland und Osteuropa, bevor es sich zu einer immer stärkeren Bedrohung entwickelte. Aber wie sieht die Zukunft für Ransomware aus? Weiterlesen . Ich höre dich schreien "Wieder entwickeln?" Zu dem sage ich: "Ja, Freunde, und du solltest besser aufpassen ..." Weil diesmal Ransomware bewegt sich von seinen Wurzeln 3 Grundlegende Sicherheitsbedingungen, die Sie verstehen müssenDurch Verschlüsselung verwirrt? Von OAuth verwirrt oder von Ransomware versteinert? Lassen Sie uns einige der am häufigsten verwendeten Sicherheitsbegriffe und deren genaue Bedeutung auffrischen. Weiterlesen als Werkzeug von Kriminellen und Übeltätern in eine besorgniserregende Dienstleistungsbranche.

Sehr bald wird es eine definierte Grenze zwischen Ransomware-Erstellern und denen geben, die Ransomware an die breite Öffentlichkeit vertreiben. In einigen Quartalen wird Ransomware-as-a-Service als Lehrmittel beworben. In anderen Fällen ist dies lediglich ein Mittel zum Zweck, da der Ransomware-Händler 20 Prozent der erhaltenen Lösegeldbeträge sammelt.

#Ransomware-as-a-Service (RaaS) ist jetzt auf der Website verfügbar #DarkWeb für 'Bildungszwecke' #hacking#Onlinesicherheit#infosec#malware

- TheCyberSecurityHub (@TheCyberSecHub) 5. Februar 2017

Win-Win

Die Verbreitung von leicht zugänglichem Zugriff ist eine Win-Win-Situation für Malware-Entwickler und -Distributoren. Es ist absolut abscheulich für fast jeden anderen Die ultimative Ransomware-Website, die Sie kennen solltenRansomware ist eine wachsende Bedrohung, und Sie sollten alles tun, um dies zu verhindern. Egal, ob Sie Informationen benötigen oder Hilfe benötigen, nachdem Sie von Ransomware getroffen wurden, diese großartige Ressource kann Ihnen helfen. Weiterlesen . Malware-Varianten sind seit langem verkauft und nicht nur an den Meistbietenden. Commoditized Malware-Vertriebsnetzwerke sollten keine Überraschung sein, und Pay-per-Install-Dienste spielen seit langem eine wichtige Rolle auf dem modernen Malware-Markt.

Missetäter bestimmen einfach die Anzahl der Opfersysteme (einschließlich der spezifischen geografischen Verteilung, falls gewünscht), die in ihr Budget passen. Bereitstellung eines PPI-Dienstes mit Zahlungs- und Malware-ausführbaren Dateien nach Wahl der Missetäter, und in kurzer Zeit wird ihre Malware auf Tausenden von neuen installiert Systeme. Auf dem heutigen Markt kostet der gesamte Prozess ein paar Cent pro Zielhost - billig genug für Botmaster Bauen Sie ihre Reihen von Grund auf neu auf, angesichts der Verteidiger, die umfangreiche, energische Niederlagen unternehmen. — Messung des Pay-per-Install: Die Kommerzialisierung der Malware-Verteilung, IMDEA Software Institute

Ransomware ist eine offensichtliche Wahl für die kriminelle Entwicklung. Angenommen Fast beispiellose Schwierigkeit, eine Crypto-Ransomware-Infektion zu entfernen Schlagen Sie Betrüger mit diesen Ransomware-EntschlüsselungstoolsWenn Sie mit Ransomware infiziert wurden, können Sie mit diesen kostenlosen Entschlüsselungstools Ihre verlorenen Dateien entsperren und wiederherstellen. Warten Sie nicht noch eine Minute! Weiterlesen zusammen mit Sofortige, direkte und im Wesentlichen nicht nachvollziehbare Zahlungsmethode von Bitcoin Cyberkriminalität geht offline: Die Rolle von Bitcoins bei Lösegeld und Erpressung Weiterlesen Ransomware-as-a-Service (RaaS) ist seit einiger Zeit in Sicht.

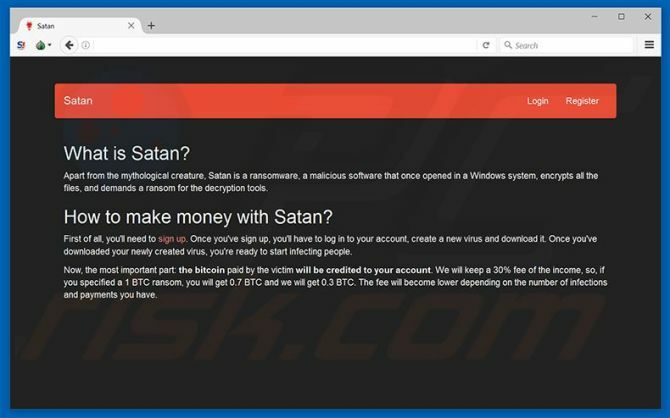

Satan

Unabhängiger Malware-Forscher @ Xylit0l entdeckte die Satan Ransomware. Diese Variante verwendete RSA-2048- und AES-256-Kryptographie, wodurch sie - zumindest bei aktueller Rechenleistung - im Wesentlichen unzerbrechlich ist. Trotz der extrem starken Verschlüsselung war Satan ansonsten nicht bemerkenswert und forderte ein Lösegeld zwischen 500 und 1.500 US-Dollar, das in Bitcoin gezahlt werden sollte. Untersuchungen zeigen jedoch, dass die Satan Ransomware-Distributoren nicht wirklich gut gemacht auf eine Zahlung, die die Gefahr des Umgangs mit Kriminellen veranschaulicht.

Neu #RaaShttps://t.co/wbqn2GOuvopic.twitter.com/skTTNCDbod

- Xylit (@ Xylit0l) 18. Januar 2017

Weitere Untersuchungen ergaben, dass Satan Ransomware-as-a-Service war und ein kostenlos zu verwendendes Ransomware-Kit anbot. Ein potenzieller Benutzer müsste nur ein Konto auf der Website registrieren, bevor er Zugriff auf das Ransomware-Kit erhält. Der Ransomware-Entwickler bittet den Distributor lediglich, sich von 30 Prozent der mit dem Kit erzielten Einnahmen zu trennen. Unten finden Sie die Anmeldeseite für die Satan-Ransomware mit dem 30-Prozent-Gebührenvertrag.

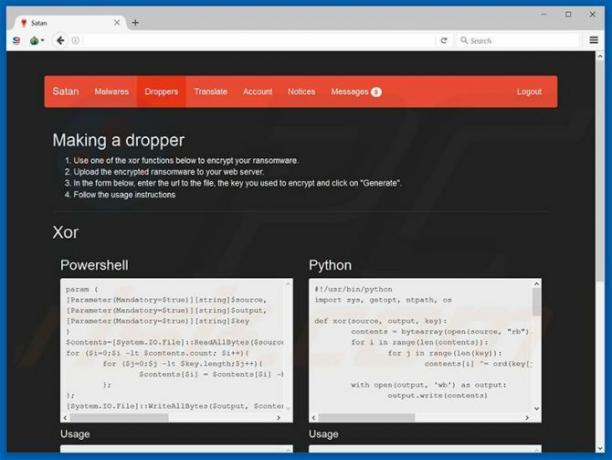

Es ist auch ein umfassender Service, der nicht nur mit der Ransomware aufhört. Die Satan RaaS-Site enthielt detaillierte Anweisungen zum Erstellen eines Gateway-Proxys, um die Anonymität zu gewährleisten Erstellen Sie eine verschlüsselte Pipette, Übersetzungsdienste, eine Kontoübersichtsseite, Notizen zur Opferverfolgung und eine Nachricht Tafel.

Ist die Satan Ransomware dämonisch?

Während die Bedrohung durch Ransomware von Stamm zu Stamm unterschiedlich ist, ist es wichtig zu verstehen, wie gefährlich selbst ein kostenloses Kit sein kann.

Cylance einen umfassenden Abriss abgeschlossen der Satan Ransomware. Sie stellten fest, dass „die eigentliche Binärdatei verschlüsselt ist und viele Anti-Debugging- und Anti-Analysetechniken enthält, um die dynamische und statische Analyse zu erschweren. Höchstwahrscheinlich verfügen Malware-Autoren bereits über eine leicht verfügbare Bibliothek für diese Techniken, die sie in ihre Malware aufnehmen, da sie bereits in anderen Malwares verwendet wurden. “

Die Satan-Ransomware ist zwar kostenlos, aber es handelt sich um eine professionell entwickelte fortschrittliche Malware, die in die Hände von Kindern gelangt. Ich werde nicht einmal die Fragen der Verantwortung und der Moral stellen, weil ich denke, wir können uns darauf einigen, dass beide strittig sind.

Satan kam mit Freunden

Satan ist nicht der einzige RaaS da draußen. Es gibt mindestens acht weitere Dienste, die verschiedene Ransomware-Kits anbieten und eine Kürzung fordern.

- Tox - Eines der ersten Ransomware-as-a-Service-Kits, mit dem eine ausführbare Datei erstellt werden kann, die immer noch unter dem Radar der wichtigsten Antivirensuiten fliegt. Behält 20 Prozent des gesammelten Lösegeldes.

- Fakben - Befiehlt eine Teilnahmegebühr von 50 US-Dollar. Die Zahlungsempfänger erhalten Zugriff auf eine Vielzahl von Ransomware-Anpassungstools. Das Entwickler verkaufen auch ihre Exploit-Kits So hacken sie dich: Die düstere Welt der Exploit-KitsBetrüger können Software-Suites verwenden, um Sicherheitslücken auszunutzen und Malware zu erstellen. Aber was sind diese Exploit-Kits? Woher kommen sie? Und wie können sie gestoppt werden? Weiterlesen sowie 10 Prozent aller erhaltenen Lösegeldzahlungen zu behalten.

- Encryptor RaaS - Bietet potenziellen Benutzern eine Mindestbindung von 5 Prozent. Darüber hinaus wird jedem Opfer eine individuelle Bitcoin-Adresse zugewiesen, um die Zahlungen zu verfolgen.

- ORX Locker - Anstatt das Lösegeld direkt zu erhalten, werden alle Zahlungen von einem Drittanbieter verarbeitet. Darüber hinaus installiert ORX den TOR-Client, um die Zahlung zu erleichtern.

- Lösegeld32 - Ein Schritt über seinen "Konkurrenten" seinen Kunden eine Javascript-Ransomware anbieten Ihre neue Sicherheitsbedrohung für 2016: JavaScript RansomwareLocky Ransomware hat Sicherheitsforscher beunruhigt, aber seit seinem kurzen Verschwinden und seiner Rückkehr als plattformübergreifende Bedrohung durch JavaScript-Ransomware haben sich die Dinge geändert. Aber was können Sie tun, um die Locky-Ransomware zu besiegen? Weiterlesen . Benutzer können sich auch dafür entscheiden, die Systemleistung der Benutzer während des Verschlüsselungsprozesses zu bestimmen. Die Nutzlast beträgt 22 MB, was ziemlich groß ist. Da es jedoch in JavaScript geschrieben ist, Windows-, Mac- und Linux-Benutzer können angesprochen werden Lassen Sie sich nicht von den Betrügern verführen: Ein Leitfaden für Ransomware und andere Bedrohungen Weiterlesen .

- AlphaLocker - Gilt als eines der professionellsten RaaS-Kits. Die Entwickler verkaufen ein kombiniertes Paket aus einzigartiger Ransomware, der Master-Entschlüsselungs-Binärdatei und einem Admin-Panel für nur 65 US-Dollar. Darüber hinaus erhält die Ransomware regelmäßige Code-Updates, um den Antivirensuiten immer einen Schritt voraus zu sein.

- Janus - Ein relativ neues RaaS-Kit. Es ermöglicht kundenspezifische Builds des Petya Bringt The Petya Ransomware Crack Ihre Dateien zurück?Eine neue Ransomware-Variante, Petya, wurde von einem wütenden Opfer geknackt. Dies ist eine Chance, die Cyberkriminellen zu besiegen, da wir Ihnen zeigen, wie Sie Ihre Lösegelddaten freischalten können. Weiterlesen und Mischa Ransomware. Janus verfügt über ein einzigartiges Zahlungssystem, bei dem die Entwickler Zahlungen auf der Grundlage des wöchentlichen Lösegeldvolumens vornehmen. Darüber hinaus wird die Ransomware gebündelt. Wenn Petya nicht installiert werden kann, wird ein Versuch mit Mischa unternommen.

- Versteckte Träne - Hidden Tear ist das einzige Kit, das ursprünglich als Lehrmittel entwickelt wurde. Die Quelle wurde auf GitHub veröffentlicht, damit Interessenten verstehen können, wie Ransomware funktioniert. Leider wurde es entführt und es gibt jetzt mehr als 20 Varianten.

Diese Optionen stellen ein ernstes Problem dar. Die Eingabeleiste für erweiterte Ransomware ist jetzt extrem niedrig. Darüber hinaus gibt es Keine Garantie, dass verschlüsselte Dateien zurückgegeben werden 5 Gründe, warum Sie Ransomware-Betrüger nicht bezahlen solltenRansomware ist beängstigend und Sie möchten nicht davon getroffen werden - aber selbst wenn Sie dies tun, gibt es zwingende Gründe, warum Sie das Lösegeld NICHT zahlen sollten! Weiterlesen sobald das Lösegeld bezahlt ist.

Der Service wird wie gewohnt fortgesetzt

Die Internetkriminalität entwickelt sich weiter. Der immer stärker werdende Ransomware-as-a-Service-Markt zeigt den hoch organisierten geschäftsorientierten Ansatz, der auf Malware angewendet wird. Ransomware hat sich nicht nur zu einem leicht verkaufsfähigen Produkt entwickelt (das mit anderen Internetkriminalitäten verpackt werden kann und / oder das Hacken von Produkten) ist es einfacher als je zuvor, Zugang zu extrem leistungsfähigen, wirklich zerstörerischen Produkten zu erhalten Malware.

In Zukunft ist das Potenzial für Störungen für fast alle schwer einzuschätzen. Was ist, wenn dadurch ein wettbewerbsintensiver Ransomware-Schwarzmarkt entsteht, auf dem die Top-Entwickler versuchen, ihre Konkurrenten zu übertreffen? Wir stehen möglicherweise vor einer beispiellosen Tranche fortschrittlicher Ransomware. Das ist natürlich alles nur hypothetisch.

Das kluge (Lösegeld-) Geld besagt jedoch, dass zumindest mehr Lösegeld auf uns zukommen wird.

Sind Sie besorgt über Ransomware? Was ist mit den Leuten, die es vertreiben? Haben sie eine moralische Verantwortung, es für sich zu behalten? Teilen Sie uns Ihre Gedanken unten mit!

Bildnachweis: Monkey Business Images / Shutterstock

Gavin ist Senior Writer bei MUO. Er ist außerdem Redakteur und SEO-Manager für MakeUseOfs kryptofokussierte Schwestersite Blocks Decoded. Er hat einen BA (Hons) für zeitgenössisches Schreiben mit Praktiken der digitalen Kunst, die aus den Hügeln von Devon geplündert wurden, sowie über ein Jahrzehnt Berufserfahrung im Schreiben. Er genießt reichlich Tee.