Werbung

EIN Virtuelles privates Netzwerk Was ein VPN-Tunnel ist und wie man einen einrichtet Weiterlesen ist ein wirklich nützliches Tool, um Ihre Privatsphäre zu schützen und online anonym zu bleiben. VPNs funktionieren, indem Sie Ihre Internetverbindung mithilfe eines verschlüsselten Tunnels über einen anderen Computer (als „Endpunkt“ bezeichnet) weiterleiten. Dies bedeutet, dass niemand zwischen Ihrem Computer und dem Endpunkt sehen kann, was Sie tun. Dies bedeutet auch, dass Sie als Endpunkt für alle Computer getarnt sind, mit denen Ihr Computer eine Verbindung herstellt. Einfach ausgedrückt, Es verbirgt Ihre IP-Adresse.

Eine Sicherheitslücke in vielen VPN-Anbietern, die kürzlich von Perfect Privacy entdeckt wurde, lässt diesen letzten Punkt jedoch in Zweifel ziehen. Diese Sicherheitslücke kann möglicherweise dazu führen, dass Personen ihre Anonymität verlieren, wenn sie VPNs verwenden. Hier ist wie.

Die Sicherheitslücke

Also, wie funktioniert der Angriff (welcher? wurde als "Port Fail" bezeichnet) Arbeit? Zunächst müssen einige Bedingungen erfüllt sein.

Erstens müssen für den VPN-Anbieter und den Angreifer die Portweiterleitung aktiviert sein. Hier ändern sich die IP-Adresse und die Portnummer, während das Paket das Netzwerk durchläuft. Weitere Hintergrundinformationen finden Sie in unserem Artikel zur Netzwerkadressübersetzung Was ist Network Address Translation (NAT) und wie funktioniert es? Weiterlesen (NAT). Der Angriff funktioniert immer noch, wenn für das Opfer die Portweiterleitung nicht aktiviert ist.

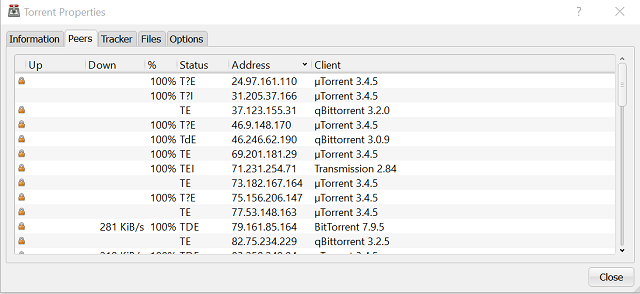

Der Angreifer muss außerdem über ein Konto bei dem VPN verfügen, auf das er abzielt, und die IP-Adresse des VPN-Endpunkts kennen, den der Benutzer verwendet. Dies kann durch Beobachten eines BitTorrent-Schwarms (alle mit einem einzelnen Torrent verbundenen Peers) oder durch Überwachen eines IRC festgestellt werden.

Anschließend stellt der Angreifer eine Verbindung zu demselben VPN-Endpunkt wie das Opfer her und wartet darauf, dass er eine schädliche Webseite besucht, die unter der Kontrolle des Angreifers steht. Dies kann häufig durch Einbetten der Webseite in eine legitime Site erreicht werden, entweder als auf dem Webserver gehostetes Image oder als iFrame. Daraus wird es möglich, die tatsächliche IP-Adresse der Zielperson abzuleiten.

Wer war betroffen

Einige der größten Namen in VPNs waren von dieser Sicherheitsanfälligkeit betroffen. Dies umfasste Ovpn.to, nVPN und Private Internet Access (PIA). Alle wurden über die Sicherheitsanfälligkeit informiert, bevor sie veröffentlicht wurde, und konnten einen Fix herausgeben, bevor sie öffentlich bekannt wurde. Mit TorrentFreak sprechen, Privater Internetzugang sagte:

„Wir haben Firewall-Regeln auf VPN-Serverebene implementiert, um den Zugriff auf weitergeleitete Ports von den tatsächlichen IP-Adressen der Clients aus zu blockieren. Das Update wurde innerhalb von 12 Stunden nach dem ersten Bericht auf allen unseren Servern bereitgestellt. “

PIA gab Perfect Privacy außerdem eine Bug-Prämie in Höhe von 5.000 US-Dollar als Anerkennung für ihre Bemühungen und die Tatsache, dass sie die Sicherheitsanfälligkeit auf verantwortungsvolle Weise offenlegten. In der Vergangenheit haben wir ausführlich über die Ethik der Offenlegung von Sicherheitslücken Vollständige oder verantwortungsvolle Offenlegung: Wie Sicherheitslücken offengelegt werdenSicherheitslücken in gängigen Softwarepaketen werden ständig entdeckt. Wie werden sie jedoch Entwicklern gemeldet und wie erfahren Hacker über Schwachstellen, die sie ausnutzen können? Weiterlesen und wie es fast immer besser ist, den Anbieter zu informieren, bevor die Sicherheitsanfälligkeit für die Wildnis freigegeben wird.

Natürlich gibt es Tausende von VPN-Anbietern. Einige haben zwar Korrekturen vorgenommen, viele andere jedoch wahrscheinlich nicht.

Warum das wichtig ist

Leute benutzen VPNs für eine Vielzahl von Gründen 8 Fälle, in denen Sie kein VPN verwendet haben, dies aber hätten tun sollen: Die VPN-ChecklisteWenn Sie noch nicht daran gedacht haben, ein VPN zu abonnieren, um Ihre Privatsphäre zu schützen, ist jetzt der richtige Zeitpunkt dafür. Weiterlesen . Viele Leute benutzen sie dazu besiege georestrictions Der ultimative Leitfaden zum Online-Fernsehen mit privatem InternetzugangMit virtuellen privaten Netzwerken (VPNs) können Sie Ihren Netzwerkverkehr durch einen verschlüsselten Tunnel leiten. So können Sie Ihre Identität einfach verbergen und sicher im Internet surfen, wenn Sie einen öffentlichen Zugang verwenden Punkte. Weiterlesen auf Internet-TV-Sites. Einige verwenden sie, um ihre Kommunikation zu sichern, während sie einen öffentlichen WLAN-Hotspot verwenden. Andere verwenden sie, um die Zensur und Überwachung durch die Regierung zu besiegen oder um Filme und Musik illegal herunterzuladen, ohne verklagt zu werden.

Für diejenigen in der letzteren Kategorie wird die Entdeckung dieser Sicherheitsanfälligkeit von großer Bedeutung sein. Wie immer besteht Ihre einzige echte Option darin, mit Ihrer Brieftasche abzustimmen und einen VPN-Anbieter zu abonnieren, von dem bestätigt wurde, dass er diese Sicherheitsanfälligkeit behoben hat.

Persönlich bin ich ein großer Fan von privatem Internetzugang Sichern Sie Ihre Browsing-Aktivitäten mit VPN mit privatem Internetzugang [Giveaway]Wir verschenken 10 private Internetzugangskonten, die ein Jahr gültig sind! Lesen Sie unsere exemplarische Vorgehensweise und nehmen Sie am Gewinnspiel teil! Weiterlesen und würde sie jeden Tag der Woche empfehlen. Weitere Informationen zum Markt finden Sie in unserer Liste der besten VPN-Dienste. Es gibt auch einige kostenlose VPN-Dienste.

Bleib sicher

Wenn Sie ein VPN verwenden, können Sie nur wenige Maßnahmen ergreifen, um Ihre Privatsphäre zu verbessern. Zunächst können Sie Ihren Computer auf konfigurieren Schutz vor DNS-Lecks Wie DNS-Lecks die Anonymität bei Verwendung eines VPN zerstören können und wie sie gestoppt werden könnenWenn Sie versuchen, online anonym zu bleiben, ist ein VPN die einfachste Lösung, indem Sie Ihre IP-Adresse, Ihren Dienstanbieter und Ihren Standort maskieren. Aber ein DNS-Leck kann den Zweck eines VPN völlig untergraben ... Weiterlesen , was Ihre Anonymität völlig untergraben kann. Deaktivieren Sie außerdem JavaScript (Was ist JavaScript? Was ist JavaScript und kann das Internet ohne JavaScript existieren?JavaScript ist eines der Dinge, die viele für selbstverständlich halten. Jeder benutzt es. Weiterlesen ) um sich dagegen zu verteidigen Canvas Fingerprinting-Angriffe Canvas Fingerprinting verfolgt Sie überall hin. Hier ist, warum Sie besorgt sein sollten Weiterlesen . Es ist erwähnenswert, dass dies sich nachteilig auf Ihre Browser-Erfahrung auswirken kann, und viele (einschließlich James Bruce; unser Chief Web Officer) davon abraten AdBlock, NoScript & Ghostery - Das Trifecta des BösenIn den letzten Monaten wurde ich von einer Reihe von Lesern kontaktiert, die Probleme beim Herunterladen unserer Anleitungen hatten oder warum sie die Anmeldeschaltflächen oder Kommentare nicht sehen konnten, die nicht geladen wurden. und in... Weiterlesen .

Haben Sie andere Strategien zur Verbesserung Ihrer Privatsphäre bei der Verwendung eines VPN? Erzähl mir davon in den Kommentaren unten.

Bildnachweis: Server-Racks von Oleksiy Mark über Shutterstock

Matthew Hughes ist ein Softwareentwickler und Autor aus Liverpool, England. Er wird selten ohne eine Tasse starken schwarzen Kaffee in der Hand gefunden und liebt sein Macbook Pro und seine Kamera. Sie können seinen Blog unter lesen http://www.matthewhughes.co.uk und folge ihm auf Twitter unter @matthewhughes.