Werbung

Zu überlegen, woher unsere Daten stammen, ist eine schwierige Aufgabe. Wir treffen die erforderlichen Vorsichtsmaßnahmen auf unseren Geräten, installieren Antivirensoftware, führen Malware-Scans durch und überprüfen E-Mails hoffentlich doppelt und dreifach auf verdächtige Daten. Dies sind nur einige der potenziellen Angriffsmethoden, die auf uns warten.

Sicherheitsforscher haben herausgefunden, dass neben unseren „normalen“ Geräten eine der neuesten Formen von Technologie könnte Angreifern einen unerwarteten, aber leicht zugänglichen Winkel bieten, um unsere zu stehlen persönliche Daten. Fitness-Tracker sind kürzlich in den Fokus der Sicherheit gerückt, nachdem in einem technischen Bericht eine Reihe von Themen hervorgehoben wurden schwerwiegende Sicherheitslücken in ihren Designs, die es potenziellen Angreifern theoretisch ermöglichen, Ihre persönlichen Daten abzufangen Daten.

Tödliche Fitnessfehler

Fitness-Tracker haben gesehen ein beispielloser Anstieg der Popularität 17 besten Gesundheits- und Fitnessgeräte zur Verbesserung Ihres Körpers In den letzten Jahren sind Innovationen im Bereich Gesundheits- und Fitnessgeräte explodiert. Hier sind nur einige der erstaunlichen Teile des Kits, mit denen Sie sich großartig fühlen können. Weiterlesen in den letzten Jahren. Allein im 4. Quartal 2015 stieg der Absatz gegenüber dem Vorjahr massiv um 197% von 7,1 Mio. auf 21 Mio. Einheiten. Marktanalysten Parks Associates Schätzen Sie den globalen Markt für Fitness-Tracker wird weiter wachsenvon 2 Mrd. USD im Jahr 2014 auf 5,4 Mrd. USD im Jahr 2019. Dies sind signifikante Gewinne, die auf die Anzahl der Benutzer hinweisen, die sich möglicherweise diesem zuvor unbekannten Angriffsvektor aussetzen.

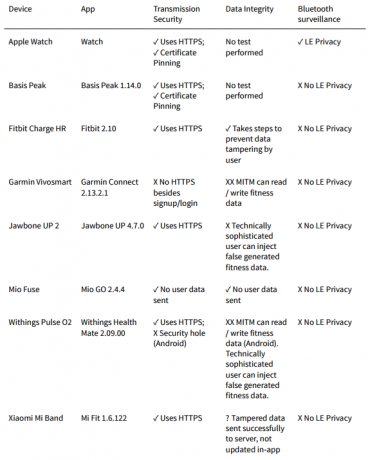

Kanadische gemeinnützige Forschungsorganisation Open Effect, und interdisziplinäres Forschungslabor Bürgerlabor, untersuchten acht der derzeit beliebtesten Fitness-Wearables: die Apple Watch, den Basis Peak, den Fitbit Charge HR, der Garmin Vivosmart, der Jawbone UP 2, der Mio Fuse, der Withings Pulse O2 und der Xiaomi Mi. Band.

Das kombinierter Forschungsbericht wollte herausfinden, welche Schritte die Technologieunternehmen unternehmen, um Ihre Datensicherheit zu schützen und aufrechtzuerhalten. Während wir Fitness-Tracker kennen und verstehen, sammeln sie Herzschläge, Schritte, Kalorien und Schlaf Daten untersuchten die Forscher genau, was mit diesen Daten passiert, wenn sie in den Händen des Geräts sind Entwickler.

Welche Daten werden an einen Remote-Server gesendet? Wie sichern die Technologieunternehmen die Daten? Mit wem wird es geteilt? Wie nutzen die Unternehmen die Informationen tatsächlich?

Zu den wichtigsten Ergebnissen gehörten:

- Sieben von acht Fitness-Tracking-Geräten geben dauerhafte eindeutige Kennungen (Bluetooth Media Access Control-Adresse) aus können ihre Träger einer langfristigen Verfolgung ihres Standorts aussetzen, wenn das Gerät nicht mit einem Mobiltelefon gekoppelt und mit diesem verbunden ist Gerät.

- Jawbone- und Withings-Anwendungen können genutzt werden, um gefälschte Fitnessband-Aufzeichnungen zu erstellen. Solche gefälschten Aufzeichnungen stellen die Zuverlässigkeit der Verwendung dieser Fitness-Tracker-Daten in Gerichtsverfahren und Versicherungsprogrammen in Frage.

- Die Anwendungen Garmin Connect (iPhone und Android) und Withings Health Mate (Android) Sicherheitslücken aufweisen, die es einem nicht autorisierten Dritten ermöglichen, Benutzer zu lesen, zu schreiben und zu löschen Daten.

- Garmin Connect verwendet für seine iOS- oder Android-Anwendungen keine grundlegenden Sicherheitsmethoden für die Datenübertragung und setzt Fitnessinformationen daher einer Überwachung oder Manipulation aus.

Persistente eindeutige Kennungen

Die Wearable-Technologie sendet ein dauerhaftes Bluetooth-Signal aus. Ob Smartwatch oder Fitness-Tracker, dieses Signal wird verwendet, um konsistent mit Ihrem Smartphone zu kommunizieren. Ihre Kommunikation mit dem externen Gerät ist unter Verwendung einer MAC-Adresse (Media Access Control) verwaltet IP- und MAC-Adresse: Wofür sind sie gut?Das Internet unterscheidet sich nicht so sehr vom regulären Postdienst. Anstelle einer Privatadresse haben wir IP-Adressen. Anstelle von Namen haben wir MAC-Adressen. Zusammen bringen sie die Daten an Ihre Tür. Hier ist ... Weiterlesen , eindeutige Identifizierung des Fitness-Trackers.

Im Zusammenhang mit Fitness-Trackern erfordert die Aufrechterhaltung der Sicherheit personenbezogener Daten, dass diese Adressen zufällig ausgewählt werden, um sicherzustellen, dass der Benutzer nicht nachverfolgt und durch die MAC-Adresse identifiziert werden kann. Bluetooth-Beacons, die in Einkaufszentren immer häufiger zur Erstellung gezielter mobiler Werbung verwendet werden, können diese Geräte mithilfe einer einzigen MAC-Adresse verfolgen und profilieren (dies kann auch der Fall sein) Von jedem mit einem geeigneten, kompakten Computer gebaut Baue einen DIY iBeacon mit einem Raspberry PiWerbung, die sich an einen bestimmten Benutzer richtet, der durch eine Metropole geht, ist das Zeug für dystopische Zukünfte. Aber das ist überhaupt keine dystopische Zukunft: Die Technologie ist bereits da. Weiterlesen ). Von den getesteten Geräten hat nur die Apple Watch ihre MAC-Adresse "in einem Intervall von ungefähr 10 Minuten" randomisiert, um die Identität des Benutzers zu schützen.

Wenn die persistente MAC-Adresse protokolliert ist, kann der Standort des Benutzers von Beacon zu Beacon verfolgt werden. Wenn ein Einkaufszentrum beschließt, während seines gesamten Einkaufsbesuchs Informationen zum Standort des Benutzers zu sammeln, können die Daten an eine Marketingagentur oder einen anderen Datenbroker verkauft werden, ohne den Benutzer zuvor zu benachrichtigen. Wenn ein einzelner Datenbroker mehrere Profile erwerben kann, können Informationen gesammelt werden, um anspruchsvolle zu erstellen Gezielte Werbeprofile, die jedes Mal aktiviert werden, wenn der Benutzer (und seine eindeutige Gerätekennung) das betritt Gebäude.

Die Apps sind genauso schlecht

Jeder Fitness-Tracker verfügt über eine eigene Überwachungs-App, die die Fülle an Fitness-bezogenen Daten erfasst und in eine schöne visuelle Darstellung der Aktionen des Benutzers übersetzt. Es wurde jedoch festgestellt, dass die Apps selbst an mehreren Übertragungsorten persönliche Informationen verlieren.

Zum Beispiel würde man erwarten, dass eine Übermittlung personenbezogener Daten erfolgt Zumindest mit HTTPS verschlüsselt Was ist HTTPS und wie werden standardmäßig sichere Verbindungen aktiviert?Sicherheitsbedenken breiten sich weit und breit aus und haben die meisten Menschen in den Vordergrund gerückt. Begriffe wie Antivirus oder Firewall sind kein seltsames Vokabular mehr und werden nicht nur verstanden, sondern auch von ... Weiterlesen ; Der Garmin Connect konnte dies nicht einmal tun, sodass Benutzerdaten passiv einem potenziellen Lauscher ausgesetzt waren.

Auch wenn Bellabeat Leaf und Withings Health Mate über HTTPS mit Remote-Servern kommunizieren, beides Unternehmen haben Klartext-E-Mails an Benutzer gesendet, um ihre Anmeldeinformationen zu bestätigen, sodass Benutzer für Man-in-the-Middle offen sind Anschläge. Jeder Angreifer mit Kenntnissen der Bellabeat- oder Withings-API kann innerhalb von Minuten auf eine Vielzahl persönlicher Fitnessinformationen zugreifen. Diese Form des Angriffs kann auch verwendet werden, um böswillige oder falsche Daten auf das Wearable oder das Telefon des Benutzers zu übertragen.

Datenmanipulation

Drei der beobachteten Fitness-Tracker-Apps waren „anfällig für einen motivierten Benutzer, der falsch generierte Fitnessdaten für sein eigenes Konto erstellt“, was Unternehmensserver dazu verleitete, gefälschte Daten zu akzeptieren. Open Effect und Bürgerlabor Es wurden mehrere Anwendungen erstellt, mit denen die Fitness-Tracker-Server dazu gebracht werden sollen, falsche Informationen zu akzeptieren. Bellabeat LEAF, Jawbone UP und Withings Health Mate stehen kurz bevor.

"Wir haben eine Anfrage an Jawbone gesendet, in der es heißt, dass unser Testbenutzer an einem einzigen Tag zehn Milliarden Schritte unternommen hat."

Ihre Anwendung verteilte die Schrittzeiten gleichmäßig in festen Intervallen über einen gewünschten Zeitraum, wodurch eine künstliche Verteilung der Schritte erzeugt wurde. Die Forscher kamen zu dem Schluss, dass ein differenzierterer Ansatz „zufällig Schritte zuweisen würde, um eine realistischere Verteilung zu erzielen“, um der Erkennung weiter zu entgehen.

Warum ist das ein Problem?

Fitness-Tracker können Aufrechterhaltung eines kontinuierlichen Stroms der Erfassung personenbezogener Daten Wie viele Ihrer persönlichen Daten könnten Smart Devices verfolgen?Bedenken hinsichtlich der Privatsphäre und Sicherheit von Smart Homes sind nach wie vor real. Und obwohl wir die Idee der intelligenten Technologie lieben, ist dies nur eines von vielen Dingen, die Sie vor dem Tauchen beachten sollten ... Weiterlesen . Zu den gängigen Datenerfassungsvektoren gehören Schritte, Herzschlag, Schlafmuster, Höhe, Geolokalisierung, Qualität der Aktivitäten und Arten von Aktivitäten.

Einige der Fitness-Tracker ermutigen ihre Benutzer, sich an zusätzlichen Fitness- oder sozialen Aktivitäten zu beteiligen, z. B. an der Angabe von Lebensmitteln für die Kalorienzählung und -analyse die persönliche Stimmung zu bestimmten Tageszeiten (auch in Bezug auf Aktivitäten und Essen) Verbrauch), ihre Fitnessziele zu protokollieren 10 Excel-Vorlagen zur Verfolgung Ihrer Gesundheit und Fitness Weiterlesen und Verfolgen Sie den Fortschritt im Laufe der Zeit Verfolgen Sie wichtige Bereiche Ihres Lebens in 1 Minute mit Google FormsEs ist erstaunlich, was Sie über sich selbst lernen können, wenn Sie sich die Zeit nehmen, auf Ihre täglichen Gewohnheiten und Verhaltensweisen zu achten. Verwenden Sie die vielseitigen Google Forms, um Ihren Fortschritt mit wichtigen Zielen zu verfolgen. Weiterlesen oder um gegen andere Fitnessbegeisterte anzutreten gamifizierte Dashboard-Umgebungen im Social Media-Stil Die besten Social Fitness Apps für das Training mit Freunden und FamilieSocial Media Fitness-Apps sind möglicherweise eine der besten Möglichkeiten, um Ihren Freunden gegenüber rechenschaftspflichtig zu bleiben. Sie müssen jedoch die App finden, die für Sie am besten geeignet ist! Weiterlesen .

Die von aufgeworfenen Fragen Open Effect und Bürgerlabor Veranschaulichen Sie die Gefahren, wenn Sie sich in einer Reihe von Situationen auf Fitness-Tracker verlassen, um zuverlässige personenbezogene Daten bereitzustellen. Fitness-Tracker-Daten wurden verwendet, um Versicherungspolicen abzusichern oder Fortschritte bei medizinischen Problemen darzustellen. Wir sehen jedoch, dass die Daten leicht gefälscht werden können.

Machen diese Datenprobleme die Natur dieser Fitness-Tracker-Technologieunternehmen fragwürdig? Wie lassen sich diese schlechten Datenschutzversuche auf ihre anderen Produkte übertragen? Das Problem ist nicht nur an Fitness-Tracker gebunden, und sowohl die Bürger als auch die Aufsichtsbehörden sollten mehr tun, um die Benutzerdaten sicherzustellen ist jederzeit geschützt, damit nicht ganze Branchen durch ihren scheinbaren Mangel an Sorgfalt und Diskretion gegenüber privaten Unternehmen untergraben werden Daten.

Was nun?

Die Ergebnisse des Berichts sind klar: Erhöhte Sicherheit auf der Grundlage der Empfehlungen von Open Effect und Bürgerlabor. Die persönliche und private Sicherheit ist ernst, und wir sollten Probleme ansprechen, sobald sie eintreten. Es ist jedoch nicht nur eine verbesserte Sicherheit erforderlich. Benutzer von Fitness-Trackern müssen wissen, wohin ihre Daten gesendet werden, wo sie gespeichert werden und welche anderen Parteien Zugriff darauf haben.

Es liegt in der Verantwortung der Technologieunternehmen, mit ihren Benutzern die gesamte technische Tiefe zu kommunizieren Überwachung haben sie auch akzeptiert, ob sie es realisieren oder nicht, zusammen mit seinem Potenzial Risiken.

Ist es Zeit, Ihren Fitness-Tracker wegzuwerfen? Wahrscheinlich nicht, vor allem, wenn Sie eine Apple Watch haben Nicht die Apple Watch: 9 andere iPhone-freundliche WearablesDie Ankündigung der Apple Watch war eine große Neuigkeit, aber sie ist bei weitem nicht das einzige tragbare Gerät, das für die Verwendung mit einem iPhone entwickelt wurde. Weiterlesen . Trotz gemischter Reaktionen auf die Ergebnisse des technischen Berichts der Hersteller von Fitness-Trackern ist es unwahrscheinlich, dass diese Sicherheitslücken lange bestehen bleiben.

Oder wir können zumindest hoffen, dass sie nicht lange existieren werden.

Sorgen Sie sich um Ihren Fitness-Tracker? Haben Sie Daten durch tragbare Technologie verloren? Was ist passiert? Lass es uns unten wissen!

Gavin ist Senior Writer bei MUO. Er ist außerdem Redakteur und SEO-Manager für MakeUseOfs kryptofokussierte Schwestersite Blocks Decoded. Er hat einen BA (Hons) für zeitgenössisches Schreiben mit Praktiken der digitalen Kunst, die aus den Hügeln von Devon geplündert wurden, sowie über ein Jahrzehnt Berufserfahrung im Schreiben. Er genießt reichlich Tee.