Werbung

In mehr als 20 Jahren, in denen ich online war, wurde ich nur von ein paar Viren getroffen. Obwohl ich niemals empfehlen würde, einen PC ohne Antivirensoftware zu betreiben, tun dies einige Leute, und viele von ihnen schaffen es, sicher zu bleiben.

Aber ob Sie Antivirensoftware verwenden oder nicht (wie Windows Defender oder eine voll ausgestattete Sicherheitssuite wie BitDefender), sollten Sie sich der verschiedenen Möglichkeiten bewusst sein, die Sie haben können Holen Sie sich einfach einen Virus auf Ihren Mac, PC oder Mobilgerät. Von gefälschten Buttons über zwielichtige Torrent-Sites bis hin zu Werbung auf Facebook und anderen beliebten Sites sind die Risiken überall.

Mit einer kleinen Grundausbildung können Sie das Problem von Viren und Malware reduzieren und schließlich das Internet zu Ihren eigenen Bedingungen genießen.

1. Vorsicht vor gefälschten Download-Buttons

Diese können überall auftauchen, aber im Allgemeinen finden Sie sie auf Download-Sites. Unabhängig davon, ob legitim oder anderweitig, können Sie garantieren, dass es einen Download-Button gibt, auf den Sie nicht klicken möchten. Das Ergebnis kann sein, dass Sie etwas heruntergeladen haben, das Sie nicht möchten - möglicherweise Malware, obwohl oft einfach schlechte Software.

Wie Sie zweifellos bemerkt haben, ist dies ein schmutziger Trick. Sie können die Betrüger mit diesem Ansatz jedoch schlagen. Seien Sie einfach vorsichtig, wenn Sie auf Links und Schaltflächen klicken. Überlegen Sie zweimal und beachten Sie Folgendes:

- Ist dies eine Website, die Sie zuvor verwendet haben?

- Vertraust du ihm

- Haben Sie die Statusleiste des Browsers überprüft, um das Linkziel zu bestätigen?

- Passen der Text und die Schriftart der Schaltfläche zum Rest der Site?

Wenn Sie Zweifel an einer dieser Fragen haben, sollten Sie die Website meiden und auf keinen Fall etwas von ihr herunterladen. Betrüger können alle Arten von Codierungstricks verwenden, um Sie zu einem gefährlichen Fehler zu verleiten. Nehmen Sie sich Zeit und vertrauen Sie Ihren Instinkten.

Wenn Sie sich immer noch nicht sicher sind, überprüfen Sie, ob die Website als vertrauenswürdig eingestuft wird oder nicht. Norton Safe Webist eine gute Option, obwohl dies auch ein guter Grund ist, eine Online-Sicherheitssuite zu installieren, da viele diese Funktionalität Ihrem Browser anbieten. Google bietet auch eine Transparenzbericht zur Identifizierung von schlechten Websites.

2. Verwenden Sie einen sicheren Browser

Eine alte Kopie von Internet Explorer ist heutzutage einfach nicht gut genug. Kommen Sie und denken Sie daran, eine alte Version von irgendein Browser kann nicht als sicher angesehen werden. Diese Apps werden von ihren Entwicklern aus vielen Gründen regelmäßig aktualisiert, hauptsächlich um die Sicherheit aufrechtzuerhalten und zu verbessern.

Online-Shopping, Online-Banking, soziale Netzwerke - alle haben ihre Risiken und das Letzte, was Sie wollen Browser mit gefährlicher Software, die Ihre Tastenanschläge aufzeichnet oder einen sicheren Link zu Ihrer Bank entführt Konto.

Sichere, moderne Browser verwenden HTTPS Was ist HTTPS und wie werden standardmäßig sichere Verbindungen aktiviert?Sicherheitsbedenken breiten sich weit und breit aus und haben die meisten Menschen in den Vordergrund gerückt. Begriffe wie Antivirus oder Firewall sind kein seltsames Vokabular mehr und werden nicht nur verstanden, sondern auch von ... Weiterlesen und überprüfen Sie, ob Zertifikate legitim sind. Alte Browser werden nicht. Wie sicher Sie gehen möchten, hängt davon ab, wie besorgt Sie sind. Wir empfehlen Ihnen, mit dem Chrome-Browser von Google, Mozilla Firefox oder Microsoft Edge, dem sicheren Ersatz für Internet Explorer, zu beginnen. Willst du mehr Hilfe? Überprüfen Sie diese Infografik über die sicherste Browser Welcher Webbrowser ist am sichersten?Welcher Browser ist am sichersten? Welche sollten Sie installieren, um sicherzustellen, dass Ihr Surferlebnis sicher ist? Was können Sie tun, um sicherzustellen, dass Ihr vorhandener Browser so sicher wie möglich ist? Weiterlesen .

Sie sollten Internet Explorer auf keinen Fall verwenden. Dieser Browser ist kaputt und wird von Microsoft so gut wie aufgegeben. Lenke klar! Hacker profitieren immer noch von der Ausrichtung auf den Browser, und Sie können sich selbst einen Gefallen tun, indem Sie etwas anderes (etwas Sichereres, Schnelleres und Einfacheres) zum Surfen im Internet auswählen.

Auch wenn Sie Google Chrome auf einem alten Windows XP-PC ausführen (und du solltest es wirklich nicht sein Windows XP-Sicherheitsrisiken: Sie sind real und weisen 2014 Ihren WegAngesichts der umfassenden Abdeckung könnte man leicht glauben, dass das Ende der Unterstützung für Windows XP nur ein Hype war. Leider nicht. Ohne Sicherheitsupdates wird das alternde Betriebssystem zu einem Trojaner in Ihrem Haus oder Geschäft. Weiterlesen ) sind Sie nicht sicher, da das zugrunde liegende Betriebssystem nicht sicher genug ist, um mit moderner schädlicher Software umzugehen. Windows XP wurde 2001 gestartet.

Denk darüber nach.

3. Legen Sie auf, wenn Sie den technischen Support anrufen

Diese Leute sind Gift.

In Großbritannien und Nordamerika gab es eine Epidemie von Betrugstelefonanrufen von Personen, die behaupteten, vom „technischen Windows-Support“ oder einigen engen Variationen zu stammen. Bevor wir fortfahren, verstehen Sie Folgendes:

Microsoft ruft Sie nicht aus heiterem Himmel an, um Ihren PC zu reparieren!

Abweichungen davon sind Behauptungen, dass der Anrufer von Ihrem ISP oder Mobilfunkanbieter stammt. Ihr Ziel ist es, Sie dazu zu bringen, einen „Beweis“ für ein Problem auf Ihrem Computer zu finden, und dann eine Software herunterzuladen, mit der der Anrufer - der schlicht und einfach ein Betrüger ist - die Kontrolle über Ihren PC hat. Von da an haben sie die Möglichkeit, Keylogger, Backdoors und andere Tools zu installieren, mit denen Sie möglicherweise Informationen stehlen können.

Schön, was? Wir haben uns angesehen die Anatomie eines Windows-Betrugs mit technischem Support Anatomie eines Betrugs: Der Con "Windows Tech Support" untersuchtSie sind ständig auf der Suche: Betrüger, die behaupten, vom "Windows Tech Support" zu stammen. Wir wurden von einem dieser Betrüger ins Visier genommen und hier ist, was passiert ist. Weiterlesen Schauen Sie sich diesen Beitrag an, wenn Sie besser vorbereitet sein möchten.

Die Verteidigung besteht darin, sich zu weigern, mit jemandem zu sprechen, der behauptet, von Microsoft zu stammen. Einfach auflegen. Lassen Sie sich auf keinen Fall von ihnen durch die "Überprüfungen" führen und laden Sie das "Update" herunter. Und lass sie nicht reden, da dies nicht wirklich zu helfen scheint (die Idee ist nett, sie fernzuhalten von anderen Leuten, aber in Wahrheit gibt es so viele dieser Betrüger bei der Arbeit, dass es nein macht Unterschied). Ebenfalls, Sie neigen dazu, unvernünftig zu werden und Bedrohungen zu verursachen Windows Tech Support Scam Stories für LeserDer Windows Tech Support-Betrug hat Vorrang. Es kann wenig getan werden, um dem entgegenzuwirken, außer aufzulegen. Wir haben Geschichten von unseren Lesern gesammelt, die die Betrüger engagiert haben, und ihre Geschichten sind widerlich. Weiterlesen .

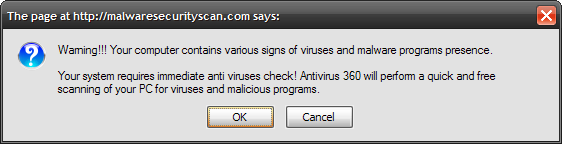

4. Ignorieren Sie Popup-Anzeigen zum Thema Sicherheit

Dies kann schwierig zu erkennen sein, da häufig Popup-Anzeigen in der unteren rechten Ecke Ihres Bildschirms von derzeit auf Ihrem System installierter Antivirensoftware angezeigt werden. Frustrierenderweise passiert dies auch bei kostenpflichtigen Lösungen, nicht nur bei kostenlosen.

Wenn das Popup von Ihrem Browser zu stammen scheint - Sie können dies überprüfen, indem Sie es vollständig schließen -, sollten Sie dies ignorieren. Tatsächlich sollten alle Sicherheitsmeldungen, die während eines kürzlich initiierten Scans nicht aufgetreten sind, ignoriert werden. Zum Beispiel verfügt Ihre Antivirensoftware über eine Schaltfläche zum Scannen. Nicht gedrückt? Dann ignorieren Sie die Nachricht.

All dies hat jedoch eine schlechte Seite. Wenn auf Ihrem Computer Antivirenmeldungen angezeigt werden und keine Antivirensoftware installiert ist, ist Ihr System infiziert. Zeit, Schritte zu unternehmen, um die Infektion zu entfernen!

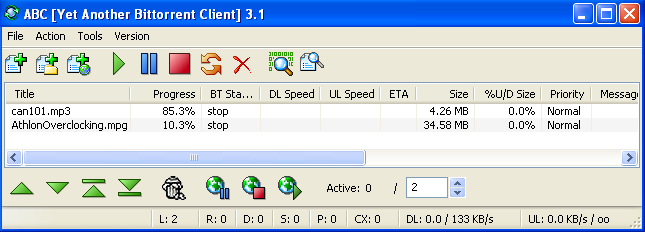

5. Vermeiden Sie öffentliche Torrent-Sites

Sie werden dies vielleicht nicht bemerken, aber es gibt zwei Arten von Torrent-Sites: öffentliche und private. Während auf beide über einen Browser zugegriffen werden kann, müssen Sie in der Regel ein Konto erstellen und Ihr Verhältnis verwalten.

Die Idee hier ist, dass Sie so viel (oder mehr) hochladen, als Sie herunterladen, oder von der Website gesperrt werden. Es kann schwierig sein, privaten Trackern beizutreten, da sie häufig keine neuen Kontoregistrierungen akzeptieren. Es ist jedoch nicht allzu schwer, offene zu finden.

Und ja, es ist normalerweise illegal, aber es gibt viele legitime Verwendungszwecke für BitTorrent.

Bei öffentlichen Torrent-Websites riskieren Sie Malware-Infektionen nicht nur durch zwielichtige Werbung, sondern auch durch Torrents gefälscht sein oder Würmer, Viren, Trojaner und andere schädliche Software in der Datei bündeln, von der Sie glauben, dass Sie sie sind wird heruntergeladen.

Alle Torrent-Sites, die ihr Geld wert sind, bieten ein Kommentarsystem, in dem andere Benutzer ihre Erfahrungen mit der heruntergeladenen Datei teilen können. Überprüfen Sie diese immer, bevor Sie einen Download durchführen.

6. Löschen von Mediendateien, für die gefälschte Codecs erforderlich sind

Medien von Torrent-Sites können oft gefälscht sein, und Sie werden es wahrscheinlich erst wissen, wenn sie heruntergeladen wurden. Normalerweise handelt es sich um eine Videodatei (es kann sich jedoch um Audio oder sogar um ein Spiel handeln). Diese Fälschungen können schwer zu erkennen sein, bis sie ausgeführt werden.

Zu diesem Zeitpunkt zeigt Ihr Media Player eine Meldung an, dass die Datei nicht abgespielt werden kann oder einen bestimmten Player benötigt. Hast du einen echten Film heruntergeladen? Der Weg, dies herauszufinden, besteht darin, es in der zu spielen beliebter und funktionsreicher VLC-Player. Mit jedem Strom Video- und Audio-Codec Wenn die Datei nicht mit dieser Datei abgespielt werden kann, handelt es sich nicht um eine echte Mediendatei.

Löschen Sie es jetzt. Und hör auf, zwielichtige Sachen herunterzuladen!

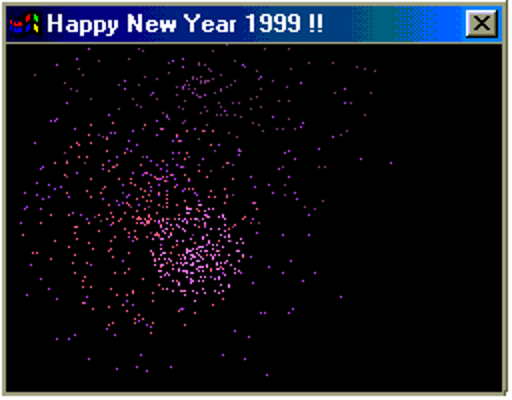

7. Öffnen Sie keine an Sie weitergeleiteten E-Mail-Anhänge

E-Mails sind ein bekannter Angriffsvektor für Würmer und Viren. Von meinen beiden Virusinfektionen war die erste ein Wurm, der von meinem Vater als E-Mail-Anhang gesendet wurde. Die ausführbare Datei zeigte einige hübsche Feuerwerksgrafiken auf dem Monitor. Das war der Happy99 Wurm, beschrieben als "der erste moderne Wurm" und "der erste Virus, der sich schnell per E-Mail verbreitet". Eine Million Menschen haben das nachfolgende Update heruntergeladen, mit dem die sich selbst replizierende Malware entfernt wurde.

Während dieser Wurm mittlerweile praktisch veraltet ist, kann sich andere Malware per E-Mail verbreiten. Dann erhalten Sie gefälschte E-Mails, Phishing-Versuche, mit denen Sie entweder dazu gebracht werden, Ihre persönlichen Daten auf einer gefälschten Website einzugeben, oder Sie laden eine Malware (oder beides) herunter.

Wenn Sie eine Webmail-Lösung wie Outlook.com oder Google Mail verwenden, haben Sie einen Vorteil gegenüber böswilligen Anhängen. Stellen Sie bei Desktop-E-Mail-Clients sicher, dass Sie die angebotenen Tools optimal nutzen. Zeigen Sie keine Vorschau von E-Mails an und stellen Sie sicher, dass Sie eine Whitelist mit genehmigten Absendern führen. Vermeiden Sie es, E-Mails zu öffnen, die auch an große Personengruppen gesendet werden.

Möglicherweise möchten Sie kein Antiviren-Tool installieren. Wenn Sie jedoch kein Webmail verwenden, ist es ideal, ein kostenpflichtiges E-Mail-Scan-Tool zu verwenden.

8. Laden Sie nur Apps von Entwicklern herunter

Wie wir gesehen haben, sind Download-Sites ein großer Schmerz. Es ist schwierig, mit gefälschten "Download" -Links zu navigieren. Es ist einfach, sich zum Herunterladen von etwas zu verleiten, das Sie nicht möchten.

Dies ist der Fall, wenn Sie sich sogar auf einer seriösen Website befinden. Mit den zynischen Websites, die von Malware befallene Downloads anbieten, wird es schwieriger. Wenn Sie also Software herunterladen, die Sie verwenden möchten - vielleicht kostenlose Office-Software 4 kostenlose Alternativen zu Microsoft Office 365Microsoft Office 365 bietet die perfekte Integration einer Desktop Office-Suite in das webbasierte Gegenstück. Kann eine seiner kostenlosen Alternativen konkurrieren? Wir betrachten vier Bürosuiten mit Offline- und Online-Funktionen. Weiterlesen , Audio-Editoren, Video-Editoren, Chat-Clients oder ähnliches - besuchen Sie die Website des Entwicklers.

Dies ist mit ziemlicher Sicherheit die einzige Möglichkeit, die aktuellste und sicherste Version der betreffenden App zu erhalten. Wenn Ihr Betriebssystem einen App Store anbietet (die meisten tun dies heutzutage auf Desktop- und Mobilgeräten), überprüfen Sie dies auch für die App, die Sie verwenden möchten.

Vergessen Sie jedoch die App-Download-Sites. Sie hatten ihren Tag.

9. Verwenden Sie nicht das Administratorkonto Ihres PCs

Unabhängig davon, welches Betriebssystem Sie verwenden, stellen Sie sicher, dass Sie sich nicht mit dem Administratorkonto anmelden. Stellen Sie außerdem sicher, dass Ihre Familienmitglieder dies auch nicht tun. Sicher, Sie benötigen ein Administratorkonto für verschiedene Aufgaben, aber niemand benötigt es, um sein tägliches Konto zu sein.

Es ist wirklich ein Problem, das es böswilliger oder sonstiger Software ermöglicht, dauerhafte Änderungen an Ihrem Computer vorzunehmen.

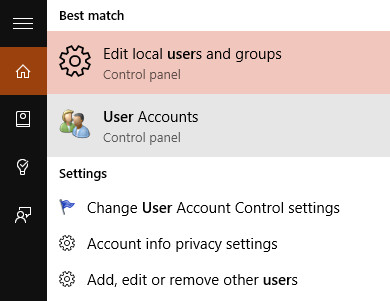

Erstellen Sie stattdessen Benutzerkonten für sich und Ihre Familienmitglieder. Diese Konten sollten über eingeschränkte Berechtigungen verfügen, die das System vor schädlicher Software und übermäßigem Klicken schützen. Mit Windows 8 und höher wurden die Administratorkonten überarbeitet Schauen Sie sich unseren Guide an Windows-Administratorkonto: Alles, was Sie wissen müssenAb Windows Vista ist das integrierte Windows-Administratorkonto standardmäßig deaktiviert. Sie können es aktivieren, aber auf eigenes Risiko! Wir zeigen Ihnen wie. Weiterlesen . Sie sollten sich auch unsere Tipps ansehen Verwalten von Windows-Benutzerkonten 5 Tipps zum Verwalten von Windows-Benutzerkonten wie ein ProfiWindows-Benutzerkonten haben sich von isolierten lokalen Konten zu Online-Konten mit verschiedenen Datenschutzproblemen entwickelt. Wir helfen Ihnen dabei, Ihre Konten zu sortieren und die Einstellungen zu finden, die für Sie funktionieren. Weiterlesen .

10. Scannen Sie alle neuen Dateien und Datenträger

Denken Sie abschließend an die Geräte, die Sie an Ihren PC anschließen. Neue Daten, die Sie heruntergeladen haben, eingelegte Discs, angeschlossene Telefone und von Ihnen eingelegte Flash-Speichergeräte können Probleme verursachen. Wenn diese Geräte beim Einlegen von Medien auf Autorun eingestellt sind, kann Malware schnell Fuß fassen.

Wenn die Antivirensoftware installiert ist, können Sie alle Dateien scannen, auf die Sie über die Festplatte zugreifen. Sie können auch verwenden Online-Viren- und Malware-Scanner 7 Online-Sicherheitssuiten, die Sie noch heute kostenlos testen könnenEs stehen mehrere kostenpflichtige Sicherheitssuiten zur Auswahl. Wie entscheiden Sie also, welche die beste ist? Hier sehen wir uns sieben der besten Online-Sicherheitssuiten an, die Sie kostenlos testen können… Weiterlesen um die Dateien zu überprüfen. Mit Windows 8 und höher können Sie auch Autorun verhindern, was sich als besonders nützlich erweisen kann.

So modern es auch sein mag, Ihren PC heutzutage ohne Antivirensoftware zu betreiben, Bei Bedrohungen durch Keylogger, Backdoors und Ransomware ist es eine gute Idee, eine umfassende Sicherheit zu verwenden Suite.

Haben Sie sich vorgestellt, dass es all diese Möglichkeiten gibt, um einen Virus zu vermeiden? Vielleicht haben Sie weitere Sicherheitstipps? Denken Sie, dass es heutzutage einfacher ist, Antivirensoftware auszuführen? Sag es uns in den Kommentaren!

Hat Ihr Telefon einen Virus entdeckt? So geht's Entfernen Sie Android-Viren mit einem Werksreset So entfernen Sie einen Virus von Ihrem Android-Telefon ohne Zurücksetzen auf die WerkseinstellungenMüssen Sie einen Virus von Ihrem Android-Handy entfernen? Wir zeigen Ihnen, wie Sie Ihr Telefon ohne Zurücksetzen auf die Werkseinstellungen von Viren befreien können. Weiterlesen .

Christian Cawley ist stellvertretender Redakteur für Sicherheit, Linux, DIY, Programmierung und Tech Explained. Er produziert auch The Really Useful Podcast und verfügt über umfangreiche Erfahrung im Desktop- und Software-Support. Christian ist ein Mitarbeiter des Linux Format Magazins. Er ist ein Bastler von Raspberry Pi, ein Lego-Liebhaber und ein Retro-Gaming-Fan.