Werbung

Sie haben wahrscheinlich schon von Ransomware gehört, der Malware, die Ihr System blockiert und Sie bedroht, um Geld zu erpressen. Es ist eine Bedrohung, die auf Desktop- und Mobilgeräten besteht und fast immer heimtückisch, schwer zu entfernen und in vielen Fällen teuer ist.

Wir haben bereits erläutert, wie Sie mit verschiedenen Ransomware-Bedrohungen umgehen können, wenn Sie sie auf Ihrem Computer finden. Wie groß ist diese Bedrohung? Derzeit sind mehrere bekannte Ransomware-Betrügereien im Umlauf. Lassen Sie uns drei der verheerendsten durchgehen, damit Sie sie erkennen können.

Ransomware verstehen

Bevor wir fortfahren, ein kurzer Überblick, nur für den Fall, dass Sie diesen Artikel lesen, ohne zu wissen, was Ransomware tatsächlich ist.

Bei einer Infektion mit einem Ransomware-Fehler werden die Dateien eines Computers - normalerweise der Ordner "Eigene Dateien" und die Bibliotheken - gesperrt und häufig verschlüsselt. Die Ersteller / Vertreiber der Malware zeigen dem Benutzer dann eine Nachricht an, in der er über den Preis informiert wird, der gezahlt werden muss, um wieder Zugriff zu erhalten.

Das ist richtig: Sie müssen bezahlen, um Zugriff auf Ihre eigenen Dateien zu erhalten. Stellen Sie sich das als digitale Version des alten Modells „Schutzschläger“ für Bedrohungen vor.

Daten sind jedoch nicht nur gesperrt. In einigen Fällen wird der Benutzer beschuldigt, ein Pädophiler zu sein, der illegale Bilder und eine Nachricht verwendet, die angeblich von einer bekannten Strafverfolgungsbehörde stammt. Im Jahr 2013 gab McAfee bekannt, dass allein im ersten Quartal dieses Jahres mehr als 250.000 Ransomware-Proben gesammelt wurden, die jeweils einzigartig waren.

Die folgenden drei Beispiele stellen eine wachsende Bedrohung für alle Plattformen dar und erklären, warum Sie sich vor Ransomware in Acht nehmen müssen.

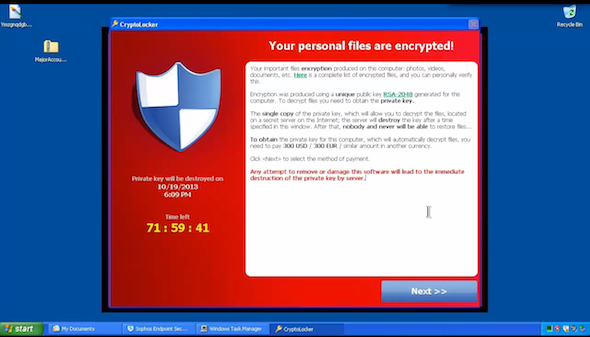

CryptoLocker

CryptoLocker zielte auf Windows ab und wurde 2013 schnell zum Vater der Ransomware-Szene, die per E-Mail und möglicherweise über das ZeuS-Botnetz verbreitet wurde.

Nach der Installation auf Ihrem Computer verschlüsselt CryptoLocker Dokumente, die auf Ihrem Computer, auf Netzwerklaufwerken und auf Wechseldatenträgern gefunden wurden, und verknüpft sie mit 2048-Bit-RSA. Um Ihre Daten abzurufen, müssen Sie USD 380 in Bitcoin oder 300 USD in MonkeyPak- oder Ukash-Prepaid-Karten bezahlen.

Nach einer Sicherheitsdienstoperation konnten einige Benutzer ihre Dateien zurückerhalten. Das sind natürlich gute Nachrichten, aber es zeigt, wie verheerend Ransomware sein kann. Die Entdeckung des Befehls- und Steuerungsservers hinter der Ransomware-Verschlüsselung war erforderlich, um (den ursprünglichen) CryptoLocker zu stoppen, aber selbst das reichte nicht aus, um Benutzerdaten freizugeben. Stattdessen mussten wir warten, bis es rückentwickelt wurde. und ein Entschlüsselungswerkzeug entwickelt CryptoLocker ist tot: So können Sie Ihre Dateien zurückerhalten! Weiterlesen .

TorrentLocker

Mit einem ähnlichen Namen wie CryptoLocker sperrt TorrentLocker Ihre Dateien und verlangt eine Gebühr von 500 AUD (Verdoppelung auf 1000 AUD, wenn Sie die Readies nur langsam abhusten), die in Bitcoin bezahlt werden muss. Verschiedene Hinweise auf die Währung und die Börsen, die von der Ransomware empfohlen werden, deuten darauf hin, dass sie sich an australische Benutzer richtet (und möglicherweise sogar von dort stammen).

Der Unterschied zu CryptoLocker besteht darin, dass TorrentLocker, obwohl es ein ähnliches Erscheinungsbild aufweist, tatsächlich eine einzigartige Art von Lösegeld-basierter Malware ist.

Sie sollten auch vermeiden, vom Namen erfasst zu werden. Obwohl dies auf eine Beziehung zum Bittorrent-Netzwerk hindeutet (vielleicht könnte man meinen, dass dies durch Dateifreigabe aufrechterhalten wird), wurden viele Instanzen von TorrentLocker per E-Mail empfangen.

Sofern die Befehls- und Steuerungsserver hinter TorrentLocker nicht gefunden und außer Betrieb genommen werden, ist die Zahlung des Lösegelds für das Herunterladen der Software zum Entschlüsseln Ihrer Daten der einzige Ausweg. Wir haben habe TorrentLocker bereits ausführlich angeschaut TorrentLocker ist eine neue Ransomware in Down Under. Und es ist böse. Weiterlesen ; Wenn das, was ich dir gerade gesagt habe, nicht ausreicht, um dich zu beschäftigen, sollte die ganze Geschichte.

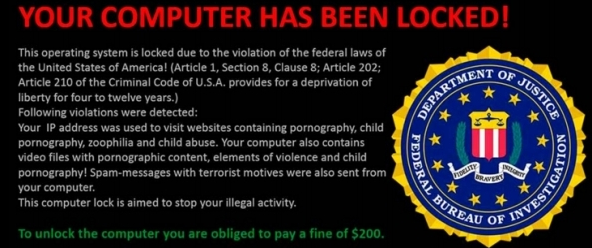

FBI Ransomware / Police Central

Vielleicht ist der Ransomware-Betrug, den die meisten Menschen kennen, derjenige, der - sobald Ihr System infiziert ist - eine Nachricht anzeigt, die behauptet, vom FBI oder vom FBI zu stammen Ihre örtliche Polizeibehörde beschuldigt Sie, urheberrechtlich geschütztes Material oder illegale Pornografie auf Ihrem Windows-PC oder sogar auf Ihrem Apple Mac unter OS X gespeichert zu haben (obwohl es relativ einfach ist, dies zu vermeiden).

Wenn Sie nicht genau wissen, wo Sie Ihre Android-Apps installieren (z. B. können Sie sie verwenden) App Stores von Drittanbietern Die 4 besten Google Play-Alternativen zum Herunterladen von Android-AppsSie möchten den Google Play Store nicht nutzen? Oder haben Sie keinen Zugang dazu? Hier sind die besten alternativen App Stores für Android. Weiterlesen ) dann gibt es eine Chance, dass Sie können Holen Sie sich die gleiche Ransomware auf Ihr Telefon oder Tablet FBI Ransomware Hits Android: So vermeiden Sie es (und entfernen es)Erfahren Sie mit diesen Tipps, wie Sie Ihr Android-Gerät vor FBI Ransomware schützen können. Weiterlesen .

Mithilfe eines lokalisierten Ansatzes konnten die Betrüger ihre Ransomware auf einzelne Länder zuschneiden. In Großbritannien beispielsweise soll es vom Metropolitan Police Service (Londons Polizei) und der Royaltiescollection Society PRS for Music stammen.

Trotz der zufälligen Tatsache, dass diese Art von Ransomware - allgemein bekannt als Reveton - die Wirkung von hatte einen Pädophilen zwingen, sich abzugebenDies ist eine einschüchternde Malware. Trotz der Abfangen und Festnehmen der Bande hinter Reveton Die Bedrohung besteht weiterhin in Form von Varianten, von denen einige auch dazu dienen, Ihr Passwort zu stehlen.

Schützen Sie sich vor Ransomware

Das Verständnis der Natur des Tieres ist der beste Weg, sich vor Ransomware zu schützen. Nach der Infektion ist zu spät; Sie müssen in der Lage sein, den Angriff zu verteidigen, bevor er erfolgt, nicht wenn Ihre Daten gesperrt sind. Sie können dies tun, indem Sie sicherstellen, dass Sie die aktuellste Internet-Sicherheitssuite verwenden, die sich gegen alle Arten von Malware schützen kann. Sie sollten sich auch die unter beschriebenen vorbeugenden Maßnahmen ansehen unser ursprünglicher Blick auf CryptoLocker CryptoLocker ist die schlimmste Malware aller Zeiten und hier ist, was Sie tun könnenCryptoLocker ist eine Art schädlicher Software, die Ihren Computer durch die Verschlüsselung aller Ihrer Dateien völlig unbrauchbar macht. Anschließend wird eine Geldzahlung verlangt, bevor der Zugriff auf Ihren Computer zurückgegeben wird. Weiterlesen . Während die ursprüngliche Form dieser Ransomware so gut wie verbreitet war, wurde sie durch Varianten ersetzt, sodass Sie wachsam bleiben müssen.

Wenn Sie dies nach einer Ransomware-Infektion lesen, besteht die beste Lösung darin, den hervorragenden Ratschlägen von Guy McDowell von MakeUseOf in seinem ausgezeichneten Leitfaden zu folgen Ransomware schlagen, ohne auszuzahlen Zahlen Sie nicht - wie man Ransomware schlägt!Stellen Sie sich vor, jemand tauchte vor Ihrer Haustür auf und sagte: "Hey, in Ihrem Haus sind Mäuse, von denen Sie nichts wussten. Geben Sie uns 100 Dollar und wir werden sie los. "Dies ist die Ransomware ... Weiterlesen .

Sind Sie ein Ransomware-Opfer? Haben Sie ausgezahlt oder haben Sie in die Kugel gebissen und zugelassen, dass Ihre Daten gelöscht wurden (vielleicht hatten Sie gute Backups)?

Erzählen Sie uns Ihre Geschichte: Das Kommentarfeld wartet!

Ausgewählte Bildquelle: Mädchen frustriert mit Laptop über Shutterstock

Bildnachweis: Ransomware über Shutterstock, Bildnachweis: Pierre Lecourt

Christian Cawley ist stellvertretender Redakteur für Sicherheit, Linux, DIY, Programmierung und Tech Explained. Er produziert auch The Really Useful Podcast und verfügt über umfangreiche Erfahrung im Desktop- und Software-Support. Christian ist ein Mitarbeiter des Linux Format Magazins. Er ist ein Bastler von Raspberry Pi, ein Lego-Liebhaber und ein Retro-Gaming-Fan.