Werbung

Das Surfen im modernen Internet ist eine Übung, um Betrug, Viren und Malware zu vermeiden, die an jeder Ecke lauern. Es ist leider nicht mehr der Fall, dass nur der Besuch seriöser Websites Sie schützen kann. Das heißt nicht, dass Ihr Lieblingsmusik-Streaming-Site Spotify verwenden? Möglicherweise wurden Sie mit Malware infiziertSpotify ist einer der besten Streaming-Musikdienste, die derzeit verfügbar sind. Leider hat es auch Malware für einige seiner Benutzer bereitgestellt. Weiterlesen ist aber notwendigerweise bösartig. Stattdessen gibt es viele Websites, Downloads und E-Mails kompromittiert und mit böswilliger Absicht geladen Welche Websites infizieren Sie am wahrscheinlichsten mit Malware?Sie könnten denken, dass Pornoseiten, das Dark Web oder andere unappetitliche Websites die wahrscheinlichsten Orte sind, an denen Ihr Computer mit Malware infiziert wird. Aber du würdest dich irren. Weiterlesen .

Malware hinterlässt manchmal weniger subtile Hinweise auf ihre Existenz, dies ist jedoch nicht immer der Fall. Oft bekommt man nur das Gefühl, dass etwas nicht stimmt. Möglicherweise handelt es sich um eine fehlende Datei oder eine ungeklärte Netzwerkaktivität. Sie haben jedoch alle offensichtlichen Verstecke überprüft. Wohin wenden Sie sich als Nächstes? Glücklicherweise könnte ein beliebtes Malware-Scan-Tool namens HijackThis Abhilfe schaffen.

Hijack Was?

HijackDies gibt es seit der Jahrtausendwende, die ursprünglich von Merijn Bellekom als proprietäre Software entwickelt wurde. HijackThis (HJT) ist ein Scan-Tool, mit dem häufig auf Ihrem Computer installierte Malware und Adware gefunden werden. Sein beabsichtigter Zweck ist nicht um die Malware zu entfernen, aber um Ihnen bei der Diagnose von Infektionen zu helfen. 2007 wurde es nach über 10 Millionen Downloads an das Sicherheitssoftwareunternehmen Trend Micro verkauft. Wenn ein großes Unternehmen eine kleine, unabhängig entwickelte Anwendung kauft, ist das signalisiert oft seinen Untergang Microsoft To-Do vs. Wunderlist: Alles was Sie wissen müssenMicrosoft To-Do wird Wunderlist in den kommenden Monaten ersetzen. Erfahren Sie mehr über die besten Funktionen von To-Do, was noch fehlt und wie Sie von Wunderlist zu To-Do migrieren können. Weiterlesen .

Trend Micro widersetzte sich diesem Trend jedoch durch die Veröffentlichung HijackThis auf SourceForge als Open Source Projekt. Trend Micro sagte zu der Zeit, dass sie sich für die Entwicklung von HJT engagieren. Kurz nach der Entscheidung für Open Source HTJ wurde die Entwicklung jedoch auf Version 2.0.5 eingestellt. Einer der Vorteile von Open Source Software Open Source vs. Freie Software: Was ist der Unterschied und warum ist das wichtig?Viele gehen davon aus, dass "Open Source" und "freie Software" dasselbe bedeuten, aber das stimmt nicht. Es liegt in Ihrem besten Interesse, die Unterschiede zu kennen. Weiterlesen ist, dass jeder den Quellcode anzeigen oder bearbeiten kann. Glücklicherweise hat im Fall von HJT ein anderer Entwickler den von Trend Micro hinterlassenen Mantel aufgegriffen und war beschäftigt Wartung einer Gabel Open Source Software und Forking: Das Gute, das Große und das HässlicheManchmal profitiert der Endbenutzer stark von Gabeln. Manchmal wird die Gabel unter einem Leichentuch aus Wut, Hass und Feindseligkeit gemacht. Schauen wir uns einige Beispiele an. Weiterlesen des ursprünglichen Projekts - HijackThis Fork V3.

HijackThis!

Zwar gibt es jetzt zwei Versionen von HJT - die Trend Micro Edition in Version 2.0.5 und die Gabel in Version 2.6.4 - beide haben die ursprüngliche Scanfunktion seit ihrer Blütezeit Mitte der 2000er Jahre weitgehend unverändert gelassen.

Der Scan

Die meisten Malware-Programme nehmen Änderungen an Ihrem Betriebssystem vor, sei es durch Bearbeiten der Registrierung, Installieren zusätzlicher Software oder Ändern der Einstellungen in Ihrem Browser. Diese Symptome sind möglicherweise nicht immer offensichtlich, und dies kann beabsichtigt sein, damit die Malware nicht leicht entdeckt werden kann. HJT durchsucht Ihren Computer, die Registrierung und andere gängige Softwareeinstellungen und listet auf, was gefunden wird. Windows verfügt über integrierte Dienstprogramme, aber HJT fasst alle gängigen Malware-Verstecke in einer Liste zusammen.

Im Gegensatz zu anderen beurteilt das Tool jedoch nicht, was es findet Mainstream-Antivirensoftware Die 10 besten kostenlosen AntivirensoftwareUnabhängig davon, welchen Computer Sie verwenden, benötigen Sie einen Virenschutz. Hier sind die besten kostenlosen Antiviren-Tools, die Sie verwenden können. Weiterlesen . Dies bedeutet, dass es keinen regelmäßigen Aktualisierungen der Sicherheitsdefinitionen unterliegt, aber auch, dass es potenziell gefährlich sein kann. Viele der Bereiche, in denen HJT-Scans ausgeführt werden, sind für die ordnungsgemäße Funktion Ihres PCs von entscheidender Bedeutung. Das Entfernen dieser Bereiche kann katastrophal sein. Aus diesem Grund besteht die übliche Anleitung bei der Verwendung von HJT darin, den Scan auszuführen, eine Protokolldatei zu erstellen und online zu veröffentlichen, damit andere einen Blick darauf werfen und Ihnen helfen können, die Ergebnisse zu verstehen.

Kategorien

HJT scannt eine Reihe von Bereichen, die Malware normalerweise angreift. Damit Sie die Ergebnisse leicht nach Scanbereich identifizieren können, werden die Ergebnisse in mehrere Kategorien eingeteilt. Es gibt im Allgemeinen vier Kategorien; R, F, N, O.

- R - Internet Explorer-Such- und Startseiten

- F - Autoloading-Programme

- N - Netscape Navigator- und Mozilla Firefox-Such- und Startseiten

- O - Windows-Betriebssystemkomponenten

F bezieht sich auf das automatische Laden von Malware, die möglicherweise schwer zu diagnostizieren ist, da diese Programme häufig versuchen, den Zugriff auf Windows-Dienstprogramme wie den Task-Manager zu deaktivieren. Malware und insbesondere Adware neigen dazu im Browser verstecken So entfernen Sie einfach einen Browser-Redirect-VirusSie haben eine Suche in Google durchgeführt, aber aus irgendeinem Grund haben Sie nach dem Klicken auf einen Link nicht das gewünschte Ergebnis erzielt. Sie haben einen Weiterleitungsvirus. Hier erfahren Sie, wie Sie es loswerden können. Weiterlesen in Form von Suchmaschinenumleitungen oder Änderungen an der Startseite. Mithilfe der HJT-Ergebnisse können Sie feststellen, ob in Ihrem Browser etwas Bösartiges verborgen ist. Chrome fehlt insbesondere in der Liste, was seine Nützlichkeit möglicherweise auf Nutzer des äußerst beliebten Browsers von Google beschränkt. Die Kategorie N kennzeichnet Elemente im Zusammenhang mit Netscape Navigator, dem beliebten Browser der 90er Jahre, der 2008 eingestellt wurde. Obwohl es Elemente im Zusammenhang mit Firefox enthält, ist dies ein Hinweis darauf, wie wenig Entwicklung in den letzten Jahren für HijackThis geleistet wurde.

Die Protokolldatei

Eine der wichtigsten Ausgaben des Scans ist die Protokolldatei. Dies beinhaltet eine Liste von allem, was HJT gefunden hat. Anschließend können Sie den Inhalt der Protokolldatei in einem Sicherheitsforum veröffentlichen, damit andere Benutzer Ihr Problem diagnostizieren können. Der ursprüngliche Entwickler unterhielt eine Website, die der Analyse dieser Protokolldateien gewidmet war. Als Trend Micro jedoch auf Open Source umstellte, wurde die Website geschlossen.

Dies bedeutet jedoch nicht, dass Sie keine Optionen mehr haben. Sicherheitsforen sind immer noch voller Aktivitäten Hören Sie den Experten zu: Die 7 besten Sicherheitsforen onlineWenn Sie Sicherheitshinweise benötigen und hier bei MakeUseOf keine Antworten finden, empfehlen wir Ihnen, diese führenden Online-Foren zu besuchen. Weiterlesen Viele Mitglieder sind bereit, ihr Fachwissen an Bedürftige weiterzugeben. Seien Sie auf diesen Websites jedoch vorsichtig - während die Mehrheit der Benutzer absolut vertrauenswürdig ist, gibt es immer eine Minderheit, die möglicherweise mit böswilliger Absicht handelt. Wenn Sie Zweifel haben, warten Sie auf den Konsens anderer Mitglieder. Denken Sie auch daran Geben Sie niemals persönliche oder sensible Informationen weiter, einschließlich Passwörtern oder anderen Anmeldeinformationen.

Manuelle Analyse und Durchführung von Korrekturen

Wenn Sie sich sicher fühlen Kenntnis der Registrierung So versauen Sie die Windows-Registrierung nicht versehentlichArbeiten mit der Windows-Registrierung? Beachten Sie diese Tipps, und es ist weniger wahrscheinlich, dass Sie Ihrem PC dauerhaften Schaden zufügen. Weiterlesen und anderen Windows-Komponenten möchten Sie möglicherweise die Gruppenanalyse überspringen und versuchen, selbst eine Lösung zu finden. HJT ist zwar begrenzt, gibt Ihnen jedoch einige Hinweise, wenn Sie Ihre eigene Analyse durchführen. Wählen Sie einen Eintrag in der Ergebnisliste und klicken Sie auf Infos zum ausgewählten Artikel Über das Menü "Scan & Fix" wird ein Dialogfeld mit Hintergrundinformationen zum Ergebnis geöffnet.

Es ist wichtig zu beachten, dass diese Anleitung nur für die Ergebniskategorie gilt, nicht für das Element selbst. Die Anleitung für ein Ergebnis mit der Kategorie R0 lautet beispielsweise „Ein Registrierungswert, der gegenüber dem Standardwert geändert wurde, was zu einer geänderten IE-Suche führt Seite, Startseite, Suchleistenseite oder Suchassistent. “ Wenn Sie verdächtige Einträge identifiziert haben, die Sie ändern möchten, aktivieren Sie die Kontrollkästchen und klicken Fix ausgewählt um alle markierten Einträge zu entfernen.

HijackThis - Die Gabel

Open-Source-Software hat viele Vorteile, nicht zuletzt die Fähigkeit, die Entwicklung noch lange nach der Auflösung des ursprünglichen Projekts fortzusetzen. Dank der Entscheidung von Trend Micro, Open Source HijackThis zu verwenden, hat Entwickler Stanislav Polshyn dort weitergemacht, wo Trend Micro aufgehört hat. Diese gegabelte Version von HJT wechselt von Version 2.0.5 von Trend Micro zu 2.6.4. Etwas verwirrend bezeichnet der Entwickler die neueste Ausgabe als Version 3.

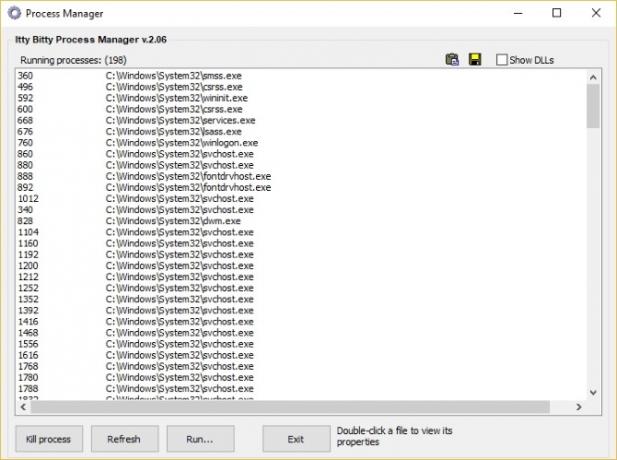

Version 3 bietet Unterstützung für moderne Betriebssysteme wie Windows 8 und 10 sowie eine verbesserte Benutzeroberfläche. Der Scan wurde ebenfalls durch die aktualisierte Hijacking-Erkennung verbessert. Obwohl die Hauptfunktion von HJT der Scan und die daraus resultierende Protokolldatei ist, enthält sie auch einen Prozessmanager, ein Deinstallationsprogramm und einen Hosts-Dateimanager. Die Forked Edition erweitert diese Funktionen um StartupList, einen Digital Signature Checker und einen Registry Key Unlocker.

Angesichts der Art der Software ist es immer am besten, beim Herunterladen von Dritten vorsichtig zu sein. Die HJT-Gabel hat nicht viel Abdeckung erhalten, was dazu führen kann, dass Sie ihre Reptuierung in Frage stellen. Dies könnte jedoch eine Reflexion darüber sein, wie sich der Markt für funktional vereinfachte, aber fortschrittliche Tools wie diese verändert hat. Es ist zu beachten, dass die Gabel den Trend Micro-Scan größtenteils nur schrittweise verbessert. Wenn Sie sich lieber an die ältere Mainstream-Version halten möchten, sollte Version 2.0.5 mehr als ausreichend sein.

Vorsichtig vorgehen

Sofern Sie nicht mit der Registrierungsverwaltung vertraut sind, sollten Sie keine Korrekturen vornehmen, bevor Sie sich beraten lassen. HJT beurteilt die Sicherheit eines Eintrags nicht - es wird nur gescannt, was vorhanden ist, ob legitim oder nicht. Die Registrierung enthält alle wichtigen Elemente Ihres Betriebssystems. Ohne diese Elemente kann Ihr Computer den ordnungsgemäßen Betrieb verweigern.

Selbst wenn Sie der Meinung sind, dass Sie sich sicher in der Registrierung zurechtfinden können, sollten Sie alle Korrekturen mit Vorsicht angehen. Stellen Sie vor dem Anwenden von Fixes sicher, dass Sie die Registrierung in HJT gesichert haben. Der nächste Schritt ist auch Führen Sie eine vollständige Computersicherung durch Das Windows-Handbuch zum Sichern und WiederherstellenKatastrophen passieren. Sofern Sie nicht bereit sind, Ihre Daten zu verlieren, benötigen Sie eine gute Windows-Sicherungsroutine. Wir zeigen Ihnen, wie Sie Backups vorbereiten und wiederherstellen. Weiterlesen zu wiederherstellen, sollte etwas schief gehen.

Bereit, Ihren Computer zurückzugewinnen?

HijackDies wurde in den frühen Jahren des Internets berühmt, bevor Google überhaupt geboren wurde. Aufgrund seiner Einfachheit wurde es zum Werkzeug der Wahl für alle, die Malware-Infektionen diagnostizieren möchten. Die Übernahme durch Trend Micro, die Umstellung auf Open Source und die neu gewartete Gabel haben die Entwicklung jedoch zu einem Crawl verlangsamt. Möglicherweise fragen Sie sich, warum Sie HJT verwenden andere bemerkenswerte Namen Entfernen Sie mit diesen 7 Tools ganz einfach aggressive MalwareTypische kostenlose Antivirensuiten können Sie nur so weit bringen, wenn es darum geht, Malware freizulegen und zu löschen. Diese sieben Dienstprogramme beseitigen und entfernen schädliche Software für Sie. Weiterlesen .

HJT ist möglicherweise nicht die schlanke, moderne App, die wir im Zeitalter des Smartphones verwenden. Seine Langlebigkeit ist jedoch ein Beweis für seine Nützlichkeit. Mit der Entscheidung von Trend Micro, HJT Open Source zu machen, haben Sie immer ein frei verfügbares Tool für Situationen, in denen nichts anderes funktioniert.

Was halten Sie von HijackThis? Was ist Ihre schlimmste Malware-Angstgeschichte? Wie bist du es losgeworden? Lass es uns in den Kommentaren wissen!

Bildnachweis: 6okean.gmail.com/Depositphotos

James ist MakeUseOfs Buying Guides & Hardware News Editor und freiberuflicher Autor, der sich leidenschaftlich dafür einsetzt, Technologie für jedermann zugänglich und sicher zu machen. Neben Technologie interessiert sich auch für Gesundheit, Reisen, Musik und psychische Gesundheit. BEng in Maschinenbau an der University of Surrey. Kann auch bei PoTS Jots über chronische Krankheiten geschrieben werden.