Werbung

Deine Mutter hatte recht. Diese neue Technologie ist nicht gut.

Ich meine, lass uns darüber nachdenken. Trotz all der Freude und Bequemlichkeit, die Computer, Smartphones und das Internet in unser Leben gebracht haben, haben sie sie auch weniger privat und weniger sicher gemacht. Wir leben jetzt in einem digitalen Panoptikum, wo alles beobachtet werden kann und wird. Das Internet hat uns erstaunliche Möglichkeiten eröffnet, aber auch anderen die Möglichkeit gegeben, uns finanziell zu lähmen und unser persönliches Leben sowohl aus der Ferne als auch anonym zu demontieren.

Vielleicht ist es an der Zeit, in die Vergangenheit zu schauen.

Schreibmaschinen, Drehtelefoneund sogar einmalige Pads. Das sind alles Ja wirklich alte Technologien, die heute alle zur Verbesserung der Sicherheit eingesetzt werden können. Folgendes müssen Sie wissen:

Das Geheimnis der One Time Pads

Früher gab es einen Radiosender in Akrotiri; eine der letzten verbliebenen britischen Kolonien an der Südspitze der Insel Zypern.

Dieser Radiosender sendete keine Nachrichten oder Dokumentationen. Es sendete nur ein Lied - das Lincolnshire Wilderer - und eine Reihe automatisierter, computergestützter Nummern, die von einer automatisierten weiblichen Stimme gesprochen werden. Dieses Relikt des Kalten Krieges ist sowohl eindringlich als auch wunderschön. So hört es sich an:

Niemand weiß genau, wer es betrieben hat, aber es wird weitgehend angenommen, dass es dem MI6 gehört. Es heißt a Nummern Station. Dies waren leistungsstarke Kurzwellenradiosender, die eine Reihe von Zahlen oder Wörtern sendeten. Diese würden einer Aufzeichnung über das entsprechen, was als "One Time Pad". So könnten beispielsweise 68 mit „Moskau“ und 75 mit „Flughafen“ korrespondieren. Du hast die Idee.

Die Sowjetunion hatte ihre. Die Briten hatten mehr als ein paar. Wie die Kubaner und die Ostdeutschen. Das Schöne an ihnen war, dass sie es dem Bediener ermöglichten, mit ihren Agenten zu kommunizieren, ohne das Risiko eines Abfangens oder der Identifizierung der betreffenden Agenten.

Die meisten davon wurden heruntergefahren. Die einzigen, die derzeit noch übrig sind, sind die von der Russischen Föderation betriebenen. wie UVB-76 - auch bekannt als "The Buzzer".

Dies hat jedoch die Effektivität der Technologie nicht beeinträchtigt. Es beruht einfach darauf, dass zwei Parteien ein Wörterbuch mit Codewörtern haben, die jeweils eine entsprechende Bedeutung haben. Eine Partei sendet eine Liste von Codewörtern oder macht sie zumindest öffentlich verfügbar, und die andere Partei hört zu und dekodiert die Nachricht, indem sie jedes Codewort mit seiner entsprechenden Bedeutung vergleicht.

Das Schöne an diesem System ist, dass Sie das Wörterbuch der Codewörter, wenn es kompromittiert wurde, einfach verwerfen und ein neues erstellen. Es ist ein großartiges Beispiel für ein NSA-undurchlässiges Low-Tech-Verschlüsselungssystem.

Sie benötigen keinen eigenen leistungsstarken Funksender, um die Vorteile von One Time Pads nutzen zu können. Sie müssen nur Ihre eigenen Wörterbücher erstellen. Diese können mit einfachem Stift und Papier erstellt und mit FedEx oder ähnlichem geteilt werden.

Um Nachrichten zu kommunizieren, können Sie sie einfach online veröffentlichen. Sie könnten Twitter, Reddit, Pastebin oder ähnliches verwenden. Es ist genauso unempfindlich gegen Abfangen.

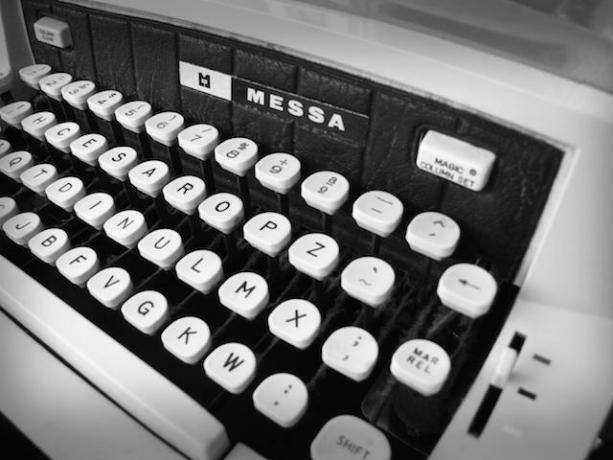

Schreibmaschinen - nicht nur für Hipster

Okay, Geständniszeit.

Bis Anfang letzten Jahres besaß ich eine Schreibmaschine. Es war ein Olivetti, der zum ersten Mal in den frühen 1960er Jahren gekauft wurde. Bevor es zu mir kam, gehörte es einem Kettenraucher, dessen 40-tägige Sucht die Schlüssel leuchtend gelb gefärbt hatte. Aber ich habe es geliebt.

Es machte ein allmächtiges Geräusch, als Sie jede Taste drückten, und es war wirklich entzückend, Ihre Worte auf der Seite vor Ihnen zu sehen.

Aber es sollte nicht sein und ich wurde es schließlich los. Es gab einige Gründe. Es war sperrig und schwer, und es war fast unmöglich, Farbbänder zu finden. Außerdem war es schwierig, meine Arbeit ohne auf meinen Computer zu bringen mit einem OCR-Programm Die 3 besten kostenlosen OCR-Tools zum Konvertieren Ihrer Dateien in bearbeitbare DokumenteDie OCR-Software (Optical Character Recognition) wandelt gedruckte Dokumente in maschinenlesbaren Text um. Hier zeigen wir Ihnen die besten kostenlosen OCR-Tools und deren Funktionsweise. Weiterlesen oder manuell selbst tippen. Am Ende habe ich es an denselben Wohltätigkeitsladen gespendet, in dem ich es gekauft habe.

Mit einer Ausnahme benutzt kaum noch jemand Schreibmaschinen. Nicht lange danach Edward Snowden blies die schmutzige Wäsche der NSA auf Was ist PRISMUS? Alles, was Sie wissen müssenDie National Security Agency in den USA hat Zugriff auf alle Daten, die Sie bei US-amerikanischen Dienstleistern wie Google Microsoft, Yahoo und Facebook speichern. Sie überwachen wahrscheinlich auch den größten Teil des Verkehrs, der über die ... Weiterlesen , das Russische Regierung gekauft für den Federal Protective Service (FSO) im Wert von ca. 486.540 Rubel (ca. 7400 USD).

Für sie liegt der Vorteil auf der Hand. Es ist unmöglich eine Schreibmaschine hacken. Wenn Sie eine einzelne Papierkopie eines Dokuments erstellen, wird es viel schwieriger, es zu verlieren. Wenn es durchgesickert ist, gibt es eine Sorgerechtskette, und Sie können die verantwortliche Person finden. Außerdem ist fast keine Wartung erforderlich. Sichere Systeme erfordern viel Verwaltung und Management. Schreibmaschinen benötigen keine.

Aber du bist kein russischer Spion. Oder zumindest, Ich glaube nicht, dass du es bist.

Der Kauf einer gebrauchten Schreibmaschine bietet noch einige überzeugende Vorteile. Sie können arbeiten, ohne sich Sorgen machen zu müssen Keylogger 5 Möglichkeiten, sich vor Keyloggern zu schützenKeylogger sind eine der am meisten gefürchteten Bedrohungen für die Computersicherheit. Beachten Sie diese Tipps, damit Sie nicht Hackern zum Opfer fallen. Weiterlesen oder dein Text ist von Cryptolocker als Lösegeld gehalten CryptoLocker ist die schlimmste Malware aller Zeiten und hier ist, was Sie tun könnenCryptoLocker ist eine Art schädlicher Software, die Ihren Computer durch die Verschlüsselung aller Ihrer Dateien völlig unbrauchbar macht. Anschließend wird eine Geldzahlung verlangt, bevor der Zugriff auf Ihren Computer zurückgegeben wird. Weiterlesen . Und du wirst verdammt cool dabei aussehen.

Holen Sie sich ein Rotary Phone

Ein Freund von mir wurde in den 60ern geboren. Bis Ende der 80er Jahre hatte sein Telefon zu Hause einen Wählschalter. Ich fragte ihn, wie es sei, und er erzählte es mir "Am Ende hasste ich jemanden mit mehr als einer" 0 "in seiner Telefonnummer.".

Wähltelefone waren nervig. Sie waren unpraktisch. Das Wählen von Nummern dauerte ewig und konnte nicht mit automatisierten Helplines verwendet werden, da sie nicht ausgegeben wurden DTMF-Töne.

Sie sind jetzt so gut wie tot. Sie wurden von Tastentelefonen getötet, die wiederum von Mobiltelefonen getötet wurden. Es gibt jedoch einige gute Gründe, an Ihren Wähltelefonen festzuhalten, wenn Sie noch eines haben. Insbesondere wenn Sie einen älteren Verwandten haben, sind Sie möglicherweise anfällig für Telefonbetrug.

Derzeit gibt es eine besonders schändliche, die in Europa besonders verbreitet ist.

Es ist bekannt als der Kurierbetrug.

Eine vereinfachte Version des Betrugs funktioniert ungefähr so: Ein Betrüger ruft an und gibt vor, von der Bank zu stammen, und besteht darauf, dass ein Problem mit der Bank oder der Kreditkarte des Opfers vorliegt. Sie werden aufgefordert, ihren vierstelligen PIN-Code in das Telefon einzugeben, um Ihre Daten zu "überprüfen". Dadurch erhalten sie effektiv Ihren PIN-Code, da sie jeden "Piepton" in eine Nummer übertragen können.

Sie werden dann "bestätigen", dass ein Problem mit der Karte vorliegt, und sagen, dass sie einen Kurier geschickt haben, um sie abzuholen. In Wirklichkeit ist es ein Komplize des Betrügers. Mit Ihrer Karte und Ihrem PIN-Code können sie Ihr Bankkonto frei belasten. Einige haben verloren Zigtausende.

Dies könnte verhindert werden, indem Sie einfach kein Telefon besitzen, das DTMF-Töne erzeugt. Nämlich ein Retro-Drehtelefon.

Andere erwähnenswerte Technologien

Es gibt andere großartige Beispiele für die Umnutzung alter Technologien mit dem Ziel, die persönliche Sicherheit zu erhöhen.

Kürzlich hat Sharp - ein beliebter japanischer Elektronikhersteller - veröffentlichte zwei neue Festnetztelefone (eine mit integriertem Faxgerät - Faxe werden in Japan immer noch verwendet) mit dem Ziel, ältere Menschen vor Betrug zu schützen. Immer wenn eine nicht erkannte Nummer das Telefon wählt, leuchtet ein LED-Streifen rot und erinnert sie daran, vorsichtig zu sein.

Mit beiden Geräten kann der Benutzer auch Nummern einfach per Knopfdruck sperren. In Anbetracht der Tatsache, dass die meisten Telefongesellschaften und Hersteller es immer noch nicht einfach machen, störende Anrufe zu blockieren (obwohl dies der Fall ist) relativ einfach mit Android So blockieren Sie unerwünschte Anrufe und Texte auf Android kostenlosKrank von Spam-Anrufen und Texten auf Android? Hier erfahren Sie, wie Sie die Kontrolle übernehmen und diese kostenlos und ohne Rooting Ihres Geräts blockieren können. Weiterlesen ), das ist unglaublich willkommen.

Vor allem aber erinnert es uns daran, dass wir nicht die neueste und beste Technologie benötigen, um sicher zu sein. Oft ist ältere und weniger anspruchsvolle Ausrüstung gut genug.

Verwenden Sie alte Technologien, nur weil Sie der Meinung sind, dass dies für Ihre Sicherheit und Privatsphäre besser ist? Ich möchte davon hören. Hinterlasse mir unten einen Kommentar und wir werden uns unterhalten.

Matthew Hughes ist ein Softwareentwickler und Autor aus Liverpool, England. Er wird selten ohne eine Tasse starken schwarzen Kaffee in der Hand gefunden und liebt sein Macbook Pro und seine Kamera. Sie können seinen Blog unter lesen http://www.matthewhughes.co.uk und folge ihm auf Twitter unter @matthewhughes.