Werbung

Unternehmen scheinen Hacker nicht davon abzuhalten, Kundendaten zu stehlen. Die Liste der Unternehmen, für die gebetet wurde, ist in der Tat lang geworden und umfasst bekannte Namen wie JP Morgan, Home Depot und Target. Und genau darüber wissen wir Bescheid. Jeder ungeklärte Website-Ausfall wird mit hochgezogenen Augenbrauen beantwortet. War es eine Panne? Wurde die Seite gehackt? Und wann würden sie uns, wenn Letzteres wahr wäre?

Alle scheinen sich einig zu sein, dass Unternehmen mehr tun sollten, um die Personen zu schützen, die ihnen wertvolle Daten anvertraut haben, aber der Trend zu hochkarätigen Hacks dürfte sich in naher Zukunft fortsetzen. Derzeit können Verbraucher nur vorbereiten und auf Bedrohungen reagieren. So können Sie sich schützen.

Informieren Sie sich über die Risiken

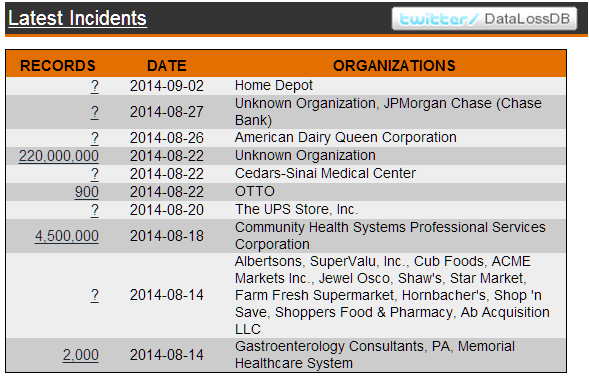

Die Schlagzeilen, in denen größere Verstöße angekündigt werden, sind in der Tat nur ein Teil der Geschichte. Kleinere Unternehmen und Organisationen werden regelmäßig verletzt, und diese kleineren Geschichten sind selten Nachrichten auf der Titelseite, wenn überhaupt. Viele Opfer dieser kleinen Vorfälle bemerken nie, dass es ein Problem gibt. Immerhin beschäftigen sich die meisten von uns mit Hunderten von Unternehmen pro Jahr. Es ist bestenfalls schwierig, den Überblick darüber zu behalten, ob sie gehackt wurden (oder nicht).

DataLossDB.org kann das Leben jedoch ein wenig erleichtern, ebenso wie das Twitter der Website. DataLossDB zeigt die neuesten bekannten Verstöße auf seiner Startseite. Sie können sich auch für einen wöchentlichen Newsletter anmelden, in dem alle Datenverlustvorfälle der Vorwoche zusammengefasst sind. Wenn Sie der Website auf Twitter folgen oder sich für den Newsletter anmelden, müssen Sie sich nicht mehr über neue Sicherheitsbedrohungen auf dem Laufenden halten.

Ich empfehle auch das Auschecken unsere Liste der Top-Sicherheitsblogs Red Alert: 10 Blogs zur Computersicherheit, denen Sie heute folgen solltenSicherheit ist ein entscheidender Bestandteil des Computing, und Sie sollten sich bemühen, sich weiterzubilden und auf dem neuesten Stand zu bleiben. Schauen Sie sich diese zehn Sicherheitsblogs und die Sicherheitsexperten an, die sie schreiben. Weiterlesen . Sie müssen nicht allen folgen, aber es kann hilfreich sein, jede Woche nur eine zu überprüfen und Sie auf dem Laufenden zu halten.

Verwalten Sie Ihre Passwörter

Das Ändern Ihres Passworts ist ein Muss, wenn Sie ein Konto bei einem Unternehmen haben, das gehackt wurde. Nicht alle Angriffe konzentrieren sich auf Passwörter, aber sehr viele tun dies und a kompromittiertes Passwort Die 7 häufigsten Taktiken zum Hacken von PasswörternWas fällt Ihnen ein, wenn Sie "Sicherheitsverletzung" hören? Ein bösartiger Hacker? Ein Kind im Keller? Die Realität ist, dass nur ein Passwort benötigt wird und Hacker 7 Möglichkeiten haben, Ihr Passwort zu erhalten. Weiterlesen kann verwendet werden, um vollen Zugriff zu erhalten, sofern keine Zwei-Faktor-Authentifizierung verfügbar ist. Schlimmer noch, das Login scheint legitim zu sein, was es für Sie schwieriger macht, zu behaupten, es sei tatsächlich jemand anderes.

Das Ändern Ihres Passworts ist jedoch nur der Anfang. Es ist auch ratsam, proaktive Maßnahmen zu ergreifen, die Sie vor weiteren Sicherheitsverletzungen schützen. PwnedList [No Longer Available], eine Website, die das Web auf durchgesickerte Daten überwacht, die Ihre E-Mail-Adresse und Ihr Passwort enthalten, ist eine hervorragende Möglichkeit, sich selbst zu schützen. Der Service ist kostenlos und kann Sie automatisch benachrichtigen, wenn ein Leck auftritt. So haben Sie die Möglichkeit, Ihr Passwort zu ändern, bevor Schäden auftreten.

Es ist auch ratsam, einen Passwort-Manager zu verwenden 5 Kennwortverwaltungstools im Vergleich: Finden Sie die für Sie perfekteDie Wahl einer Passwortverwaltungsstrategie für die große Menge an Passwörtern, die wir benötigen, ist von entscheidender Bedeutung. Wenn Sie wie die meisten Menschen sind, speichern Sie Ihre Passwörter wahrscheinlich in Ihrem Gehirn. Um sich an sie zu erinnern ... Weiterlesen . Dies hilft Ihnen bei der Entwicklung sicherer Passwörter, was immer von Vorteil ist, und erleichtert das Ändern Ihres Passworts, falls dies erforderlich wird. Die besten Optionen können mehrere Geräte umfassen, einschließlich Smartphones und Tablets.

Verwenden Sie die Sicherheit Ihrer Kreditkarte

Viele Verbraucher sind alarmiert, wenn sie von einem Verstoß erfahren, weil sie glauben, dass ihre Kreditkarte für falsche Einkäufe verwendet wird. Das kann passieren, aber die Verbraucher werden selten zur Rechenschaft gezogen. In den Vereinigten Staaten beispielsweise können Bürger nicht für betrügerische Anschuldigungen verantwortlich gemacht werden wegen gestohlener Informationen und sind nur für 50 US-Dollar verantwortlich, wenn die Gebühren aufgrund der physischen Karte anfallen hat verloren. Nur betrügerische Abbuchungsgebühren können zu einem vollständigen Verlust von Geldern führen, und selbst dann nur, wenn Sie dies nicht innerhalb von 60 Tagen melden.

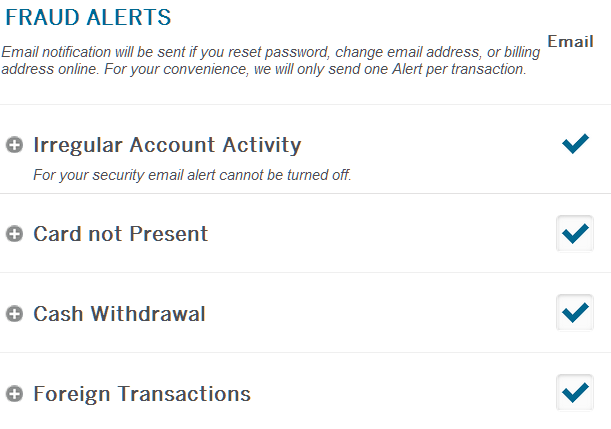

Immer noch, betrügerische Anschuldigungen können unpraktisch sein 4 Websites, die offiziell aussehen, aber Ihr Geld kostenSelbst wenn Sie eine gewissenhafte Person sind, kann es leicht sein, sich von einer offiziell aussehenden Website täuschen zu lassen. Dies sind keine "Betrugs" -Websites, aber sie haben die Leute unvorbereitet erwischt. Weiterlesen . Sie müssen sich an die Bank oder das Kreditkartenunternehmen wenden. Je mehr Gebühren erhoben werden, desto schwieriger wird es. Deshalb sollten Sie so viele Sicherheitsfunktionen wie möglich aktivieren. Insbesondere bieten viele Kreditkarten ein Benachrichtigungssystem an, das Sie automatisch informiert, wenn eine Belastung größer als ein bestimmter Betrag ist oder wenn eine Transaktion „Karte nicht vorhanden“ erfolgt. Die Optionen variieren, aber die besten Kreditkartenunternehmen benachrichtigen Sie sogar über „verdächtige Aktivitäten“, wie z. B. eine plötzliche Reihe von Gebühren, die Tausende von Kilometern von Ihrem Wohnort entfernt anfallen.

Wenn diese Benachrichtigungen aktiviert sind, können Sie sich sofort an Ihren Kartenanbieter wenden und das Problem beheben. Sie müssen immer noch anrufen, aber der Vorgang wird einfacher, wenn Sie den Betrug bemerken, wenn er auftritt, anstatt einen Monat später, wenn Sie Ihre monatliche Abrechnung überprüfen.

Alte Konten schließen

Wenn Sie nach Informationen zu Datenverlustvorfällen suchen, können Sie auf Verstöße gegen Unternehmen stoßen, mit denen Sie nicht regelmäßig Geschäfte machen, die Sie jedoch möglicherweise beeinflussen können. Unternehmen neigen dazu, Daten für eine sehr lange Zeit zu speichern, und Verbraucher neigen dazu, Konten zu eröffnen und diese dann zu vergessen. Dies wird zu einem Rezept für eine Katastrophe.

Wenn Sie auf einen Verstoß reagieren müssen, fragen Sie sich, ob Sie das betreffende Konto wirklich benötigen. Viele Leute öffnen eine Firmenkreditkarte oder eine Mitgliedschaft, um einen süßen Deal zu erzielen, und vergessen dann sofort, bis etwas Schlimmes passiert. Wenn Ihre Daten verloren gehen und Sie nicht viel oder keine Geschäfte mit den Personen machen, die sie verloren haben, können Sie einfach Ihre Krawatten niedlich machen. Schließen Sie Ihre Konten, setzen Sie verbleibende Guthaben auf Null und gehen Sie woanders hin.

Dies kann dazu führen, dass Ihre Daten von ihren Computern gelöscht werden oder nicht, da viele Unternehmen nach der Schließung eines Kontos einige Zeit an Daten festhalten. Durch die Schließung des Kontos werden kompromittierte Daten jedoch weniger nützlich und Sie haben weniger Bedenken, wenn Sie sich im Krieg um Ihre Privatsphäre sorgen müssen.

Werden Sie ein Skeptiker

Schlagzeilen über hochkarätige Hacks konzentrieren sich normalerweise auf den Verlust von Passwort- oder Kreditkarteninformationen. Jeder weiß, dass diese Daten wichtig sind, also macht es eine gute Geschichte. Die Angriffsmöglichkeiten gehen jedoch über das einfache Aufladen falscher Einkäufe oder das Anmelden bei einem Konto mit einem gestohlenen Passwort hinaus.

Im der Ziel-Hack 4 Websites, die offiziell aussehen, aber Ihr Geld kostenSelbst wenn Sie eine gewissenhafte Person sind, kann es leicht sein, sich von einer offiziell aussehenden Website täuschen zu lassen. Dies sind keine "Betrugs" -Websites, aber sie haben die Leute unvorbereitet erwischt. Weiterlesen Beispielsweise griffen die Angreifer nach Namen, Adressen und Telefonnummern. Mit diesen Informationen können gefälschte E-Mails, Briefe oder sogar Telefonanrufe erstellt werden, die etwas legitimer als normal aussehen. Wenn Sie eine E-Mail erhalten, in der Sie aufgefordert werden, einige Informationen zu bestätigen, und dieselbe E-Mail Ihren Namen und Ihre Adresse enthält, glauben Sie möglicherweise nicht, dass sie gültig ist.

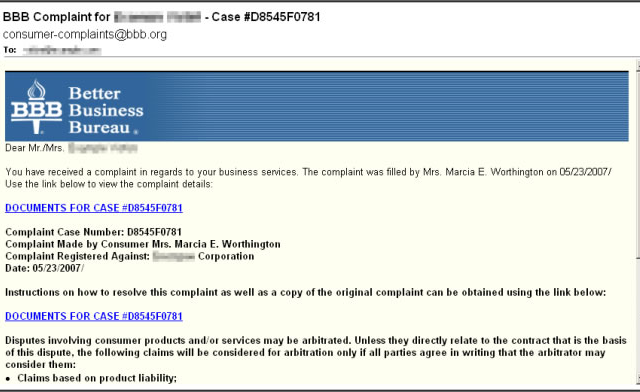

Diese Technik wird aufgrund ihrer genauen Natur als "Spear Phishing" bezeichnet. Obwohl es nicht so häufig ist wie generischer Phishing-Spam, kann es sehr effektiv sein. In einem Fall Hacker, die sich als Better Business Bureau ausgeben, haben es geschafft, Daten zu knacken von 1.400 Führungskräften des Unternehmens. Jede E-Mail enthielt einige Informationen zum Geschäft jedes Geschäftsführers und erschien auf einem Weg, den sie wahrscheinlich für legitim hielten. Diese Faktoren machten den Angriff sehr effektiv.

Die Lektion hier ist unglücklich, aber einfach; Lass deine Wache niemals los. Angenommen, unerwartete E-Mails, SMS oder Anrufe könnte ein Phishing-Betrug sein Was genau ist Phishing und welche Techniken verwenden Betrüger?Ich war selbst noch nie ein Fan des Fischens. Dies ist hauptsächlich auf eine frühe Expedition zurückzuführen, bei der es meinem Cousin gelungen ist, zwei Fische zu fangen, während ich einen Reißverschluss gefangen habe. Ähnlich wie beim echten Fischen sind Phishing-Betrug nicht ... Weiterlesen und entsprechend reagieren. Besuchen Sie Websites über Ihren Browser, anstatt auf Links zu klicken, und überprüfen Sie vor dem Anruf, ob die Telefonnummern authentisch sind noch nie Antworten Sie auf eine unerwünschte E-Mail mit persönlichen Informationen.

Suchen Sie (sorgfältig) nach Ihrer kostenlosen Kreditauskunft

Große Unternehmen, die erfolgreich von Hackern angegriffen werden, stehen vor einem ernsthaften Problem. Der Verstoß bringt das Unternehmen möglicherweise auf den Haken für Schäden, die ein Kunde aufgrund seiner Fahrlässigkeit erleidet. Kundenschäden (und die für die Bearbeitung der Ansprüche erforderlichen Anwaltskosten) können nicht nur einen doppelten Schlag schlechter PR verursachen, sondern auch das Bankkonto eines Unternehmens belasten.

Aus diesem Grund bieten die meisten Unternehmen, die unter einer schwerwiegenden Datenverletzung leiden, ein kostenloses Angebot zur Kreditüberwachung an. Sie erhalten häufig eine Benachrichtigung per E-Mail, manchmal jedoch auch per E-Mail. Das Servicelevel ist normalerweise das grundlegendste, das verfügbar ist. Sie melden sich also nur an, um benachrichtigt zu werden, wenn jemand ein Konto unter Ihrem Namen eröffnet, aber es ist besser als nichts.

Interessierte Leser bemerken möglicherweise eine Sicherheitslücke in dieser Sicherheitsmaßnahme. Wenn ein gehacktes Unternehmen ankündigt, kostenlose Kreditüberwachung anzubieten, haben sie ihre Kunden gerade reif für einen guten alten Spear-Phishing-Angriff gemacht. Überprüfen Sie noch einmal, was Sie erhalten und Versuchen Sie, das Angebot über die offizielle Website des Unternehmens zu überprüfen 4 Websites, die offiziell aussehen, aber Ihr Geld kostenSelbst wenn Sie eine gewissenhafte Person sind, kann es leicht sein, sich von einer offiziell aussehenden Website täuschen zu lassen. Dies sind keine "Betrugs" -Websites, aber sie haben die Leute unvorbereitet erwischt. Weiterlesen bevor Sie einen Anruf tätigen oder auf einen Link klicken.

Wie würdest DU reagieren?

Datenverletzungen sind weit verbreitet, sollten Sie jedoch nachts nicht auf Trab halten. Die Horrorgeschichten über Identitätsdiebstahl, die Verbraucher vor Angst beben lassen, sind selten und in der Regel das Ergebnis gezielter Angriffe Angriffe statt eines massiven Verstoßes, obwohl Daten, die bei einem Verstoß durchgesickert sind, den Diebstahl der Identität eines Opfers erleichtern könnten.

Haben Sie mit einem Unternehmen Geschäfte gemacht, das gehackt wurde, und wenn ja, was haben Sie getan, als Sie davon erfahren haben? Lass es uns in den Kommentaren wissen.

Matthew Smith ist freiberuflicher Schriftsteller und lebt in Portland, Oregon. Er schreibt und bearbeitet auch für Digital Trends.