Werbung

Es wird einfacher Finde eine Betrugs-E-Mail So erkennen Sie eine Phishing-E-MailDas Abfangen einer Phishing-E-Mail ist schwierig! Betrüger posieren als PayPal oder Amazon und versuchen, Ihr Passwort und Ihre Kreditkarteninformationen zu stehlen. Ihre Täuschung ist nahezu perfekt. Wir zeigen Ihnen, wie Sie den Betrug erkennen können. Weiterlesen behaupten, von Ihrer Bank oder Amazon oder sogar einem Freund zu sein. Und Betrug von Fremden ist einfach zu erkennen.

Oder sind Sie?

Ein neuer E-Mail-Betrug, der derzeit Großbritannien erfasst (und sich voraussichtlich auf die USA, Kanada und darüber hinaus ausbreiten wird), täuscht in seiner Einfachheit. Kurz gesagt, es gibt nicht vor, von einem Unternehmen oder einer Institution zu stammen, mit der Sie verbunden sind. Es wird nicht als Nachricht eines Freundes oder Verwandten getarnt.

Tatsächlich ist es ziemlich eindeutig, dass der Absender Informationen über Sie hat. Der Trick liegt hier in der Präsentation und im Anhang.

Der Betrug, der weiß, wo Sie leben

Vor ein paar Tagen tauchte in meinem Posteingang eine ungewöhnliche E-Mail auf. Es wurde nicht von meinem E-Mail-Scan-Tool gestoppt oder als Spam hervorgehoben, und es schien von einer gutherzigen Person zu stammen, die versuchte, mir zu helfen ...

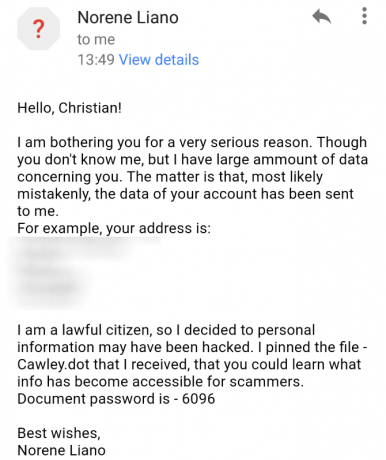

Hallo Christian!

Ich störe Sie aus einem sehr ernsten Grund. Sie kennen mich zwar nicht, aber ich habe eine große Menge an Daten über Sie. Die Sache ist, dass höchstwahrscheinlich fälschlicherweise die Daten Ihres Kontos an mich gesendet wurden.

Ihre Adresse lautet beispielsweise:

[MEINE RICHTIGE ADRESSE, ANONYMISIERT]

Ich bin ein rechtmäßiger Bürger, daher habe ich beschlossen, dass persönliche Informationen möglicherweise gehackt wurden. Ich habe die Datei - Cawley.dot, die ich erhalten habe, angeheftet, damit Sie erfahren, welche Informationen für Betrüger zugänglich geworden sind.

Das Dokumentpasswort lautet - 6096

Wetten Wünsche

Norene Liano

Es ist eine faszinierende Lektüre, nicht wahr? Hier haben wir auf den ersten Blick eine hilfreiche E-Mail von Norene Liano (möglicherweise ein falscher Name oder der Name eines Botnet-gesteuerten E-Mail-Kontos), die Ihnen einige Ihrer persönlichen Daten sendet. Sie möchten nicht, dass Betrüger Sie beeinflussen.

Wie nett!

Aber wenn wir genau hinschauen, können wir etwas anderes sehen; etwas, das dies als einen cleveren Betrug identifiziert.

Natürlich ist es ein Betrug!

Als ich diese E-Mail zum ersten Mal erhielt, war ich unterwegs und wurde von der Google Mail-App auf meinem Android-Gerät erfasst. Es ist eindeutig ein Betrug (das gesamte Konzept, dass mir jemand meine Daten "schickte", war genug als Werbegeschenk) - aber die Tatsache, dass die E-Mail meine tatsächliche Wohnadresse enthielt, war etwas besorgniserregend.

Untersuchungen haben jedoch gezeigt, dass es viele Orte gibt, an denen Sie meine Adresse finden können. Der betreffende Teil ist die Übereinstimmung meiner E-Mail-Adresse mit meiner Postanschrift. Dies deutet darauf hin, dass ein Online-Shop, eine Bank, ein Versorgungsunternehmen oder ein anderes Unternehmen, mit dem ich eine Kundenbeziehung habe, gehackt wurde.

Bei so vielen Hacks im Laufe der Jahre ist es schwierig, einen einzugrenzen, aber an dieser Stelle werde ich eBay vorschlagen. Es ist eines der wenigen Online-Konten, das meine Adresse hat und das war Ziel einiger großer Hacks in den letzten Jahren Die eBay-Datenverletzung: Was Sie wissen müssen Weiterlesen . Die Sicherheit war so durcheinander, dass Wir haben einmal empfohlen, den Online-Auktionsladen ganz aufzugeben 7 Sicherheitsgründe, warum Sie eBay vermeiden solltenIn den letzten Jahren wurde eBay von scheinbar endlosen Hacks, Datenverletzungen und Sicherheitslücken heimgesucht, mit denen sie zu kämpfen hatten. Sind eBay vertrauenswürdig oder sollten Sie es vermeiden, mit ihnen einzukaufen? Weiterlesen .

Wurdest du pwned?

Die Herkunft der Adressdaten weckt weiterhin mein Interesse. Einige haben das britische Wählerverzeichnis oder eine Wohltätigkeitsorganisation vorgeschlagen. Das Fehlen aktueller Hacking-Berichte über diese Institutionen bedeutet jedoch, dass ich weiterhin eBay verdächtige.

Dies bedeutet, dass sich der Betrug nicht auf Großbritannien konzentriert. Früher oder später wird es Kanada, die USA, Europa, Australien und dann überall auf der Welt treffen.

Unabhängig davon, ob die Daten von einem eBay-Hack stammen oder nicht, sollten Sie die Website überprüfen Wurde ich pwned? Verwenden Sie das Formular, um Ihre E-Mail-Adresse und einzugeben Überprüfen Sie, welche Verstöße Ihre Daten betreffen Sind Tools zur Überprüfung von gehackten E-Mail-Konten echt oder ein Betrug?Einige der Tools zur E-Mail-Überprüfung nach dem mutmaßlichen Verstoß gegen Google-Server waren nicht so legitim, wie die mit ihnen verknüpften Websites gehofft hätten. Weiterlesen .

Wenn Sie etwas finden, stellen Sie sicher, dass Sie Ihre Passwörter ändern.

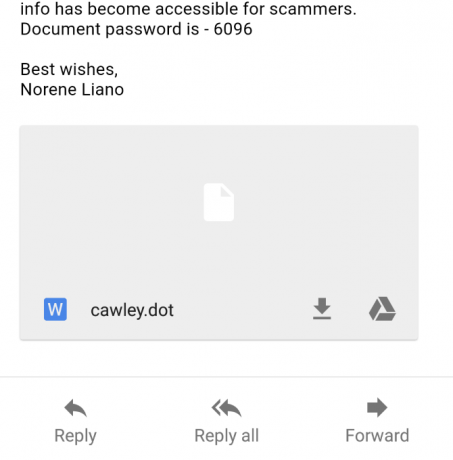

Der Anhang

Jetzt ist das Vorhandensein meiner Postanschrift wirklich eine baumelnde Karotte, mit der ich mich anziehen kann. Wenn Sie diese Nachricht von einem Fremden mit Ihrer Postanschrift erhalten haben, möchten Sie überprüfen, welche anderen Informationen durchgesickert sind, nicht wahr?

Der Anhang, der mit diesen Nachrichten geliefert wird, hat das DOT-Format, das für Microsoft Word-Vorlagendokumente verwendet wird. Dies ist ein nützlicher Dateityp, mit dem Sie eine Standarddokumentvorlage - möglicherweise einen Brief - erstellen können immer wieder verwendet werden Speichern Sie Word-Dokumente als Vorlagen für eine einfachere BearbeitungDurch das Speichern einer Office-Datei als Vorlage können Sie schnell mehrere Versionen von einem Master erstellen, ohne sie versehentlich zu überschreiben. Hier ist wie. Weiterlesen . Es ist auch in der Lage, Makros auszuführen So schützen Sie sich vor Microsoft Word-MalwareWussten Sie, dass Ihr Computer durch schädliche Microsoft Office-Dokumente infiziert werden kann oder dass Sie dazu verleitet werden könnten, die Einstellungen zu aktivieren, die zur Infektion Ihres Computers erforderlich sind? Weiterlesen .

Makroskripte waren in der Vergangenheit die Ursache für viele Sicherheitsprobleme, so dass sie standardmäßig deaktiviert sind. Einige Sicherheitsforscher empfehlen, Microsoft Office aufgrund der Bedrohung durch Makros vollständig zu vermeiden.

Wenn Sie den Anhang geöffnet und Word auf Ihrem PC installiert haben, wird eine Eingabeaufforderung zur Eingabe des in der E-Mail angegebenen Kennworts angezeigt (in meinem Fall 6096). Dies würde dann einen Standard anzeigen Dieses Dokument ist geschützt! Bildschirm, der erfordert, dass Sie Makros aktivieren. Dazu klicken Sie auf Inhalt aktivieren Taste.

Mach das nicht!

Dies ist der Punkt, an dem die Falle gefedert wird. Wenn Sie das Makro aktivieren, werden Sie mit der Troj / Agent-AURH-Zombie-Malware infiziert. Das ist Botware; Die Malware kommuniziert mit ihrem Befehls- und Kontrollnetzwerk, um Anweisungen abzuwarten. Vielleicht zwingt es Ihren Computer dazu an einem DDOS teilnehmen Wie können Sie sich vor einem DDoS-Angriff schützen?DDoS-Angriffe - eine Methode zur Überlastung der Internetbandbreite - scheinen auf dem Vormarsch zu sein. Wir zeigen Ihnen, wie Sie sich vor einem verteilten Denial-of-Service-Angriff schützen können. Weiterlesen . Oder die Malware kann andere schädliche Software auf Ihren PC herunterladen - von Würmern bis hin zu Datenverschlüsselnde Ransomware-Infektion Schlagen Sie Betrüger mit diesen Ransomware-EntschlüsselungstoolsWenn Sie mit Ransomware infiziert wurden, können Sie mit diesen kostenlosen Entschlüsselungstools Ihre verlorenen Dateien entsperren und wiederherstellen. Warten Sie nicht noch eine Minute! Weiterlesen ist wahrscheinlich.

Öffnen Sie niemals ungerade E-Mail-Anhänge!

Inzwischen sollten die E-Mail-Scan-Tools mit den Profildaten dieses Scans aktualisiert werden. Wenn nicht, wissen Sie, worauf Sie achten müssen. Wir empfehlen Ihnen, Bleiben Sie wachsam mit Online- und Computersicherheit 5 wichtige Tipps zur Computersicherheit, die Sie heute lernen müssenEs reicht nicht aus, nur sicher sein zu wollen; Sie müssen Ihre digitale Sicherheit Tag für Tag aktiv sicherstellen. Diese fünf Tipps helfen. Weiterlesen und vermeiden Sie das Öffnen unerwünschter E-Mail-Anhänge.

Vermeiden Sie in der Tat alle E-Mail-Anhänge mit ungewöhnlichen Dateierweiterungen. In Zeiten des Cloud-Speichers gibt es keinen wirklichen Grund, warum jemand ein Dokument senden sollte, wenn er es aus der Cloud freigeben kann.

Wenn Sie eine E-Mail erhalten, über die Sie verwirrt sind, lassen Sie sie am besten so lange, bis Sie jemanden finden, den Sie kennen und dem Sie vertrauen, um Ihnen seine Meinung mitzuteilen. Wenn diese Person technologisch versierter ist als Sie, noch besser. Bitten Sie den Absender nicht um Rat. Sie werden Ihnen wahrscheinlich sagen, dass Sie den Anhang öffnen sollen!

Im Zweifelsfall löschen. Niemand sendet Ihnen Geld per E-Mail, sodass Sie nichts verpassen, wenn Sie es ignorieren.

Haben Sie eine E-Mail dieses Typs erhalten? Haben Sie geöffnet oder gelöscht? Erzählen Sie uns davon in den Kommentaren.

Bildnachweis: wk1003mike über Shutterstock.com

Christian Cawley ist stellvertretender Redakteur für Sicherheit, Linux, DIY, Programmierung und Tech Explained. Er produziert auch The Really Useful Podcast und verfügt über umfangreiche Erfahrung im Desktop- und Software-Support. Christian ist ein Mitarbeiter des Linux Format Magazins. Er ist ein Bastler von Raspberry Pi, ein Lego-Liebhaber und ein Retro-Gaming-Fan.