Werbung

Der Heartbleed-Bug Herzbluten - Was können Sie tun, um sicher zu bleiben? Weiterlesen war Gegenstand vieler Handarbeit und wurde als einer bezeichnet der schwerwiegendsten Computer-Sicherheitsverletzungen aller Zeiten Ein massiver Fehler in OpenSSL gefährdet einen Großteil des InternetsWenn Sie zu den Leuten gehören, die immer geglaubt haben, dass Open Source-Kryptografie die sicherste Art der Online-Kommunikation ist, werden Sie überrascht sein. Weiterlesen . Aber manche Menschen sind nicht überzeugt - wer hat Heartbleed tatsächlich geschadet? Nun, es wurden mehrere Angriffe von Heartbleed gemeldet, die verwendet wurden, um echten Schaden anzurichten. Wenn Sie denken, dass Heartbleed ein Hype ist, denken Sie noch einmal darüber nach.

900 SINs von der kanadischen Finanzbehörde gestohlen

In Kanada nutzte ein Angreifer den Heartbleed-Bug gegen die Canadian Revenue Agency und erfasste etwa 900 Sozialversicherungsnummern (SINs) von Personen, die ihre Einkommenssteuern einreichen. Dies ist im Grunde das kanadische Äquivalent zu einem Angreifer, der Sozialversicherungsnummern (SSNs) vom IRS in den USA erfasst. Einige Daten zu kanadischen Unternehmen wurden ebenfalls gestohlen.

Der Angreifer wurde verhaftet, weil er diese Nummern erfasst hat. Wir wissen jedoch nicht, ob der Angreifer die SINs verkauft oder an eine andere Person weitergegeben hat. Wie die Sozialversicherungsnummern in den USA können diese Nummern im Allgemeinen nicht geändert werden. Sie können nur geändert werden, wenn Sie nachweisen, dass Sie Opfer eines Betrugs geworden sind. Betroffene Steuerzahler müssen einen Kreditüberwachungsdienst abonnieren und den Überblick über Personen behalten, die versuchen, in ihrem Namen Bankkonten und Kreditkarten zu eröffnen. Identitätsdiebstahl 6 Warnzeichen für Diebstahl digitaler Identität, die Sie nicht ignorieren solltenIdentitätsdiebstahl ist heutzutage nicht allzu selten, aber wir geraten oft in die Falle zu denken, dass es immer "jemand anderem" passieren wird. Ignorieren Sie nicht die Warnschilder. Weiterlesen ist hier ein ernstes Problem.

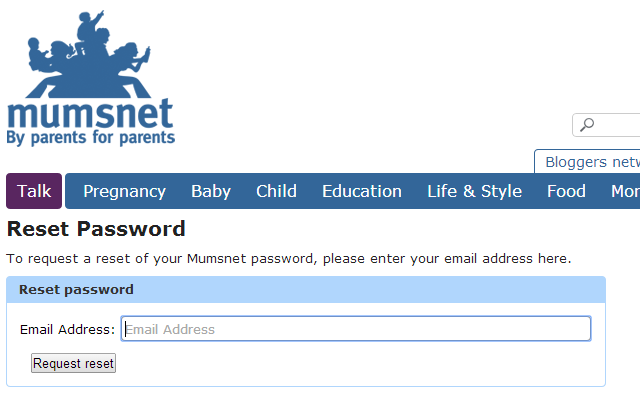

Mumsnet und andere Passwortdiebstähle

Mumsnet hat kürzlich angekündigt, dass alle Benutzer gezwungen werden, ihre Passwörter zu ändern. Dies war nicht nur eine vorbeugende Maßnahme - Mumsnet hatte Grund zu der Annahme Angreifer hatten Zugriff auf die Passwörter und privaten Nachrichten erhalten Zugehörigkeit zu bis zu 1,5 Millionen Nutzern.

Dies ist wahrscheinlich nicht die einzige Website, auf der vertrauliche Passwörter gestohlen wurden. Wenn Leute sind den großen Fehler machen, dasselbe Passwort auf mehreren Websites wiederzuverwenden Handbuch zur KennwortverwaltungFühlen Sie sich nicht von Passwörtern überfordert oder verwenden Sie einfach auf jeder Website dasselbe, damit Sie sich daran erinnern: Entwerfen Sie Ihre eigene Passwortverwaltungsstrategie. Weiterlesen kann ein Angreifer auf andere Konten zugreifen. Wenn beispielsweise jemand für sein Mumsnet-Konto und das mit seinem Mumsnet-Konto verknüpfte E-Mail-Konto dasselbe Kennwort verwendet, kann der Angreifer auf dieses E-Mail-Konto zugreifen. Von dort aus kann der Angreifer andere Passwörter zurücksetzen und auf andere Konten zugreifen

Wenn Sie eine E-Mail von einem Dienst erhalten haben, in der Sie aufgefordert werden, Ihr Passwort zu ändern und sicherzustellen, dass Sie nicht dasselbe verwenden Passwort an anderer Stelle ist es möglich, dass dem Dienst die Passwörter gestohlen wurden - oder dass die Passwörter gestohlen wurden und nicht sicher.

VPN-Hijacking und Diebstahl von privaten Schlüsseln

Das Sicherheitsunternehmen Mandiant gab dies bekannt Angreifer verwendeten Heartbleed, um ein internes Unternehmens-VPN zu verletzenoder virtuelles privates Netzwerk, das zu einem ihrer Clients gehört. Das VPN wurde verwendet Multifaktor-Authentifizierung Was ist eine Zwei-Faktor-Authentifizierung und warum sollten Sie sie verwenden?Die Zwei-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die zwei verschiedene Methoden zum Nachweis Ihrer Identität erfordert. Es wird häufig im Alltag verwendet. Zum Beispiel erfordert das Bezahlen mit einer Kreditkarte nicht nur die Karte, ... Weiterlesen , aber das war egal - - Der Angreifer konnte mit dem Heartbleed-Angriff private Verschlüsselungsschlüssel von einer VPN-Appliance stehlen und dann aktivierte VPN-Sitzungen entführen.

Wir wissen nicht, welches Unternehmen hier angegriffen wurde - Mandiant hat gerade angekündigt, dass es ein "Major" ist Konzern." Angriffe wie dieser könnten verwendet werden, um sensible Unternehmensdaten zu stehlen oder interne zu infizieren Unternehmensnetzwerke. Wenn Unternehmen nicht sicherstellen, dass ihre Netzwerke nicht für Heartbleed anfällig sind, kann ihre Sicherheit leicht umgangen werden.

Der einzige Grund, warum wir davon hören, ist, dass Mandiant die Menschen ermutigen möchte, ihre Sicherheit zu gewährleisten VPN-Server Die besten VPN-DiensteWir haben eine Liste der unserer Meinung nach besten VPN-Dienstanbieter (Virtual Private Network) zusammengestellt, gruppiert nach Premium, kostenlos und Torrent-freundlich. Weiterlesen . Wir wissen nicht, welches Unternehmen hier angegriffen wurde, da Unternehmen nicht bekannt geben möchten, dass sie kompromittiert wurden.

Dies ist nicht der einzige bestätigte Fall, in dem Heartbleed verwendet wird, um einen privaten Verschlüsselungsschlüssel aus dem Speicher eines laufenden Servers zu stehlen. CloudFlare bezweifelte, dass Heartbleed verwendet werden könnte, um private Verschlüsselungsschlüssel zu stehlen, und gab eine Herausforderung heraus - versuchen Sie, den privaten Verschlüsselungsschlüssel von unserem Server zu erhalten, wenn Sie können. Mehrere Personen erhielten den privaten Schlüssel innerhalb eines Tages.

Staatliche Überwachungsagenturen

Umstritten war, dass der Heartbleed-Fehler von staatlichen Überwachungs- und Geheimdiensten entdeckt und ausgenutzt werden konnte, bevor er öffentlich bekannt wurde. Bloomberg hat das berichtet Die NSA nutzt Heartbleed seit mindestens zwei Jahren. Das NSA und Weißes Haus bestritten diesJames Clapper, Direktor des Nationalen Geheimdienstes, sagte bekanntlich, die NSA habe keine Daten über Millionen von Amerikanern gesammelt, bevor die Überwachungsaktivitäten der NSA bekannt wurden Wir wissen jetzt, dass es nicht wahr ist Was ist PRISMUS? Alles, was Sie wissen müssenDie National Security Agency in den USA hat Zugriff auf alle Daten, die Sie bei US-amerikanischen Dienstleistern wie Google Microsoft, Yahoo und Facebook speichern. Sie überwachen wahrscheinlich auch den größten Teil des Verkehrs, der über die ... Weiterlesen . Das wissen wir auch Die NSA lagert Sicherheitslücken zur Verwendung gegen Überwachungsziele, anstatt sie zu melden, damit sie behoben werden können.

Abgesehen von der NSA gibt es weltweit andere staatliche Überwachungsbehörden. Möglicherweise hat die staatliche Überwachungsbehörde eines anderen Landes diesen Fehler entdeckt und ihn gegen Überwachungsziele eingesetzt, möglicherweise sogar gegen US-amerikanische Unternehmen und Regierungsbehörden. Wir können hier nichts sicheres wissen, aber es ist sehr wahrscheinlich, dass Heartbleed für Spionage verwendet wurde Aktivitäten, bevor es öffentlich bekannt gegeben wurde - es wird sicherlich für diese Zwecke verwendet, sobald es öffentlich ist Wissen!

Wir wissen es einfach nicht

Wir wissen nur nicht, wie viel Schaden Heartbleed noch angerichtet hat. Unternehmen, die dank Heartbleed Verstöße erleiden, möchten häufig peinliche Ankündigungen vermeiden, die ihr Geschäft beeinträchtigen oder ihre Aktienkurse beschädigen könnten. Es ist im Allgemeinen einfacher, das Problem intern zu behandeln, als die Welt zu informieren.

In vielen anderen Fällen wissen die Dienste nicht, dass sie von Heartbleed gebissen wurden. Dank der Art der Anforderung, die die Heartbleed-Sicherheitsanfälligkeit verwendet, werden Heartbleed-Angriffe in vielen Serverprotokollen nicht angezeigt. Es wird weiterhin in Netzwerkverkehrsprotokollen angezeigt, wenn Sie wissen, wonach Sie suchen müssen, aber nicht jede Organisation weiß, wonach Sie suchen müssen.

Es ist auch möglich, dass der Heartbleed-Fehler in der Vergangenheit ausgenutzt wurde, bevor er öffentlich bekannt wurde. Es ist möglich, dass Cyberkriminelle oder - wahrscheinlicher - staatliche Überwachungsbehörden den Fehler entdeckt haben und ihn genutzt haben. Die Beispiele hier sind nur eine Momentaufnahme der wenigen Dinge, die wir wissen.

Der Hype ist gerechtfertigt - es ist wichtig, dass wir Dienste und Geräte so schnell wie möglich auf den neuesten Stand bringen, um den Schaden zu reduzieren und künftig schlimmere Angriffe zu vermeiden.

Bildnachweis: Snoopsmas auf Flickr, ChrisDag auf Flickr

Chris Hoffman ist ein Tech-Blogger und Allround-Techniksüchtiger, der in Eugene, Oregon, lebt.