Werbung

Die National Crime Agency (NCA) ist die Antwort Großbritanniens an das FBI. Sie sind in allen Teilen des Vereinigten Königreichs zuständig und für die Bekämpfung von Menschen-, Waffen- und Drogenhändlern verantwortlich. Cyberkriminelle; und Wirtschaftskriminalität.

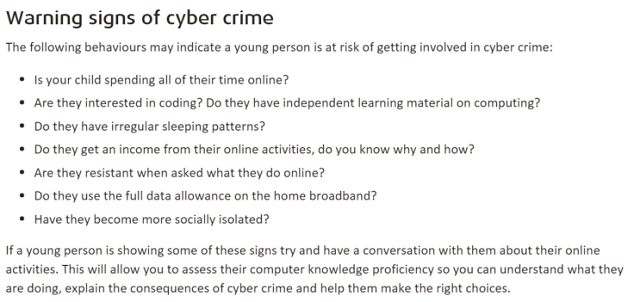

Am Dienstag starteten sie eine Kampagne, um junge Menschen davon abzuhalten, ein Leben in Computerkriminalität zu beginnen. Neben einem Video und einem Hashtag ("#CyberChoices") veröffentlichte die NCA auch eine Liste von Warnzeichen, anhand derer ein Elternteil feststellen konnte, ob sein Kind auf dem Weg war, ein digitaler Neer-Do-Well zu werden.

Am schlimmsten. Rat. Je.

Ich kann die Absichten der National Crime Agency nicht beanstanden. Cyberkriminalität zerstört Leben. Das Ashley Madison-Datenleck riss eine unermessliche Anzahl von Familien auseinander 3 Gründe, warum der Ashley Madison Hack eine ernste Angelegenheit istDas Internet scheint begeistert von dem Ashley Madison-Hack zu sein, mit Millionen von Ehebrechern und Potenzialen Die Daten der Ehebrecher wurden online gehackt und veröffentlicht, wobei Artikel über Personen in den Daten gefunden wurden Dump. Urkomisch, richtig? Nicht so schnell. Weiterlesen . Der TJX-Hack 2007 führte zum Verlust von 45,6 Millionen Kreditkartennummern und kostete das Unternehmen atemberaubende 256 Millionen US-Dollar.

Dann gibt es die persönlichen Kosten für die Hacker selbst.

Albert Gonzales, der TJX-Hacker, wurde zu 20 Jahren Gefängnis verurteilt. Er war 28 Jahre alt. Jake Davis, der die silberzüngige Stimme hinter Lulzsec war, wurde von seinem Haus auf Shetland Island nach London ausgeliefert. und zu zwei Jahren in einem Institut für junge Straftäter verurteilt, und es wurden strenge Einschränkungen für seine Verwendung des Internet.

Die National Crime Agency möchte eindeutig verhindern, dass Menschen Computerkriminalität begehen. Aber der allgemeine Ton der Kampagne ist, dass sie Teenager (die von Natur aus impulsiv sind und kämpfen können) davon abhalten wollen die Konsequenzen einer bestimmten Handlung zu verstehen), wenn man etwas tut, das das Potenzial hat, den Rest ihrer Handlung zu definieren Leben.

Aber hier ist das Problem: Sie gaben einige wirklich schreckliche Ratschläge.

Ratschläge, die so weit gefasst sind, dass Sie davon ausgehen könnten, wenn Sie sie genau befolgen würden jemand Das Lesen dieses Artikels ist ein Hacker. Nein, das ist keine Übertreibung.

Nun, das Folgende ist keineswegs eine erschöpfende Liste ihrer Ratschläge. Das finden Sie auf der Website der National Crime Agency oder im obigen Screenshot. Ich habe mich entschieden, den Rat auszuwählen, der meiner Meinung nach am ungeheuerlichsten ist, und zu erklären, warum.

Sind sie an Codierung interessiert?

Jemanden sagen, der daran interessiert ist Computerprogrammierung ist in Gefahr, ein zu werden Computerkrimineller ist eine Art zu sagen, dass jeder, der sich für Autos interessiert, Gefahr läuft, sich zu der Art von Repressalien zu entwickeln, die ich auf Grand Theft Auto V spiele. Sie sind es einfach nicht.

Ich weiß, die meisten Menschen sind klug genug, um einen legitimen Beruf, der mit Jobs überschwemmt ist, nicht mit etwas gleichzusetzen, das höchst illegal ist. Aber ich mache mir Sorgen um den einen Elternteil, der es trotz der besten Absichten lesen und sein Kind daran hindern wird, etwas über Softwareentwicklung zu lernen, aus Angst, verhaftet zu werden. Das macht mir Sorgen.

Haben sie unabhängiges Lernmaterial zum Thema Computing?

Bei der National Crime Agency befand sich diese Frage im selben Punkt als "Sind sie an Codierung interessiert?". Aber es ist wichtig, also werde ich es selbst ansprechen.

Wissen Sie, was einen großartigen Entwickler ausmacht? Neugierde.

Großartige Entwickler lesen immer Dinge in ihrer eigenen Zeit. Sie lernen an ihren Wochenenden neue Bibliotheken und Frameworks kennen und haben vor allem die Fähigkeit dazu sich selbst beibringen. Diese Leute sind im Großen und Ganzen keine Computerkriminellen.

Die Eigenschaften, die großartige Entwickler ausmachen, zeigen sich bereits in jungen Jahren. High-School-Computerklassen haben einen sehr begrenzten Lehrplan. Während sie könnte Sie decken die Grundlagen des Programmierlernens ab und behandeln häufig keine aufregenderen Themen wie Webentwicklung und Robotik.

Es ist für kluge, neugierige junge Leute selbstverständlich, mehr von ihrer Computerausbildung zu wollen und Dinge zu verfolgen, an denen sie interessiert sind. Anstatt dies mit Argwohn zu behandeln, sollten wir es begrüßen.

Haben sie unregelmäßige Schlafmuster?

Zeigen Sie mir einen Teenager, der tatsächlich geht ins Bett, wenn ihre Eltern es ihnen sagen. Wenn sie so etwas wie ich und meine Freunde sind, werden sie wahrscheinlich aufbleiben, um Videospiele zu spielen und über MSN Messenger (oder das Äquivalent von 2015) zu sprechen. Dies ist nur ein Teil davon, ein Teenager zu sein.

Es gibt auch eine Vielzahl von medizinischen Gründen, warum jemand gestörte Schlafmuster haben könnte. Man hat angerufen Verzögerte Schlafphasenstörungund es betrifft unverhältnismäßig viele Jugendliche. Die Symptome dieser Störung wirken sich aus, wenn eine Person einschläft und wenn sie mit aufwacht Die Betroffenen schlafen in der Regel einige Stunden nach Mitternacht ein und haben dann Schwierigkeiten, in der Stadt aufzuwachen Morgen.

Erhalten sie ein Einkommen aus ihren Online-Aktivitäten?

Sollen wir jetzt Ehrgeiz und Unternehmertum verdächtigen?

Es gibt Hunderte von legalen Möglichkeiten für Menschen, online Geld zu verdienen. Sie müssen kein Erwachsene für die meisten von ihnen Beste Websites für Jugendliche, um online Geld zu verdienenWie können Schüler und Studenten in der Sommerpause oder sogar während des Schuljahres leichtes Geld verdienen? Sie werden überrascht sein, welche Möglichkeiten im Internet für Jugendliche bestehen. Weiterlesen .

Wenn Ihr Kind mit Bargeld aus dem Internet gespült wird, liegt dies wahrscheinlich an seinem Zucken oder YouTube-Kanal Wie Geld auf YouTube verdient wird [MakeUseOf erklärt]Bis eine rentable, für beide Seiten vorteilhafte Alternative eintrifft, müssen Anzeigen vorhanden sein, damit wir - die Verbraucher - Inhalte kostenlos erhalten können. YouTube ist nicht böse, weil es am Anfang Werbung platziert ... Weiterlesen oder ein Nebenauftritt beim Testen von Websites. Nicht durch Port-Scannen des NSA und Verteilen von Malware aus Botnetzen.

Sind sie widerstandsfähig, wenn sie gefragt werden, was sie online tun?

Ich denke, die meisten Teenager sind ziemlich widerstandsfähig, darüber zu sprechen, was sie online tun. Das war bei mir definitiv der Fall. Als ich 15 war, habe ich stundenlang Videospiele mit absolut Fremden in Amerika und Finnland gespielt. Ich hing in obskuren Musiknachrichtenbrettern herum und hatte einen geheimen Blog, in dem ich über Irrtümer schimpfte, wie es nur ein eingebildeter, unheilbar schlecht informierter Teenager konnte. Wenn meine Eltern mich fragten, was ich vorhabe, war die Antwort immer dieselbe.

"Sachen. Dinge. Geh weg. Du würdest es nicht verstehen! "

Ich habe nichts Ungewöhnliches oder Verbrecherisches getan. Als Teenager war ich so vanillig wie sie. Ich glaube nicht, dass ich jemals in der High School inhaftiert war! Aber wie die meisten Teenager war ich launisch und hormonell und dachte, meine Eltern würde einfach nicht bekommen was ich vorhatte.

Das ist nicht kriminell. Das ist nur ein Jugendlicher.

Verwenden sie die volle Datenmenge im Heim-Breitband?

Warte was? Ernsthaft NCA? Hast du das 2004 geschrieben?

In Großbritannien sind begrenzte Verbindungen so selten, dass zwei der drei größten ISPs (Virgin Media und Talk Talk) sie nicht einmal anbieten. Dank des stratosphärischen Aufstiegs von Netflix und YouTube gibt es für sie einfach keinen Markt.

Darüber hinaus benötigen Sie nicht so viel Bandbreite, um einen Computer zu hacken. Tatsache ist, dass die meisten Angriffe weniger Bandbreite verbrauchen als ein YouTube-Video. SQL-Injection (SQLi) Was ist eine SQL-Injection? [MakeUseOf erklärt]Die Welt der Internetsicherheit ist von offenen Ports, Hintertüren, Sicherheitslücken, Trojanern, Würmern, Firewall-Schwachstellen und einer Reihe anderer Probleme geplagt, die uns jeden Tag auf Trab halten. Für private Benutzer ... Weiterlesen und Cross Site Scripting (XSS) Was ist Cross-Site Scripting (XSS) und warum ist es eine Sicherheitsbedrohung?Cross-Site-Scripting-Schwachstellen sind heute das größte Sicherheitsproblem für Websites. Studien haben ergeben, dass sie erschreckend häufig sind - 55% der Websites enthielten 2011 XSS-Schwachstellen, so der jüngste Bericht von White Hat Security, der im Juni veröffentlicht wurde ... Weiterlesen Angriffe können im Browser ausgeführt werden. Sie müssen lediglich eine speziell gestaltete Eingabe in ein Webformular oder ein Suchfeld oder über einige URL-Parameter übergeben. Das ist es.

Ebenso benötigen Sie nicht viel Bandbreite, um MetaSploit oder Nessus zu verwenden oder nach offenen Ports auf einem Server zu suchen. Diese Angriffe können gemessen werden in den Kilobyte.

Einfach ausgedrückt, Es gibt keinen wirklichen Zusammenhang zwischen Bandbreitennutzung und Cyberkriminalität.

Sind sie sozial isolierter geworden?

Oh schau. Das gleiche, müde "Einzelgänger Geek" Trope. Abgesehen davon, dass das größtenteils völliger Schwachsinn ist.

Viele der Mitglieder von lulzsec hatten Familien. Sabu, der Anführer von Lulzsec, war Pflegeeltern von zwei jungen Mädchen. Ryan Cleary, der ViraL hieß, hatte eine Freundin. Die TJX-Hacker begannen als Freunde, bevor sie einen der größten Bekleidungshändler der Welt hackten.

Ich sollte wissen, wie Hacker sind. Ich war auf einer Reihe von Computersicherheitskonferenzen in Großbritannien und im Ausland. Ich habe mich mit allen Schattierungen des Hutspektrums vermischt, von Schwarz bis Weiß. Zum größten Teil sind Hacker gesellig und lautstark. Das komplettes Gegenteil eines schüchternen Kellerbewohners.

Schrecklicher Rat. Bitte ignorieren

Wir wissen also, dass die NCA einige ziemlich schlechte Ratschläge gegeben hat. Es behandelt nicht nur natürliches Verhalten von Teenagern als verdächtig, sondern entmutigt auch von Natur aus die Eigenschaften, die wir von unseren jungen Menschen sehen wollen.

Angenommen, Sie kennen einen Elternteil, der sich Sorgen macht, dass sein Kind in Computerhacking verwickelt wird. Welchen Rat würden Sie ihnen geben? Erzähl mir alles darüber in den Kommentaren unten.

Bildnachweis: Junges Mädchen benutzt Laptop von Sean Locke Photography über Shutterstock, CultureTECH BT Monster Dojo (Connor2NZ), Geld (Keith Cooper), BT Home Hub (Tom Page), Schlafender Teenager (Dan DeLuca)

Matthew Hughes ist ein Softwareentwickler und Autor aus Liverpool, England. Er wird selten ohne eine Tasse starken schwarzen Kaffee in der Hand gefunden und liebt sein Macbook Pro und seine Kamera. Sie können seinen Blog unter lesen http://www.matthewhughes.co.uk und folge ihm auf Twitter unter @matthewhughes.