Werbung

Mit dem Zustrom neuer P2P-Film-Streaming-Apps wie Popcorn Time und einem System für Urheberrechtsverletzungen Mitteilungen, die in Großbritannien beginnen sollen, dachte ich, es könnte ein passender Zeitpunkt sein, Sie an einige grundlegende Sicherheitsmaßnahmen für Torrents zu erinnern Richtlinien. Ich werde nicht predigen und so tun, als wüsste ich nicht, wofür Sie Torrents verwenden, aber ich werde Sie bitten, trotzdem sicher zu bleiben - sowohl rechtlich als auch aus rechnerischer Sicht. Niemand will im Gefängnis landen oder eine hohe Geldstrafe verhängen.

Nicht sicher, was Torrents sind? Lesen Sie unseren kostenlosen Leitfaden zu Torrents Der Torrent-Leitfaden für alleDieses Handbuch für Anfänger ist eine großartige Einführung in die Peer-to-Peer-Dateifreigabe mit BitTorrent. Beginnen Sie mit dem sicheren und verantwortungsvollen Herunterladen von Torrents mit unseren Tipps hier. Weiterlesen . Bitte fragen Sie mich in den Kommentaren nicht nach den besten Torrent-Sites oder bitten Sie um private Tracker-Einladungen. Ich dulde keinerlei Piraterie und du wirst meine Zeit damit verschwenden, dich zu verbieten.

Die Wahrheit über Popcorn Time, Flixtor, Zona (und so weiter…)

Popcorn Time hat das Internet in Brand gesetzt, als es Anfang dieses Jahres veröffentlicht wurde: Es war eine bessere Erfahrung als Netflix, mit einer größeren Auswahl aller Filme und Fernsehsendungen, die Sie sich nur wünschen können, und zwar vollständig frei.

Das ursprüngliche Projekt wurde ziemlich schnell heruntergefahren, aber der Code war Open Source Es wurden zahlreiche Gabeln hergestellt und Klone entwickelt. Einige Benutzer wussten jedoch überhaupt nicht, woher der Inhalt tatsächlich stammte. Schließlich gibt es in der App selbst keinen Hinweis auf etwas Illegales (neuere Klone haben eine Warnung hinzugefügt die Download-Seite) - es sieht aus wie ein Streaming-Service, mit schönen DVD-Covers und einem tollen Aussehen Schnittstelle. Selbst Benutzer, denen bekannt war, dass die Dateien offensichtlich zweifelhaften rechtlichen Ursprungs waren, waren nicht unbedingt erforderlich Sie sind sich auch der zugrunde liegenden Technologie bewusst und glauben, dass sie wie jedes andere Streaming-Internet funktioniert Seite? ˅.

Die Wahrheit ist, dass die App selbst (und alle Klone) sind basiert ausschließlich auf Torrents. Wenn Benutzer Medien streamen, lädt die App eine Torrent-Datei herunter, tritt dem Schwarm bei und legt die Datei sofort wieder an alle anderen weiter. Aus der Sicht von Anti-P2P-Organisationen und der zur Überwachung von Torrents beauftragten Unternehmen ist dies nicht der Fall anders als jeder, der zur PirateBay geht und sie mit einem traditionellen Torrent herunterlädt Klient. Popcorn Time ist ein sehr hübscher Medienindex und Torrent-Client in einem Paket.

Hinweis: Da das ursprüngliche Projekt dort entfernt wurde war ein bisschen kontrovers über den Time4Popcorn-Klon, einschließlich möglicher Angriffsmethoden für Malware (obwohl noch keine Beweise dafür vorliegen) und der Verwendung eines zentralisierten Servers, der untergraben werden könnte. Bitte verwenden Sie stattdessen den Get-Popcorn-Klon.

Mein Punkt ist: Machen Sie sich nicht die Illusion, dass Sie geschützt sind, nur weil Sie diese Apps zum Streamen von Inhalten verwenden, anstatt sie direkter mit einem Torrent-Client zu verwenden. Es ist genau das Gleiche darunter mit einer hübschen Oberfläche oben, also sollten Sie jede Vorsichtsmaßnahme treffen Beim Herunterladen eines Torrents gilt weiterhin die Verwendung dieser neuen Generation von Streaming-Anwendungen. nämlich….

Verwenden Sie ein VPN

Die Peer-to-Peer-Torrent-Technologie bedeutet, dass jeder, der versucht, eine Datei herunterzuladen, eine Liste aller anderen erhält, die dasselbe tun: Sie werden sowohl zum Downloader als auch zum Uploader. Selbst wenn Sie Ihren Client so eingestellt haben, dass er niemals hochlädt, stehen Sie weiterhin als Peer auf der Liste.

Es sollte daher offensichtlich sein, dass Anti-P2P-Organisationen dasselbe tun können, um herauszufinden, wer eine bestimmte Datei herunterlädt. Unternehmen werden von den Copyright-Inhabern dafür bezahlt, bestimmte Torrents zu überwachen. Sie laden sie selbst herunter, überprüfen den Schwarm und führen Aufzeichnungen über jede IP-Adresse, die sie sehen. Ihre IP-Adresse wird mit einer bekannten Liste von ISPs abgeglichen. Ihr ISP wird kontaktiert und er kann gezwungen sein, die Details des mit einem verbundenen Kunden weiterzugeben IP zu einem bestimmten Datum und zu einer bestimmten Uhrzeit oder gebeten, selbst Maßnahmen zu ergreifen (wie dies in Amerika und bald auch in Großbritannien der Fall ist und Warnschreiben an verletzende Abonnenten sendet). Bußgelder und mögliche Unterbrechungen warten auf wiederholte Verstöße.

Um die Situation in Großbritannien zu klären: Die Warnbriefe werden nicht Lassen Sie eine Aktion ausführen und hören Sie einfach auf, nachdem 4 gesendet wurden. Aber trotzdem - möchten Sie auf dieser Liste stehen? Möchten Sie wirklich, dass Ihr ISP weiß, dass Sie „Big and Busty BDSM Babes“ heruntergeladen haben, während sich das Land auf einem moralischen Kreuzzug befindet?

Die Verwendung eines VPN ist der einzig sichere Weg, um Kontakt mit Torrents aufzunehmen. Tunneln Sie Ihre Verbindung durch a Torrent-freundliches VPN Das beste VPN für Torrenting: ExpressVPN vs. CyberGhost vs. MullvadBei Hunderten von VPN-Anbietern kann es schwierig sein, den richtigen für Ihre Anforderungen zu finden. Für Torrenting sollten Sie sich an eines davon halten. Weiterlesen Dadurch werden keine Aufzeichnungen darüber geführt, wer den Service wann genutzt hat.

Dieses Video von CyberGhost VPN erklärt die Konzepte.

Gute VPNs kosten Geld. Ja, Sie können kostenlose VPNs finden, die für 5 Minuten Datenschutz geeignet sind, wenn Sie öffentliches WLAN in einem Internetcafé verwenden, aber sie sind so gut wie nichts, wenn es um Torrenting geht. Wir pflegen eine Liste der besten VPNs hier Die besten VPN-DiensteWir haben eine Liste der unserer Meinung nach besten VPN-Dienstanbieter (Virtual Private Network) zusammengestellt, gruppiert nach Premium, kostenlos und Torrent-freundlich. Weiterlesen , aber nicht alle von ihnen sind torrentfreundlich. Privater Internetzugang wird am häufigsten für P2P-Benutzer empfohlen, obwohl dies keine persönliche Empfehlung ist, da ich sie nie verwendet habe. Beim jährlichen Kauf über PIA kann ein VPN nur 3,33 USD pro Monat kosten.

Samenkisten

Seedboxen sind private Computer, die von einer anderen Person gemietet wurden: dieser Maschine, und daher führt die IP-Adresse dieser anderen Maschine das Herunterladen anstelle von Ihnen durch. Ursprünglich entwickelt, um das Aussäen von Torrents zu vereinfachen, ohne dass Ihre Maschine rund um die Uhr in Betrieb sein muss, haben sie auch den Vorteil, dass Sie einen Schritt von den rechtlichen Auswirkungen entfernt sind. Sie verfügen über eine Remoteverwaltungsschnittstelle und eine FTP-Anmeldung, sodass Sie die abgeschlossenen Downloads ohne Verwendung des Torrent-Protokolls abrufen können. Für diejenigen ohne rechtliche Bedenken sind Seedboxes auch nützlich, um Traffic Shaping oder Netzwerke zu umgehen, in denen das Torrent-Protokoll vollständig blockiert ist.

Diese Tabelle wird vom Reddit verwaltet r / seedboxen Gemeinschaft ist ein umfassende Liste der Seedbox-Anbieter. Die Preise reichen von etwa 15 US-Dollar für ein gutes Serviceniveau, obwohl günstigere Angebote zu finden sind. Viele starke Benutzer kombinieren eine Seedbox und ein VPN für ein Höchstmaß an Privatsphäre.

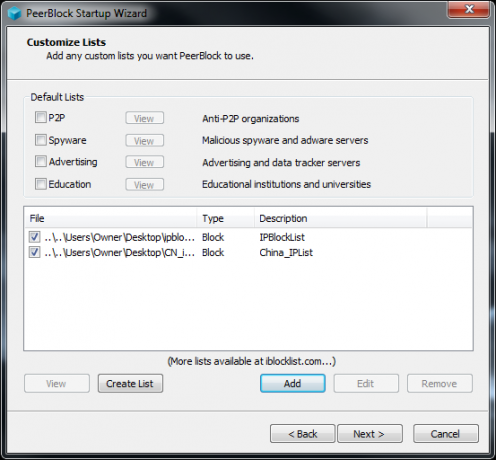

Peerblock / Peerguardian macht nichts

Peerblock ist wie ein Firewall gegen die Bösen PeerBlock - Blockieren Sie IP-Adressen von Regierungsspionen oder bösen Hackerfreunden [Windows]Wenn Benutzer ihren Computer vor externen Bedrohungen schützen möchten, denken sie normalerweise zuerst an die Installation von Antiviren- oder Anto-Malware-Software. Diese Anwendungen blockieren hervorragend bekannte Viren und Malware ... Weiterlesen . Die App verwaltet Listen mit „schlechten IP“ -Adressen von Anti-P2P-Organisationen, Universitäten, Strafverfolgungsbehörden usw. - und verhindert, dass diese an Ihre Maschine angeschlossen werden. Theoretisch wird dies verhindern, dass Sie zu ihren Listen hinzugefügt werden. In Wirklichkeit müssen sie keine Verbindung zu Ihrem Computer herstellen, um zu sehen, dass Sie sich im Torrent-Schwarm befinden und aktiv eine Datei herunterladen / hochladen. Die Listen verhindern häufig, dass nützliche Peers eine Datei an Sie senden, da sich ihre IP-Adresse zufällig in einem Block befindet, der einem bestimmten Unternehmen oder einer bestimmten Universität gehört. Die App bietet ein falsches Sicherheitsgefühl und bietet keinen Schutz bei der Verwendung von Torrents.

Benutze es nicht.

Vermeiden Sie Software: Malware-Risiken

Es ist möglich, Malware in Musik- und Filmdateien einzubetten, dies ist jedoch höchst unwahrscheinlich und funktioniert nur auf bestimmten Mediaplayern. Das Festhalten an Standardcodecs wie AVI und MKV und die Verwendung einer aktuellen Version von VLC zum Abspielen von Filmdateien verringern beispielsweise die Wahrscheinlichkeit, dass Malware infiziert wird. Windows Media Player hingegen wird am häufigsten als Ziel ausgewählt, da es so schlecht codiert ist und für viele Benutzer die Standardeinstellung ist.

Dennoch sind Sie beim Herunterladen von Filmen und Musik aus dem Internet relativ sicher, zumindest aus Malware-Sicht. Dies schließt keine "gefälschten" Filme ein, bei denen es sich um eine ausführbare Datei handeln kann, die umbenannt wurde, um den Eindruck zu erwecken, dass es sich um einen Film handelt.

Software und Spiele hingegen sind von Natur aus ausführbare Dateien und können als solche ausführbaren Malware-Code enthalten. Wenn Sie unbedingt Software oder Spiele herunterladen müssen, seien Sie nicht der Erste: Warten Sie, bis eine große Anzahl abgeschlossener Downloads und Kommentare zur Sicherheit vorliegen. Selbst dann ist die Sicherheit nicht garantiert, aber zumindest haben Sie den Vorteil, dass andere Benutzer sie zuerst testen.

Leider kann man sich nicht auf Virenschutzsuiten verlassen: Die meisten Virenscanner melden bei fast allen falsch positive Ergebnisse Es gibt ein "keygen" -Programm, das mit Spielen und Software gefüllt ist, um verwendbare Lizenzschlüssel zu generieren oder die zu knacken Software. Es gibt keine sichere Möglichkeit, Raubkopien auszuführen.

Die sicherste Option ist es dann, Software- und Spieledownloads vollständig zu vermeiden. Wenn es Ihnen nichts ausmacht zu warten, Steam-Verkäufe bringen Ihnen Schnäppchen 5 Möglichkeiten, um sicherzustellen, dass Sie die besten Angebote für Steam-Spiele erhaltenSteam ist dafür bekannt, dass es sehr praktisch für die Verwaltung der eigenen Videospielbibliothek ist, und es ist auch auf einige andere Arten nützlich, aber wussten Sie, dass Sie mit ein wenig Aufwand ... Weiterlesen bei Spieletiteln, die ein oder zwei Jahre alt sind, und es gibt fast immer einen anständigen Open Source oder billigere Alternative zu gängigen Softwaretiteln 14 Kostenlose und Open Source-Alternativen für kostenpflichtige SoftwareVerschwenden Sie kein Geld für Software für den persönlichen Gebrauch! Es gibt nicht nur kostenlose Alternativen, sie bieten höchstwahrscheinlich alle Funktionen, die Sie benötigen, und sind möglicherweise einfacher und sicherer zu verwenden. Weiterlesen .

Ich kann das Herunterladen von urheberrechtlich geschütztem Material weder dulden, noch kann ich garantieren, dass Sie auch nach dem Folgen keine Probleme bekommen all diese Ratschläge - aber wenn Sie es trotzdem tun, geben Ihnen diese Tipps die beste Chance, keine Probleme zu bekommen.

Haben Sie weitere Tipps, die ich Ihrer Meinung nach verpasst habe? Haben Sie jemals Briefe von Ihrem ISP für die Verwendung von Torrents erhalten?

James hat einen BSc in künstlicher Intelligenz und ist CompTIA A + und Network + zertifiziert. Er ist der Hauptentwickler von MakeUseOf und verbringt seine Freizeit mit VR-Paintball und Brettspielen. Er baut seit seiner Kindheit PCs.