Werbung

Wir alle sind zunehmend mit Online-Identitätsdiebstahl vertraut.

Es vergehen nicht allzu viele Tage, ohne von einem großen Unternehmen zu hören, das irgendeine Form von Datenverletzung erleidet. Wir hören nur nicht immer über den Schweregrad, es sei denn, es handelt sich um erhebliche Mengen an Kundendaten. Ebenso behandeln wir unsere Krankenakten mit gleicher Privatsphäre. Sie enthalten sensible, persönliche Informationen, die in falschen Händen gegen uns verwendet werden könnten.

Wir kennen und verstehen seit langem die Notwendigkeit der Privatsphäre in Bezug auf Krankenakten. Glücklicherweise sind unsere Ärzte und Krankenschwestern verpflichtet, diese Privatsphäre zu wahren. In der papiergetriebenen Welt von früher würde der unbefugte Zugriff auf Krankenakten über Fingerspitzengefühl oder einen Insider-Job erfolgen.

Aber jetzt ist die globale medizinische Industrie digitalisiert, ebenso wie unsere Aufzeichnungen. Eine digitalisierte Krankenakte hat enorme Vorteile, aber lohnt es sich, Ihre persönlichen Daten in die Schusslinie zu setzen?

Diebstahl medizinischer Identität

Es gibt keinen Zweifel Der Diebstahl medizinischer Identität nimmt zu 5 Gründe, warum der Diebstahl medizinischer Identität zunimmtBetrüger möchten Ihre persönlichen Daten und Bankkontodaten - aber wussten Sie, dass Ihre medizinischen Unterlagen auch für sie von Interesse sind? Finden Sie heraus, was Sie dagegen tun können. Weiterlesen . Betrüger, die traditionell gesucht haben Bank- und Online-Kontodaten 3 Online-Tipps zur Betrugsprävention, die Sie 2014 kennen müssen Weiterlesen wenden sich zunehmend medizinischen Unterlagen zu. Warum? Zum einen sind sie voll von den persönlichsten Informationen, die sich auf etwas beziehen, das uns allen am Herzen liegt: unser Leben.

Ihre Krankenakte hält alle Ihrer persönlichen Daten: Name, Adresse, Geburtsdatum, Sozialversicherungsnummer (oder eine gleichwertige Nummer) und in einigen Fällen auch Rechnungsinformationen sowie Kredit- oder Debitkartendaten. Dies macht eine Krankenakte offensichtlich sehr wertvoll - wertvoller als Ihr Bankkonto So viel könnte Ihre Identität im Dark Web wert seinEs ist unangenehm, sich als Ware zu betrachten, aber alle Ihre persönlichen Daten, von Name und Adresse bis hin zu Bankkontodaten, sind für Online-Kriminelle etwas wert. Wie viel bist du wert? Weiterlesen Details (abhängig von der Anzahl der Nullen in Ihrem Konto!).

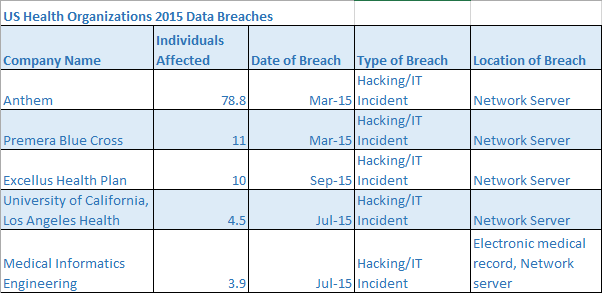

Die Leichtigkeit, mit der Hacker auf medizinische Unterlagen zugreifen, macht sie als Ziel noch attraktiver. Trotz jahrelanger Vorkenntnisse darüber, dass medizinische Aufzeichnungen irgendwann digitalisiert werden, sind viele medizinische Einrichtungen in keiner Weise für die allwissende Bedrohung durch Cyberkriminalität gerüstet. Es ist daher nicht verwunderlich, dass der Prozentsatz der US-Gesundheitsorganisationen, die potenzielle Angriffe melden, von 20% im Jahr 2009 auf 40% im Jahr 2013 gestiegen ist. Allein im Jahr 2015 haben wir eine gesehen offiziell gemeldet 108,8 Millionen einzelne Rekorde verletzt Die FCC bewahrt die Netzneutralität, Hacker greifen Krankenversicherer an [Tech News Digest]Regeln für die Netzneutralität, Anthem erleidet einen gesundheitlichen Rückschlag, BT kauft EE, Tweets bei Google, Netflix landet in Japan und die größten Super Bowl-Werbespots werden in LEGO neu gemacht. Weiterlesen in fünf verschiedenen Gesundheitsorganisationen; Jede Organisation meldete, dass ihr Netzwerkserver verletzt wurde:

NB: Die obige Tabelle enthält Personen, die in Millionen betroffen sind.

Was können wir erwarten?

Abgesehen von dem offensichtlichen Problem, dass Ihre Krankengeschichte in unbekannte Hände gerät, taucht ein weiteres Gespenst auf. Die jüngsten Fortschritte in der medizinischen Hardware sind geradezu wundersam, aber sie haben einen wesentlichen Unterschied zu ihren Vorläufern: ihren Netzwerkstatus. Viele Geräte sind jetzt mit dem Krankenhausnetzwerk verbunden, sodass Hacker direkt auf bestimmte Geräte zugreifen können.

In einem wirklich überraschenden Bericht mit dem Titel „Vorhersagen 2016: Cybersicherheit schwingt zur Prävention„Wir sehen die Vorhersage, dass 2016 der Beginn von 2016 sein wird medizinische Geräte, die von Ransomware betroffen sind Cyberkriminalität geht offline: Die Rolle von Bitcoins bei Lösegeld und Erpressung Weiterlesen .

Das Risiko ergibt sich aus einem grundlegenden Mangel an Wissen über die Netzwerksicherheit. Im Jahr 2012 Scott Erven, damals Leiter Informationssicherheit bei Essentia Health (jetzt Associate Director) bei Protoviti) wurde beauftragt, die Sicherheit für eine große Kette der Gesundheitsversorgung im Mittleren Westen zu bewerten Anlagen. Unter der Liste der Probleme Es wurde klargestellt, dass in medizinischen Einrichtungen immer noch fest codierte Netzwerkkennwörter wie „admin“ oder „1234“ verwendet wurden, was frühere Berichte und bestätigt ICS-ALERT-13-164-01, wo die Forscher Billy Rios und Terry McCorkle von Cylance berichteten, dass rund 300 medizinische Geräte immer noch fest codierte Passwörter verwenden.

Diese grundlegenden Authentifizierungsschritte führen zu massiven Sicherheitsproblemen, die leicht vermieden werden können oder zumindest die Aufgabe erfüllen schwerer für wäre Angreifer So hacken sie dich: Die düstere Welt der Exploit-KitsBetrüger können Software-Suites verwenden, um Sicherheitslücken auszunutzen und Malware zu erstellen. Aber was sind diese Exploit-Kits? Woher kommen sie? Und wie können sie gestoppt werden? Weiterlesen . Bestenfalls wird die finanzielle Erpressung zunehmen.

Im schlimmsten Fall sterben Menschen.

MEDJACK

TrapX, ein auf Täuschung basierendes Cybersicherheitsunternehmen, identifizierte eine breite Welle von Angriffen auf medizinische Einrichtungen, die sich hauptsächlich gegen medizinische Geräte im Krankenhaus richteten. In drei getrennten Krankenhäusern fand TrapX „einen umfassenden Kompromiss bei einer Vielzahl von Medizinprodukten, die Dazu gehörten Röntgengeräte, Bildarchiv- und Kommunikationssysteme (PACS) sowie Blutgasanalysatoren (BGA). "

Dies ist jedoch nicht die Grenze des MEDJACK-Angriffsvektors. TrapX glauben (Anmeldung erforderlich):

„Es gibt viele andere Geräte, die Ziele für MEDJACK darstellen. Dies umfasst Diagnosegeräte (PET-Scanner, CT-Scanner, MRT-Geräte usw.), therapeutische Geräte (Infusionspumpen, medizinische Laser und LASIK-Chirurgie) Maschinen) und lebenserhaltende Geräte (Herz-Lungen-Geräte, medizinische Beatmungsgeräte, extrakorporale Membran-Oxygenierungsgeräte und Dialysegeräte) und vieles mehr Mehr."

In dem Bericht wird weiter erläutert, dass viele der ausgenutzten medizinischen Geräte geschlossene Systemgeräte sind, die ausgeführt werden veraltete Betriebssysteme 7 Möglichkeiten, wie Windows 10 sicherer ist als Windows XPAuch wenn Sie Windows 10 nicht mögen, sollten Sie jetzt wirklich von Windows XP migriert sein. Wir zeigen Ihnen, wie das 13 Jahre alte Betriebssystem jetzt mit Sicherheitsproblemen behaftet ist. Weiterlesen wie Windows 2000 oder Windows XP. Die Betriebssysteme werden häufig geändert, und voller Sicherheitslücken Jede Windows-Version ist von dieser Sicherheitsanfälligkeit betroffen - was Sie dagegen tun können.Was würden Sie sagen, wenn wir Ihnen mitteilen würden, dass Ihre Windows-Version von einer Sicherheitsanfälligkeit aus dem Jahr 1997 betroffen ist? Leider ist das wahr. Microsoft hat es einfach nie gepatcht. Du bist dran! Weiterlesen eine massive Sicherheitslücke im Netzwerk eines Krankenhauses darstellen. In den meisten Fällen hat das medizinische Personal, das diese Geräte verwendet und bereitstellt, keinen Zugriff auf die internen Abläufe, was bedeutet, dass es sich bei der aktuellen Installation vollständig auf die Hersteller verlässt und belastbare Sicherheitsmauern - und das passiert derzeit nicht.

Es ist auch nicht auf einige Krankenhäuser beschränkt. Bei einer Vielzahl von Herstellern, die medizinische Einrichtungen auf der ganzen Welt mit einer Vielzahl von Geräten beliefern, ist es schwierig, genau zu bestimmen, wo die nächste Sicherheitsanfälligkeit aufgedeckt wird.

Als die FDA beispielsweise eine Empfehlung für Hersteller veröffentlichte, die Sicherheit medizinischer Geräte zu erhöhen, gab das Department of Homeland bekannt Security (DHS) gab bekannt, dass derzeit 24 Fälle von vermuteten Cybersicherheitsfehlern untersucht wurden, darunter „eine Infusionspumpe von Hospira Inc. und implantierbare Herzgeräte von Medtronic Inc. und St Jude Medical Inc. ”

Die DHS-Untersuchung wird fortgesetzt.

Verkauf von Krankenakten

Obwohl nicht so lebensbedrohlich wie entführte medizinische Geräte, werden zunehmend private Krankenakten verkauft an Data-Mining-Unternehmen, manchmal zusammen mit Postleitzahlen, um die Daten nützlicher und damit nützlicher zu machen wertvoll.

Sobald die Daten jedoch die medizinische Einrichtung verlassen haben, erhöht sich die Wahrscheinlichkeit, dass Ihre Informationen in schändliche Hände geraten. Bereits im August 2013 waren es so viele 11 Gesundheitsbehörden hatte begonnen oder hatte bereits Überprüfungen der Datenerfassungsrichtlinien im Gange, einschließlich der Art und Weise, wie der Datenverkaufsprozess abläuft und welche Verantwortlichkeiten für die Datenerfassung umgesetzt werden sollten Data-Mining-Unternehmen Wie viel weiß Google wirklich über Sie?Google ist kein Verfechter der Privatsphäre von Nutzern, aber Sie werden überrascht sein, wie viel sie wissen. Weiterlesen .

Marc Probst, Chief Information Officer bei Intermountain Healthcare in Salt Lake City, erklärt: „Der einzige Grund zum Kauf Diese Daten sind so, dass sie die jeweiligen Krankenakten betrügerisch in Rechnung stellen können, in der Hoffnung, dass jemand in Panik gerät und bezahlt. Diese betrügerische Verwendung von Krankenakten (zusammen mit den in erster Linie gestohlenen Krankenakten, der laxen Sicherheit in unzähligen Einrichtungen und den laufenden Bemühungen) Die Bereitstellung einer insgesamt besseren Cybersicherheit für die gesamte Gesundheitsbranche ist eine der vielen Kosten, die den amerikanischen Bürgern über ihre Gesundheitsversorgung direkt übertragen werden Prämie.

Kannst du es aufhalten?

Leider können wir bei digitalisierten Krankenakten, die direkt von einem Gesundheitsdienstleister geführt werden, nicht viel dagegen tun.

Ihr Provider speichert Ihre Daten, und selbst wenn Sie eine Kopie anfordern (was relativ teuer sein kann), ist es sehr unwahrscheinlich, dass Ihr Provider Ihre Datensätze aus einer Laune heraus löscht. Wer weiß, wann Sie möglicherweise in die Notaufnahme gebracht werden, nur um festzustellen, dass keine medizinischen Informationen zu Ihrer Penicillinallergie vorliegen.

Eine proaktive Maßnahme besteht darin, ein Warnsystem mit einzurichten DataLossDB.org, eine Catchall-Website, auf der so viele Datenverletzungen wie möglich aufgeführt sind. Eine andere Strategie zur Schadensbegrenzung könnte die Überwachung Ihrer Kreditauskunft umfassen. In der Regel wird jedoch eine monatliche Gebühr erhoben. Trotzdem würden Sie sicherlich Beachten Sie, ob Ihre Bewertung einen Sturzflug genommen hat 6 Warnzeichen für Diebstahl digitaler Identität, die Sie nicht ignorieren solltenIdentitätsdiebstahl ist heutzutage nicht allzu selten, aber wir geraten oft in die Falle zu denken, dass es immer "jemand anderem" passieren wird. Ignorieren Sie nicht die Warnschilder. Weiterlesen und könnte es fangen, bevor es unwiederbringlich wurde. Wenn Sie etwas besonders Schändliches bemerken und es rechtzeitig erkennen, können Sie eine Betrugsbenachrichtigung ausgeben, die neue Kreditanfragen oder Konten, die in Ihrem Namen eröffnet werden, für 90 Tage blockiert.

Es ist schwierig, mit der Sicherheit von Krankenakten so proaktiv umzugehen wie mit Ihren Bankdaten, aber das bedeutet nicht, dass Sie sich zurücklehnen und warten müssen.

Besorgt über Betrug im Gesundheitswesen? Haben Sie Ihre Krankenakten gestohlen? Oder welche Sicherheitspraktiken haben Sie? Lass es uns unten wissen!

Bildnachweis: ein Stethoskop halten von Nimon über Shutterstock, Krankenakte über Pixabay, Herz halten über Pixabay, Handschuh über Freerange Stock

Gavin ist Senior Writer bei MUO. Er ist außerdem Redakteur und SEO-Manager für MakeUseOfs kryptofokussierte Schwestersite Blocks Decoded. Er hat einen BA (Hons) für zeitgenössisches Schreiben mit Praktiken der digitalen Kunst, die aus den Hügeln von Devon geplündert wurden, sowie über ein Jahrzehnt Berufserfahrung im Schreiben. Er genießt reichlich Tee.