Werbung

In einem kürzlich erschienenen Artikel über die Überprüfung, ob Sie es waren betroffen von Gawkers Hacking-Vorfall So finden Sie heraus, ob Ihre E-Mail-Adresse in der Gawker-Datenbank durchgesickert ist Weiterlesen Einer der Schritte bestand darin, Ihre E-Mail-Adresse in einen MD5-Hash umzuwandeln.

Wir hatten einige Fragen von Lesern, die genau fragten, was los war und warum dieser Prozess notwendig war. Es ist nicht unser Stil, euch Fragen stellen zu lassen. Hier finden Sie eine vollständige Übersicht über MD5, Hashing und einen kleinen Überblick über Computer und Kryptografie.

Kryptografisches Hashing

MD5 steht für M.essage D.Der höchste Algorithmus 5 wurde 1991 vom berühmten US-Kryptographen Professor Ronald Rivest erfunden, um den alten MD4-Standard zu ersetzen. MD5 ist einfach der Name für eine Art kryptografisches Hashing, das Ron bereits 1991 erfunden hat.

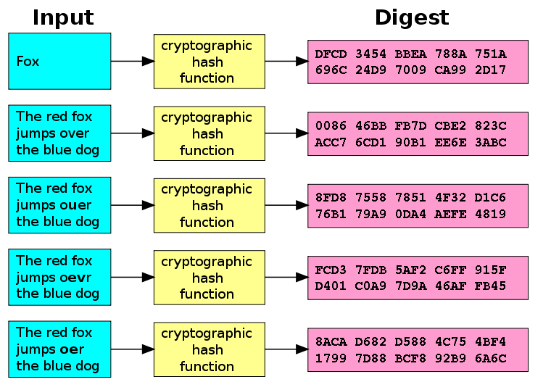

Die Idee hinter kryptografischem Hashing besteht darin, einen beliebigen Datenblock zu verwenden und einen "Hash" -Wert fester Größe zurückzugeben. Es können beliebige Daten beliebiger Größe sein, der Hashwert wird jedoch immer festgelegt. Probieren Sie es aus

Hier.

Kryptografisches Hashing hat eine Reihe von Verwendungsmöglichkeiten, und es gibt eine Vielzahl von Algorithmen (außer MD5), die für ähnliche Aufgaben entwickelt wurden. Eine der Hauptanwendungen für kryptografisches Hashing ist die Überprüfung des Inhalts einer Nachricht oder Datei nach der Übertragung.

Wenn Sie jemals eine besonders große Datei heruntergeladen haben (Linux Distributionen, so etwas) Sie werden wahrscheinlich den Hash-Wert bemerkt haben, der damit einhergeht. Sobald diese Datei heruntergeladen wurde, können Sie mit dem Hash überprüfen, ob sich die heruntergeladene Datei in keiner Weise von der angekündigten Datei unterscheidet.

Dieselbe Methode funktioniert für Nachrichten, wobei der Hash überprüft, ob die empfangene Nachricht mit der gesendeten Nachricht übereinstimmt. Wenn Sie und ein Freund jeweils eine große Datei haben und überprüfen möchten, ob diese ohne die umfangreiche Übertragung genau gleich sind, erledigt der Hash-Code dies für Sie.

Hashing-Algorithmen spielen auch eine Rolle bei der Daten- oder Dateiidentifikation. Ein gutes Beispiel hierfür sind Peer-to-Peer-Filesharing-Netzwerke wie eDonkey2000. Das System verwendete eine Variante des MD4-Algorithmus (unten), die auch die Dateigröße zu einem Hash kombiniert, um schnell auf Dateien im Netzwerk zu verweisen.

Ein Beispiel dafür ist die Möglichkeit, Daten in Hash-Tabellen schnell zu finden, eine Methode, die häufig von Suchmaschinen verwendet wird.

Eine andere Verwendung für Hashes ist die Speicherung von Passwörtern. Das Speichern von Passwörtern als Klartext ist aus offensichtlichen Gründen eine schlechte Idee. Stattdessen werden sie in Hashwerte konvertiert. Wenn ein Benutzer ein Kennwort eingibt, wird es in einen Hashwert konvertiert und mit dem bekannten gespeicherten Hash verglichen. Da es sich bei dem Hashing um einen Einwegprozess handelt, besteht theoretisch nur eine geringe Wahrscheinlichkeit, dass das ursprüngliche Kennwort aus dem Hash entschlüsselt wird, sofern der Algorithmus einwandfrei ist.

Kryptografisches Hashing wird auch häufig bei der Generierung von Passwörtern und abgeleiteten Passwörtern aus einer einzelnen Phrase verwendet.

Message Digest-Algorithmus 5

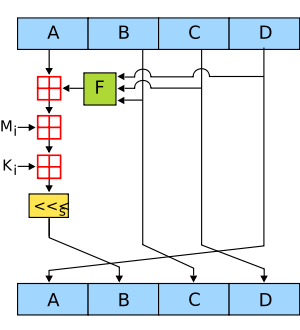

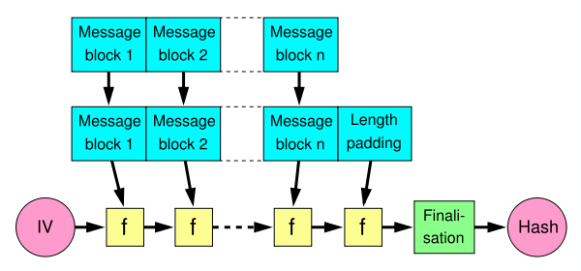

Die MD5-Funktion liefert eine 32-stellige Hexadezimalzahl. Wenn wir aus "makeuseof.com" einen MD5-Hashwert machen würden, würde dies folgendermaßen aussehen: 64399513b7d734ca90181b27a62134dc. Es wurde nach einer Methode namens Merkle gebaut. “„ Damgà ¥ rd Struktur (unten), mit dem sogenannte "kollisionssichere" Hash-Funktionen erstellt werden.

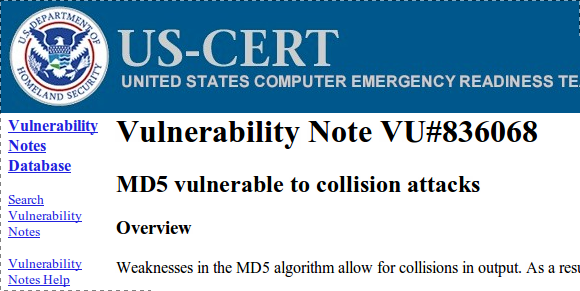

Keine Sicherheit ist jedoch alles sicher, und 1996 wurden potenzielle Fehler im MD5-Hashing-Algorithmus festgestellt. Zu diesem Zeitpunkt wurden diese nicht als tödlich angesehen, und MD5 wurde weiterhin verwendet. Im Jahr 2004 wurde ein weitaus schwerwiegenderes Problem entdeckt, nachdem eine Gruppe von Forschern beschrieben hatte, wie zwei separate Dateien denselben MD5-Hashwert verwenden können. Dies war die erste Instanz eines Kollisionsangriffs gegen den MD5-Hashing-Algorithmus. Ein Kollisionsangriff versucht, zwei willkürliche Ausgaben zu finden, die denselben Hashwert erzeugen - daher eine Kollision (zwei Dateien mit demselben Wert).

In den nächsten Jahren wurden Versuche unternommen, weitere Sicherheitsprobleme in MD5 zu finden, und 2008 gelang es einer anderen Forschungsgruppe, die Kollisionsangriffsmethode zum Fälschen zu verwenden SSL-Zertifikat Gültigkeit. Dies könnte Benutzer dazu verleiten, zu glauben, dass sie sicher surfen, wenn dies nicht der Fall ist. Das US-Heimatschutzministerium angekündigt Das: "Benutzer sollten es vermeiden, den MD5-Algorithmus in irgendeiner Form zu verwenden. Wie frühere Untersuchungen gezeigt haben, sollte es als kryptografisch defekt und für die weitere Verwendung ungeeignet angesehen werden“.

Trotz der Warnung der Regierung verwenden viele Dienste immer noch MD5 und sind als solche technisch gefährdet. Es ist jedoch möglich, Passwörter zu "salzen", um potenzielle Angreifer daran zu hindern, Wörterbuchangriffe (Testen bekannter Wörter) gegen das System durchzuführen. Wenn ein Hacker über eine Liste zufälliger, häufig verwendeter Kennwörter und Ihre Benutzerkontodatenbank verfügt, kann er die Hashes in der Datenbank mit denen in der Liste vergleichen. Salt ist eine zufällige Zeichenfolge, die mit vorhandenen Kennwort-Hashes verknüpft und dann erneut gehasht wird. Der Salt-Wert und der resultierende Hash werden dann in der Datenbank gespeichert.

Wenn ein Hacker die Passwörter Ihrer Benutzer herausfinden möchte, muss er zuerst die Salt-Hashes entschlüsseln. Dies macht einen Wörterbuchangriff ziemlich nutzlos. Salt hat keinen Einfluss auf das Passwort selbst, daher müssen Sie immer ein schwer zu erratendes Passwort wählen.

Fazit

MD5 ist eine von vielen verschiedenen Methoden zum Identifizieren, Sichern und Überprüfen von Daten. Kryptografisches Hashing ist ein wichtiges Kapitel in der Geschichte der Sicherheit und der Geheimhaltung. Wie bei vielen Dingen, die mit Blick auf die Sicherheit entworfen wurden, hat jemand sie kaputt gemacht.

Sie müssen sich wahrscheinlich nicht zu viele Gedanken über Hashing und MD5-Prüfsummen in Ihren täglichen Surfgewohnheiten machen, aber zumindest wissen Sie jetzt, was sie tun und wie sie es tun.

Mussten Sie jemals etwas hacken? Überprüfen Sie die heruntergeladenen Dateien? Kennen Sie gute MD5-Webanwendungen? Lass es uns in den Kommentaren wissen!

Intro-Bild: Shutterstock

Tim ist ein freiberuflicher Schriftsteller, der in Melbourne, Australien, lebt. Sie können ihm auf Twitter folgen.